Einheitlicher Zugriff auf alle Daten

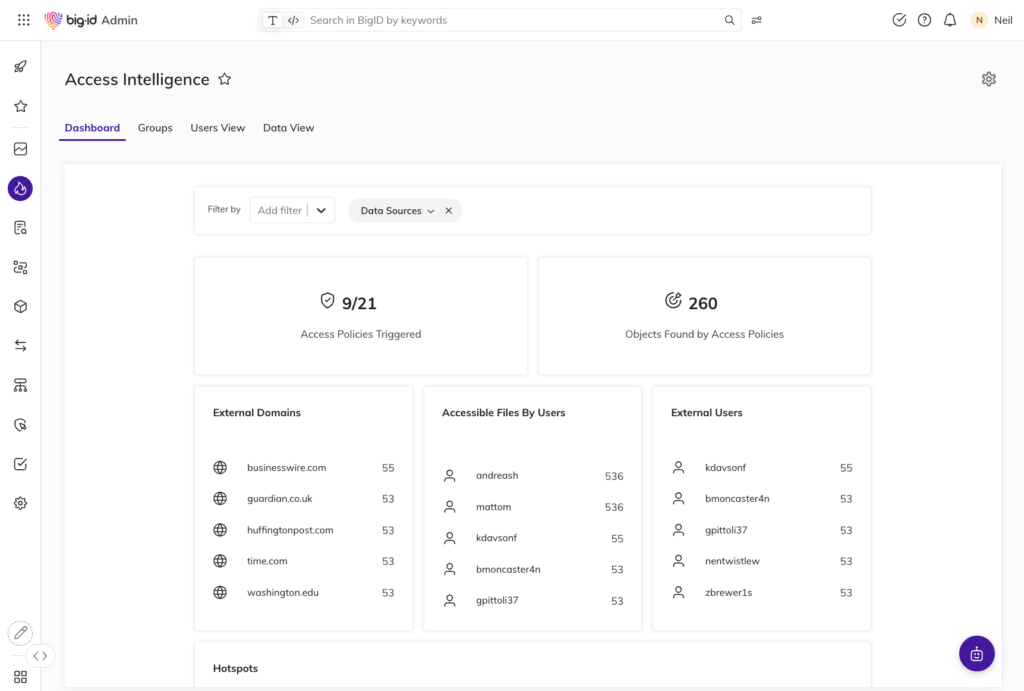

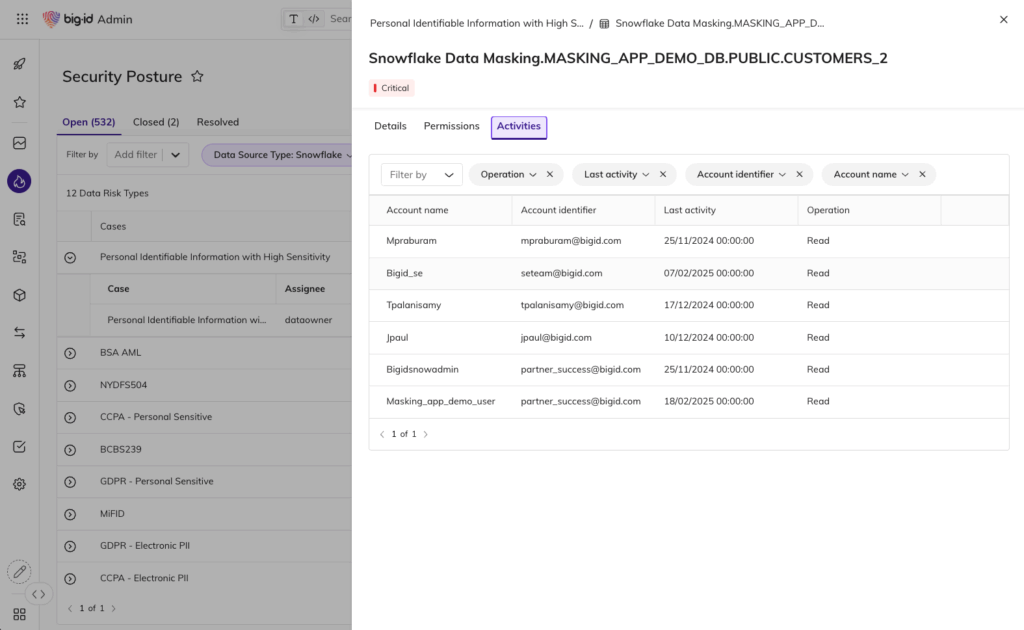

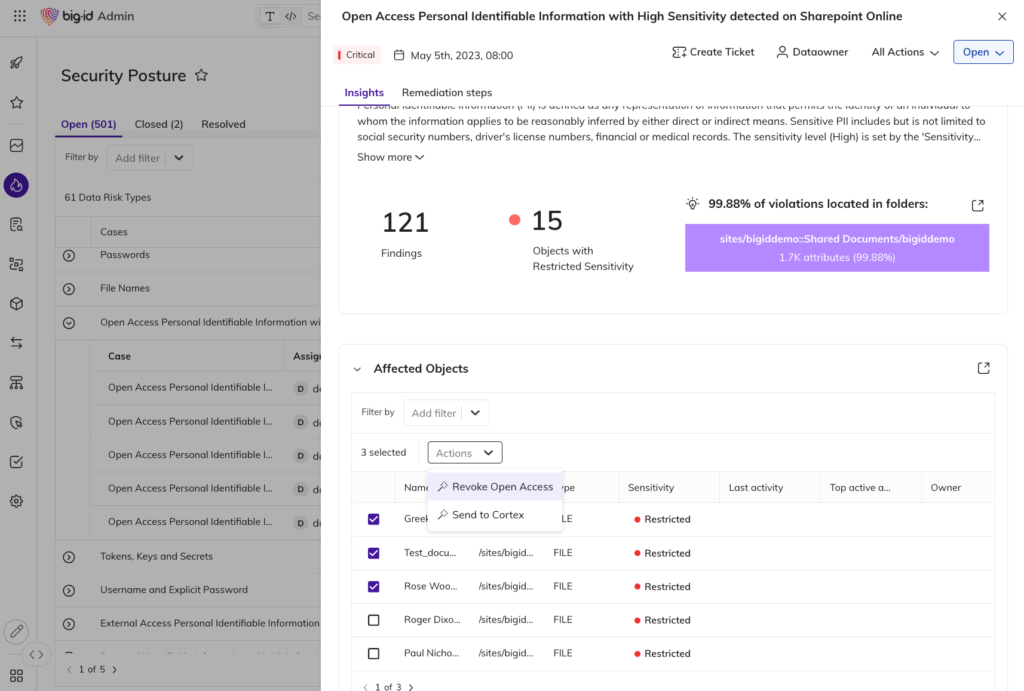

- Sehen Sie, wer – und was (KI-Modelle, NHIs, Servicekonten) – Zugriff auf vertrauliche Daten hat

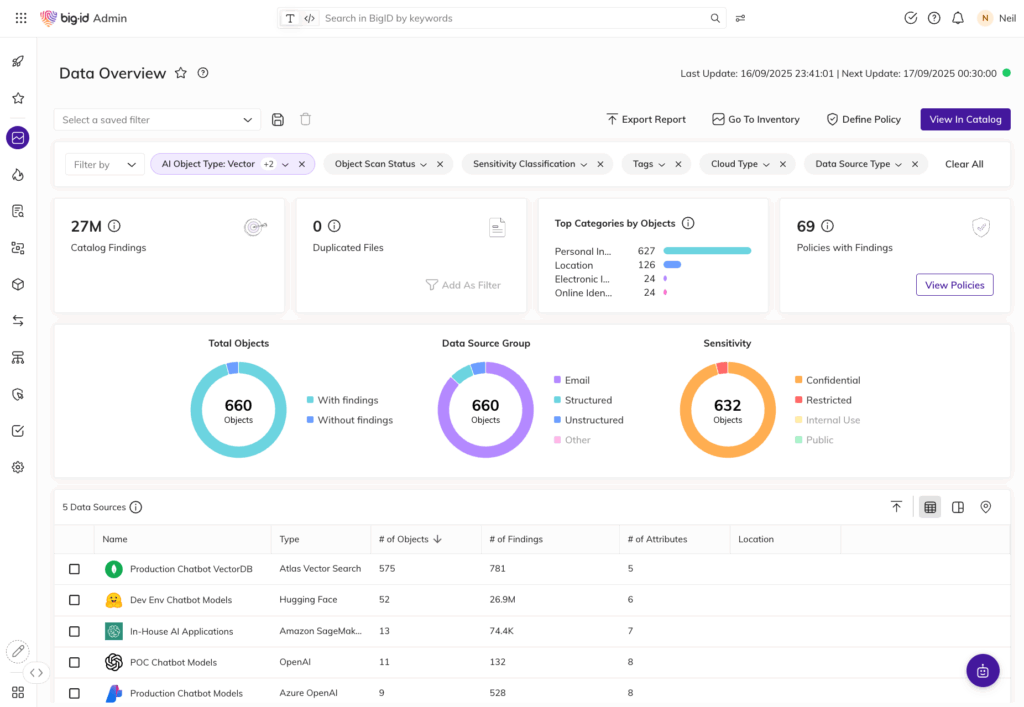

- Beseitigen Sie blinde Flecken in Hybrid-, Multi-Cloud-, SaaS- und unstrukturierten Umgebungen

- Erstellen Sie eine einheitliche, risikobewusste Ansicht von Berechtigungen, Eigentum und Nutzung