Quantencomputing kommt, aber die meisten Organisationen bereiten sich auf die falsche Weise darauf vor.

Auf einen Blick

- Das Quantenrisiko ist bereits im Gange. durch Angriffe nach dem Motto “Jetzt ernten, später entschlüsseln”

• Die meisten Organisationen konzentrieren sich zu sehr auf Post-Quanten-Kryptographie

- Das größere Problem ist die mangelnde Sichtbarkeit. in den Ort, an dem sensible Daten verschlüsselt werden

• Nicht alle verschlüsselten Daten bergen das gleiche Risiko.

- Quantenbereitschaft beginnt mit dem Verständnis der Datenexposition, nicht nur die Aktualisierung von Algorithmen

- Ein datenzentrierter Ansatz ermöglicht eine gezielte, risikobasierte Priorisierung.

• Organisationen können jetzt handeln, indem sie verschlüsselte Daten aufspüren, Schlüssel zuordnen und das Gefährdungspotenzial bewerten.

Die heutige Diskussion wird dominiert von Post-Quanten-Kryptographie. Das umfasst neue Algorithmen, zukünftige Standards und Migrationsstrategien. Diese Bemühungen sind zwar wichtig, vernachlässigen aber ein dringlicheres Problem.

Man kann sich nicht auf Quantenrisiken vorbereiten, wenn man nicht Verstehe deine Daten.

Bevor Organisationen die Verschlüsselung ersetzen, müssen sie wissen, wo sie eingesetzt wird, was sie schützt und was im Fehlerfall geschieht. Ohne diese Transparenz ist selbst die fortschrittlichste kryptografische Strategie unzureichend.

Das eigentliche Risiko: “Jetzt ernten, später entschlüsseln”

Das Quantenrisiko ist nicht nur ein zukünftiges Problem. Es ist bereits im Gange.

Angreifer sammeln heute verschlüsselte Daten in der Erwartung, diese mithilfe zukünftiger Quantentechnologien entschlüsseln zu können. Dieser Ansatz des “Erst sammeln, später entschlüsseln” macht aus langlebigen Daten ein verzögertes Risiko.

Sensible Daten, die heute als sicher gelten, wie beispielsweise Kundendatensätze, Finanzdaten und geistiges Eigentum, können in Zukunft auch ohne einen neuen Datenverstoß offengelegt werden.

Das verändert die Diskussion. Bei Verschlüsselung geht es nicht mehr nur darum, Daten in der Gegenwart zu schützen. Es geht darum zu verstehen, wie diese Daten im Laufe der Zeit offengelegt werden könnten.

Warum die Transparenz der Verschlüsselung das fehlende Puzzleteil ist

Die meisten Organisationen verlassen sich stark auf Verschlüsselung, aber nur wenige haben ein klares Verständnis davon, wie diese in ihrer gesamten Umgebung eingesetzt wird.

Grundlegende Fragen bleiben oft unbeantwortet:

- Wo werden sensible Daten verschlüsselt?

- Welche Verschlüsselungsstandards schützen es?

- Wo werden Schlüssel und Geheimnisse aufbewahrt?

- Wer hat Zugriff auf verschlüsselte Daten und kryptografische Assets?

Herkömmliche Tools konzentrieren sich auf die Implementierung von Verschlüsselung, wie Zertifikate, Protokolle und Konfigurationen. Ihnen fehlt jedoch der Kontext. Sie leisten nicht Verknüpfen Sie die Verschlüsselung mit der Sensibilität der Daten. oder die geschäftlichen Auswirkungen, falls der Schutz versagt.

Ohne diese Verbindung behandeln Organisationen alle verschlüsselten Daten gleich, obwohl manche Daten ein weitaus größeres Risiko bergen als andere.

Quantenbereitschaft ist ein Datenproblem

Die Vorbereitung auf Quantencomputing bedeutet nicht nur eine Verbesserung der Verschlüsselung. Es geht darum, die Exposition zu verstehen.

Ein datenzentrierter Ansatz verlagert den Fokus von den Orten der Verschlüsselung hin zu dem, was wirklich zählt. Nämlich die Identifizierung derjenigen sensiblen Daten, die bei einem Bruch der Verschlüsselung gefährdet sind.

- “Wo wird Verschlüsselung eingesetzt?”

Zu - “Welche sensiblen Daten sind gefährdet, wenn die Verschlüsselung fehlschlägt?”

Dieser Wandel ermöglicht es Organisationen, von der allgemeinen Planung überzugehen und gezielte, risikobasierte Maßnahmen zu ergreifen.

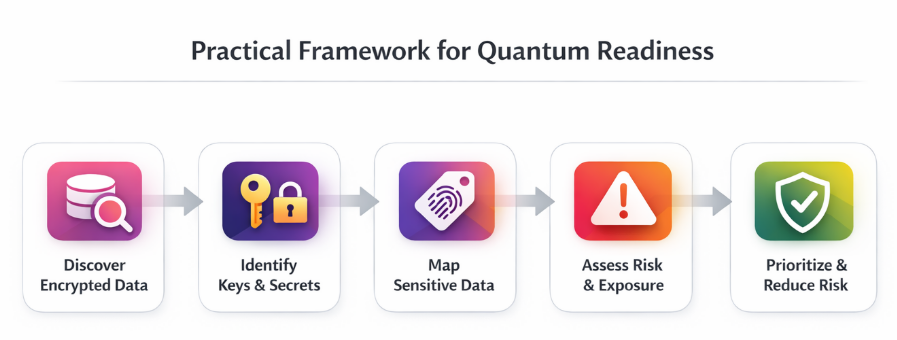

Ein praktischer Rahmen für Quantenbereitschaft

Organisationen müssen nicht auf die Weiterentwicklung des Quantencomputings warten. Sie können jetzt handeln, indem sie sich auf Datentransparenz und Risikokontext konzentrieren.

Dieses Rahmenwerk bietet einen strukturierten Ansatz zum Verständnis und zur Priorisierung von Quantenrisiken.

1. Verschlüsselte Daten entdecken

Der erste Schritt ist Transparenz. Den meisten Organisationen fehlt ein vollständiges Verzeichnis darüber, wo in ihren Umgebungen Verschlüsselung eingesetzt wird.

Ohne diese Grundlage ist es schwierig, die Gefährdung einzuschätzen oder das Ausmaß des potenziellen Risikos zu verstehen.

Schwerpunkt auf der Identifizierung:

- Verschlüsselte Daten über Cloud-, SaaS- und On-Premise-Systeme hinweg

- Strukturierte und unstrukturierte Datenspeicher

- Daten, die in Analyse- und KI-Pipelines verwendet werden

Verschaffen Sie sich Einblick in sensible Daten in Ihrer gesamten Umgebung und identifizieren Sie Bereiche, in denen Verschlüsselungsrisiken bestehen.

2. Schlüssel und Geheimnisse identifizieren

Die Stärke einer Verschlüsselung hängt von den Schlüsseln ab, die sie schützen. In vielen Umgebungen, Schlüssel und Geheimnisse sind über verschiedene Systeme verteilt, im Code eingebettet, oder für mehr Nutzer und Dienste zugänglich sind als nötig.

Um die Kontrolle zu erlangen, muss man verstehen, wo diese Vermögenswerte vorhanden sind und wie sie verwaltet werden.

Dies umfasst:

- Verschlüsselungsschlüssel und Schlüsselverwaltungssysteme

- API-Schlüssel, Tokens und Anmeldeinformationen

- In Anwendungen und Pipelines eingebettete Geheimnisse

3. Sensible Daten der Verschlüsselung zuordnen

Nicht alle verschlüsselten Daten bergen das gleiche Risiko. Priorität hat es, zu verstehen, welche sensiblen Daten zum Schutz auf Verschlüsselung angewiesen sind.

Dieser Schritt stellt den Zusammenhang zwischen technischen Kontrollen und den Auswirkungen auf das Geschäft her und hilft Organisationen, sich auf das Wesentliche zu konzentrieren.

Siehe Karte:

- PII, PHI, und Finanzdaten

- Geistiges Eigentum und proprietäre Datensätze

- Regulierte und hochwertige Datenbestände

4. Exposition und Risiko beurteilen

Durch die Transparenz von Daten und Schlüsseln können Unternehmen relevante Risiken identifizieren. Diese Risiken entstehen häufig durch ein Zusammenwirken verschiedener Faktoren, darunter schwache Verschlüsselung, weitreichender Zugriff und die unkontrollierte Ausbreitung von Daten.

Ziel ist es, die Schnittstellen dieser Risiken zu identifizieren.

Auswerten:

- Schwache oder veraltete Verschlüsselungsmethoden

- Überbelichtete oder schlecht verwaltete Tasten

- Übermäßiger oder unnötiger Zugriff zu verschlüsselten Daten

5. Risiken priorisieren und reduzieren

Quantenbereitschaft erfordert letztendlich Handeln. Sobald Risiken identifiziert sind, können sich Organisationen darauf konzentrieren, das Risiko dort zu reduzieren, wo es am wichtigsten ist, anstatt zu versuchen, alles gleichzeitig anzugehen.

Dadurch entsteht ein praktischerer und skalierbarer Ansatz.

Priorisieren Sie Ihre Bemühungen für Folgendes:

- Reduzieren Sie unnötige Daten- und Tastaturflut.

- Den Schutz von Hochrisiko-Datensätzen verstärken

- Bereiten Sie sich auf zukünftige kryptografische Upgrades vor.

Warum das im Zeitalter der KI jetzt wichtig ist

Künstliche Intelligenz erhöht die Dringlichkeit der Quantenbereitschaft.

Sensible Daten werden nicht mehr nur gespeichert. Sie werden aktiv genutzt, um Modelle zu trainieren, Copiloten zu unterstützen und automatisierte Entscheidungen zu treffen. Dadurch erweitert sich das potenzielle Ausmaß der Offenlegung über Speichersysteme hinaus auf KI-gesteuerte Arbeitsabläufe.

Wird die Verschlüsselung, die diese Daten schützt, aufgehoben, so sind die Folgen weitreichender und schneller.

Organisationen müssen nicht nur verstehen, wo Daten gespeichert sind, sondern wie es in KI-Systeme einfließt und wie darauf zugegriffen und es genutzt wird.

Beginnen Sie mit dem, was Sie kontrollieren können.

Organisationen müssen das Quantencomputing nicht lösen, um sich darauf vorzubereiten.

Sie können damit beginnen, die Transparenz verschlüsselter Daten zu verbessern, zu verstehen, wo Schlüssel und Geheimnisse existieren, und herauszufinden, welche Daten das höchste Risiko bergen.

Wer heute einen datenorientierten Ansatz verfolgt, ist besser gerüstet, sich an die Weiterentwicklung der Quantentechnologie anzupassen.

Abschluss

Quantencomputing wird die Zukunft der Verschlüsselung verändern, doch die größere Herausforderung besteht darin, das eigene Risiko heute zu verstehen. Die meisten Unternehmen haben noch keinen Einblick, wo verschlüsselte Daten gespeichert sind, was sie schützen oder wie sie im Falle eines Verschlüsselungsfehlers offengelegt werden könnten.

Die Quantenbereitschaft beginnt mit einem klaren Verständnis Ihrer Daten, Ihrer Schlüssel und Ihrer Risiken.

Sie möchten das Quantenrisiko für Ihr Unternehmen verstehen? Vereinbaren Sie ein Einzelgespräch, um Ihre Datensicherheitslage zu beurteilen.