La computación cuántica está llegando, pero la mayoría de las organizaciones se están preparando para ella de forma incorrecta.

De un vistazo

- El riesgo cuántico ya está en marcha. mediante ataques de “cosecha ahora, descifra después”

• La mayoría de las organizaciones se centran demasiado en criptografía postcuántica

- La mayor brecha es la falta de visibilidad. donde se cifran los datos confidenciales

• No todos los datos cifrados conllevan el mismo riesgo.

- La preparación cuántica comienza con la comprensión de la exposición de datos., no solo actualizar algoritmos

- Un enfoque centrado en los datos permite una priorización específica basada en el riesgo.

• Las organizaciones pueden actuar ahora mismo descubriendo datos cifrados, mapeando claves y evaluando la exposición.

La conversación de hoy está dominada por criptografía postcuántica. Esto incluye nuevos algoritmos, estándares futuros y estrategias de migración. Si bien estos esfuerzos son importantes, pasan por alto un problema más inmediato.

No puedes prepararte para el riesgo cuántico si no lo haces. Comprenda sus datos.

Antes de reemplazar el cifrado, las organizaciones necesitan saber dónde se utiliza, qué protege y qué sucede si falla. Sin esa visibilidad, incluso la estrategia criptográfica más avanzada resultará insuficiente.

El verdadero riesgo: “Cosechar ahora, descifrar después”

El riesgo cuántico no es solo un problema futuro. Ya está en marcha.

Los atacantes recopilan datos cifrados hoy en día con la expectativa de que las futuras capacidades cuánticas les permitan descifrarlos. Este enfoque de "recopilar ahora, descifrar después" convierte los datos de larga duración en un riesgo diferido.

Los datos confidenciales que hoy parecen seguros, como los registros de clientes, los datos financieros y la propiedad intelectual, podrían quedar expuestos en el futuro sin que se produzca ninguna nueva filtración.

Esto cambia la conversación. El cifrado ya no se trata solo de proteger los datos en el presente. Se trata de comprender cómo esos datos podrían quedar expuestos con el tiempo.

Por qué la visibilidad del cifrado es la pieza que falta.

La mayoría de las organizaciones dependen en gran medida del cifrado, pero pocas comprenden claramente cómo se utiliza en todo su entorno.

A menudo, las preguntas básicas quedan sin respuesta:

- ¿Dónde se cifran los datos confidenciales?

- ¿Qué estándares de cifrado lo protegen?

- ¿Dónde se guardan las llaves y los secretos?

- ¿Quién tiene acceso a los datos cifrados y a los activos criptográficos?

Las herramientas tradicionales se centran en la implementación del cifrado, como certificados, protocolos y configuraciones. Sin embargo, carecen de contexto. No vincular el cifrado con la sensibilidad de los datos o el impacto en el negocio si falla la protección.

Sin esta conexión, las organizaciones tratan todos los datos cifrados por igual, aunque algunos datos conllevan un riesgo mucho mayor que otros.

La preparación cuántica es un problema de datos.

Prepararse para la computación cuántica no se trata solo de actualizar el cifrado. Se trata de comprender la exposición.

Un enfoque centrado en los datos desplaza la atención de dónde existe el cifrado a lo que realmente importa: identificar qué datos confidenciales están en riesgo si se vulnera el cifrado.

- “¿Dónde se utiliza el cifrado?”

a - “¿Qué datos confidenciales corren riesgo si falla el cifrado?”

Este cambio permite a las organizaciones ir más allá de la planificación genérica y avanzar hacia acciones específicas basadas en el riesgo.

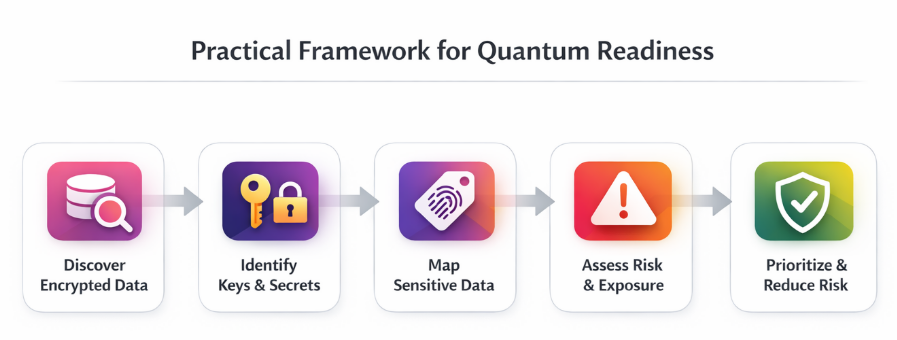

Un marco práctico para la preparación cuántica

Las organizaciones no necesitan esperar a que la computación cuántica madure. Pueden tomar medidas ahora mismo centrándose en la visibilidad de los datos y el contexto de riesgos.

Este marco proporciona un enfoque estructurado para comprender y priorizar el riesgo cuántico.

1. Descubrir datos cifrados

El primer paso es la visibilidad. La mayoría de las organizaciones carecen de un inventario completo de dónde se aplica el cifrado en sus entornos.

Sin esta base, resulta difícil evaluar la exposición o comprender el alcance del riesgo potencial.

Concéntrese en identificar:

- Datos cifrados en sistemas en la nube, SaaS y locales.

- Almacenes de datos estructurados y no estructurados

- Datos utilizados en análisis y procesos de IA

Obtenga visibilidad sobre los datos confidenciales en todo su entorno e identifique dónde existe riesgo de cifrado.

2. Identificar claves y secretos

El cifrado es tan fuerte como las claves que lo protegen. En muchos entornos, llaves y secretos están distribuidos en todos los sistemas, incrustado en el código, o accesible a más usuarios y servicios de los necesarios.

Para obtener el control es necesario comprender dónde se encuentran estos activos y cómo se gestionan.

Esto incluye:

- Claves de cifrado y sistemas de gestión de claves

- Claves API, tokens y credenciales

- Secretos ocultos en aplicaciones y flujos de trabajo.

3. Asignar datos confidenciales al cifrado

No todos los datos cifrados conllevan el mismo riesgo. La prioridad es comprender qué datos confidenciales dependen del cifrado para su protección.

Este paso vincula los controles técnicos con el impacto en el negocio y ayuda a las organizaciones a centrarse en lo que más importa.

Mira el mapa:

- PII, PHI, y datos financieros

- Propiedad intelectual y conjuntos de datos de propiedad exclusiva

- Activos de datos regulados y de alto valor

4. Evaluar la exposición y el riesgo.

Al tener visibilidad tanto de los datos como de las claves, las organizaciones pueden evaluar dónde existe un riesgo significativo. La exposición suele ser consecuencia de una combinación de factores, como un cifrado débil, un acceso generalizado y la dispersión de los datos.

El objetivo es identificar dónde se cruzan estos riesgos.

Evaluar:

- Métodos de cifrado débiles o desactualizados

- Claves sobreexpuestas o mal gestionadas

- Acceso excesivo o innecesario a datos cifrados

5. Priorizar y reducir el riesgo

La preparación ante la computación cuántica exige, en última instancia, acción. Una vez identificados los riesgos, las organizaciones pueden centrarse en reducir la exposición donde más importa, en lugar de intentar abordarlo todo a la vez.

Esto crea un enfoque más práctico y escalable.

Priorizar los esfuerzos para:

- Reduzca los datos innecesarios y la proliferación de claves.

- Reforzar la protección de los conjuntos de datos de alto riesgo.

- Prepárese para futuras actualizaciones criptográficas.

Por qué esto importa ahora en la era de la IA

La IA aumenta la urgencia de estar preparados para la computación cuántica.

Los datos confidenciales ya no se limitan a almacenarse. Se utilizan activamente para entrenar modelos, potenciar sistemas de asistencia al usuario y automatizar decisiones. Esto amplía el impacto potencial de la exposición más allá de los sistemas de almacenamiento, abarcando los flujos de trabajo impulsados por la IA.

Si se rompe el cifrado que protege estos datos, las consecuencias se extienden más rápidamente y a mayor escala.

Las organizaciones necesitan entender no solo dónde residen los datos, sino también cómo se integra en los sistemas de IA y cómo se accede a ella y cómo se utiliza.

Empieza por lo que puedes controlar.

Las organizaciones no necesitan resolver los problemas de la computación cuántica para empezar a prepararse para ella.

Pueden comenzar por mejorar la visibilidad de los datos cifrados, comprender dónde se encuentran las claves y los secretos, e identificar qué datos conllevan el mayor riesgo.

Quienes adopten hoy un enfoque centrado en los datos estarán mejor posicionados para adaptarse a medida que evolucionen las capacidades cuánticas.

Conclusión

La computación cuántica transformará el futuro del cifrado, pero el mayor desafío reside en comprender la vulnerabilidad actual. La mayoría de las organizaciones aún no tienen visibilidad sobre dónde se almacenan los datos cifrados, qué protegen ni cómo podrían quedar expuestos si falla el cifrado.

La preparación para la computación cuántica comienza con una comprensión clara de sus datos, sus claves y sus riesgos.

¿Desea comprender la exposición de su organización al riesgo cuántico? Programe una reunión individual para evaluar su nivel de seguridad de datos.