A computação quântica está chegando, mas a maioria das organizações está se preparando para ela da maneira errada.

Em resumo

• O risco quântico já está em curso. por meio de ataques do tipo "colher agora, descriptografar depois"

• A maioria das organizações está se concentrando demais em criptografia pós-quântica

• A maior lacuna é a falta de visibilidade. em que os dados sensíveis são criptografados

• Nem todos os dados criptografados apresentam o mesmo risco.

• A preparação para a computação quântica começa com a compreensão da exposição aos dados., não apenas aprimorando algoritmos

• Uma abordagem centrada em dados permite a priorização direcionada e baseada em riscos.

• As organizações podem agir agora descobrindo dados criptografados, mapeando chaves e avaliando a exposição.

A conversa de hoje é dominada por criptografia pós-quântica. Isso inclui novos algoritmos, padrões futuros e estratégias de migração. Embora esses esforços sejam importantes, eles negligenciam uma questão mais imediata.

Você não pode se preparar para o risco quântico se não... Entenda seus dados.

Antes de substituir a criptografia, as organizações precisam saber onde ela é usada, o que protege e o que acontece se falhar. Sem essa visibilidade, mesmo a estratégia criptográfica mais avançada será insuficiente.

O verdadeiro risco: “Colha agora, decifre depois”

O risco quântico não é apenas um problema futuro. Ele já está em curso.

Os atacantes estão coletando dados criptografados hoje na expectativa de que as futuras capacidades quânticas lhes permitam descriptografá-los. Essa abordagem de "coletar agora, descriptografar depois" transforma dados de longa duração em um passivo adiado.

Dados sensíveis que hoje parecem seguros, como registros de clientes, dados financeiros e propriedade intelectual, podem ser expostos no futuro sem que ocorra qualquer nova violação de segurança.

Isso muda a conversa. A criptografia não se trata mais apenas de proteger dados no presente. Trata-se de entender como esses dados podem ser expostos ao longo do tempo.

Por que a visibilidade da criptografia é a peça que faltava

A maioria das organizações depende muito da criptografia, mas poucas têm uma compreensão clara de como ela é usada em todo o seu ambiente.

Perguntas básicas muitas vezes ficam sem resposta:

- Onde os dados sensíveis são criptografados?

- Quais padrões de criptografia o protegem?

- Onde as chaves e os segredos são armazenados?

- Quem tem acesso aos dados criptografados e aos ativos criptográficos?

As ferramentas tradicionais focam-se na implementação da criptografia, como certificados, protocolos e configurações. No entanto, elas carecem de contexto. Elas não Vincule a criptografia à sensibilidade dos dados. ou o impacto nos negócios caso a proteção falhe.

Sem essa conexão, as organizações tratam todos os dados criptografados da mesma forma, embora alguns dados apresentem riscos muito maiores do que outros.

A prontidão quântica é um problema de dados.

Preparar-se para a computação quântica não se resume apenas a aprimorar a criptografia. Trata-se de compreender a exposição.

Uma abordagem centrada em dados muda o foco de onde a criptografia existe para o que realmente importa. Ou seja, identificar quais dados sensíveis estão em risco se a criptografia for quebrada.

- “Onde é utilizada a criptografia?”

para - “Quais dados sensíveis ficam em risco se a criptografia falhar?”

Essa mudança permite que as organizações vão além do planejamento genérico e avancem em direção a ações direcionadas e baseadas em riscos.

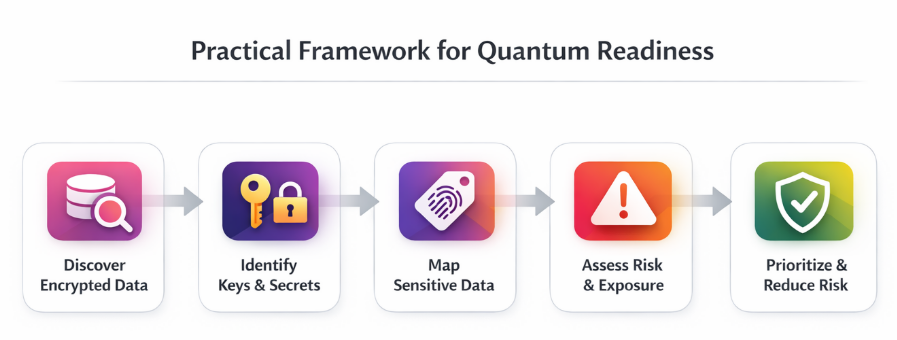

Uma estrutura prática para a preparação quântica

As organizações não precisam esperar que a computação quântica amadureça. Elas podem agir agora, concentrando-se na visibilidade dos dados e no contexto de risco.

Essa estrutura fornece uma abordagem estruturada para compreender e priorizar o risco quântico.

1. Descubra dados criptografados

O primeiro passo é a visibilidade. A maioria das organizações não possui um inventário completo de onde a criptografia é aplicada em seus ambientes.

Sem essa base, é difícil avaliar a exposição ou compreender a dimensão do risco potencial.

Concentre-se em identificar:

- Dados criptografados em sistemas de nuvem, SaaS e locais.

- Armazenamento de dados estruturados e não estruturados

- Dados utilizados em análises e fluxos de trabalho de IA

Obtenha visibilidade dos dados sensíveis em todo o seu ambiente e identifique onde existem riscos de criptografia.

2. Identificar chaves e segredos

A criptografia só é tão forte quanto as chaves que a protegem. Em muitos ambientes, chaves e segredos estão distribuídos por vários sistemas, incorporado no código, ou acessível a mais usuários e serviços do que o necessário.

Para obter o controle, é necessário entender onde esses ativos existem e como são gerenciados.

Isso inclui:

- Chaves de criptografia e sistemas de gerenciamento de chaves

- Chaves de API, tokens e credenciais

- Segredos embutidos em aplicativos e pipelines

3. Mapear dados sensíveis para criptografia

Nem todos os dados criptografados apresentam o mesmo risco. A prioridade é entender quais dados sensíveis dependem da criptografia para sua proteção.

Esta etapa conecta os controles técnicos ao impacto nos negócios e ajuda as organizações a se concentrarem no que é mais importante.

Consulte o mapa:

- Informações de identificação pessoal, PHI, e dados financeiros

- Propriedade intelectual e conjuntos de dados proprietários

- Ativos de dados regulamentados e de alto valor

4. Avaliar a exposição e o risco

Com visibilidade tanto dos dados quanto das chaves, as organizações podem avaliar onde existem riscos significativos. A exposição geralmente resulta de uma combinação de fatores, incluindo criptografia fraca, amplo acesso e dispersão de dados.

O objetivo é identificar onde esses riscos se cruzam.

Avaliar:

- Métodos de criptografia fracos ou desatualizados

- Chaves superexpostas ou mal gerenciadas

- Acesso excessivo ou desnecessário para dados criptografados

5. Priorizar e reduzir os riscos

A preparação para uma crise quântica exige, em última análise, ação. Uma vez identificados os riscos, as organizações podem concentrar-se em reduzir a exposição onde ela é mais importante, em vez de tentar resolver tudo de uma só vez.

Isso cria uma abordagem mais prática e escalável.

Priorizar esforços para:

- Reduzir dados desnecessários e a expansão descontrolada de fontes importantes.

- Reforçar a proteção em torno de conjuntos de dados de alto risco.

- Prepare-se para futuras atualizações criptográficas.

Por que isso importa agora na era da IA?

A inteligência artificial aumenta a urgência da preparação para a era quântica.

Os dados sensíveis não são mais apenas armazenados. Eles são usados ativamente para treinar modelos, alimentar sistemas de inteligência artificial e impulsionar decisões automatizadas. Isso amplia o impacto potencial da exposição para além dos sistemas de armazenamento, abrangendo fluxos de trabalho orientados por inteligência artificial.

Se a criptografia que protege esses dados for quebrada, as consequências serão mais amplas e rápidas.

As organizações precisam entender não apenas onde os dados estão armazenados, mas também... como isso se integra aos sistemas de IA e como ele é acessado e utilizado.

Comece com o que você pode controlar.

As organizações não precisam resolver os problemas da computação quântica para começar a se preparar para ela.

Eles podem começar melhorando a visibilidade dos dados criptografados, entendendo onde as chaves e os segredos estão localizados e identificando quais dados apresentam o maior risco.

Aqueles que adotarem uma abordagem que priorize os dados hoje estarão em melhor posição para se adaptar à medida que as capacidades quânticas evoluírem.

Conclusão

A computação quântica mudará o futuro da criptografia, mas o maior desafio é entender a sua vulnerabilidade atual. A maioria das organizações ainda não tem visibilidade de onde os dados criptografados estão armazenados, o que eles protegem ou como poderiam ser expostos caso a criptografia falhe.

A preparação para ataques quânticos começa com uma compreensão clara dos seus dados, das suas chaves e dos seus riscos.

Deseja entender a exposição da sua organização ao risco quântico? Agende uma reunião individual para avaliarmos seu nível de segurança de dados.