L'informatique quantique arrive, mais la plupart des organisations s'y préparent de la mauvaise manière.

Aperçu

- L'évaluation des risques quantitatifs est déjà en cours. par le biais d'attaques de type “ récolter maintenant, décrypter plus tard ”

• La plupart des organisations se concentrent excessivement sur cryptographie post-quantique

- Le plus grand problème est le manque de visibilité. dans lequel les données sensibles sont cryptées

• Toutes les données chiffrées ne présentent pas le même risque

- La préparation à l'analyse quantique commence par la compréhension de l'exposition aux données, et pas seulement la mise à jour des algorithmes

- Une approche axée sur les données permet une priorisation ciblée et fondée sur les risques

Les organisations peuvent agir dès maintenant en découvrant les données chiffrées, en cartographiant les clés et en évaluant l'exposition.

La conversation d'aujourd'hui est dominée par cryptographie post-quantique. Cela inclut de nouveaux algorithmes, de futures normes et des stratégies de migration. Bien que ces efforts soient importants, ils négligent un problème plus immédiat.

On ne peut se préparer à un risque quantique si l'on ne le fait pas. comprendre vos données.

Avant de remplacer le chiffrement, les organisations doivent savoir où il est utilisé, ce qu'il protège et ce qui se passe en cas de défaillance. Sans cette visibilité, même la stratégie cryptographique la plus avancée sera insuffisante.

Le vrai risque : “ Récolter maintenant, décrypter plus tard ”

Le risque quantique n'est pas seulement un problème futur. Il est déjà en marche.

Les attaquants collectent aujourd'hui des données chiffrées en misant sur le fait que les futures capacités de l'informatique quantique leur permettront de les déchiffrer. Cette approche consistant à “ collecter maintenant, déchiffrer plus tard ” transforme des données à longue durée de vie en un risque différé.

Des données sensibles qui semblent sécurisées aujourd'hui, telles que les dossiers clients, les données financières et la propriété intellectuelle, pourraient être exposées à l'avenir sans qu'aucune nouvelle faille de sécurité ne survienne.

Cela change la donne. Le chiffrement ne se limite plus à la protection des données immédiates. Il s'agit aussi de comprendre comment ces données pourraient être exposées au fil du temps.

Pourquoi la visibilité du chiffrement est l'élément manquant

La plupart des organisations dépendent fortement du chiffrement, mais rares sont celles qui comprennent clairement comment il est utilisé dans leur environnement.

Les questions fondamentales restent souvent sans réponse :

- Où les données sensibles sont-elles chiffrées ?

- Quels sont les standards de chiffrement qui le protègent ?

- Où sont stockés les clés et les secrets ?

- Qui a accès aux données chiffrées et aux actifs cryptographiques ?

Les outils traditionnels se concentrent sur le déploiement du chiffrement, notamment les certificats, les protocoles et les configurations. Cependant, ils manquent de contexte. Ils ne Lier le chiffrement à la sensibilité des données ou l'impact sur l'entreprise en cas de défaillance du système de protection.

Sans ce lien, les organisations traitent toutes les données chiffrées de la même manière, même si certaines données comportent des risques bien plus importants que d'autres.

La préparation quantique est un problème de données

Se préparer à l'ère quantique ne se limite pas à moderniser le chiffrement. Il s'agit de comprendre l'exposition.

Une approche centrée sur les données déplace l'attention de l'emplacement du chiffrement vers ce qui compte réellement : identifier les données sensibles menacées en cas de compromission du chiffrement.

- “ Où le chiffrement est-il utilisé ? ”

à - “ Quelles données sensibles sont menacées en cas de défaillance du chiffrement ? ”

Ce changement permet aux organisations de dépasser la planification générique et d'adopter une action ciblée et fondée sur les risques.

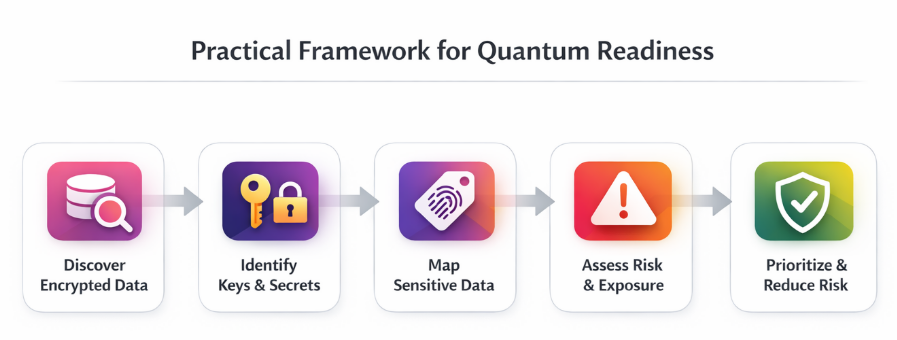

Un cadre pratique pour la préparation à l'ère quantique

Les organisations n'ont pas besoin d'attendre la maturité de l'informatique quantique. Elles peuvent agir dès maintenant en se concentrant sur la visibilité des données et le contexte des risques.

Ce cadre propose une approche structurée pour comprendre et hiérarchiser le risque quantique.

1. Découvrir les données chiffrées

La première étape est la visibilité. La plupart des organisations ne disposent pas d'un inventaire complet des endroits où le chiffrement est appliqué dans leurs environnements.

Sans ces bases, il est difficile d'évaluer l'exposition ou de comprendre l'étendue du risque potentiel.

Concentrez-vous sur l'identification :

- Données chiffrées sur les systèmes cloud, SaaS et sur site

- Magasins de données structurées et non structurées

- Données utilisées dans les pipelines d'analyse et d'IA

Obtenez une visibilité sur les données sensibles de votre environnement et identifiez les risques liés au chiffrement.

2. Identifier les clés et les secrets

La force du chiffrement dépend de la robustesse des clés qui le protègent. Dans de nombreux environnements, clés et secrets sont répartis entre les systèmes, intégré dans le code, ou accessibles à un plus grand nombre d'utilisateurs et de services que nécessaire.

Pour prendre le contrôle, il est nécessaire de comprendre où se trouvent ces actifs et comment ils sont gérés.

Cela comprend :

- Clés de chiffrement et systèmes de gestion des clés

- Clés API, jetons et identifiants

- Secrets intégrés dans les applications et les pipelines

3. Associer les données sensibles au chiffrement

Toutes les données chiffrées ne présentent pas le même niveau de risque. Il est primordial de déterminer quelles données sensibles nécessitent un chiffrement pour être protégées.

Cette étape permet de relier les contrôles techniques à leur impact commercial et aide les organisations à se concentrer sur ce qui compte le plus.

Consultez la carte :

- PII, PHI, et des données financières

- Propriété intellectuelle et ensembles de données propriétaires

- Actifs de données réglementés et de grande valeur

4. Évaluer l'exposition et le risque

Grâce à une visibilité complète sur les données et les clés, les organisations peuvent évaluer les risques significatifs. L'exposition résulte souvent d'une combinaison de facteurs, notamment un chiffrement faible, un accès étendu et une prolifération des données.

L'objectif est d'identifier les points de convergence de ces risques.

Évaluer:

- Méthodes de chiffrement faibles ou obsolètes

- Clés surexposées ou mal gérées

- Accès excessif ou inutile aux données cryptées

5. Prioriser et réduire les risques

La préparation à l'ère quantique exige en fin de compte une action concrète. Une fois les risques identifiés, les organisations peuvent se concentrer sur la réduction de leur exposition là où elle est la plus critique, au lieu de tenter de tout régler en même temps.

Cela crée une approche plus pratique et évolutive.

Prioriser les efforts pour :

- Réduisez les données inutiles et la prolifération des clés

- Renforcer la protection des ensembles de données à haut risque

- Préparez-vous aux futures mises à niveau cryptographiques

Pourquoi cela est important aujourd'hui à l'ère de l'IA

L'IA accroît l'urgence de la préparation à l'informatique quantique.

Les données sensibles ne sont plus seulement stockées. Elles sont activement utilisées pour entraîner des modèles, alimenter des systèmes de pilotage automatique et orienter les décisions automatisées. Cela étend l'impact potentiel de leur exposition au-delà des systèmes de stockage, jusqu'aux flux de travail pilotés par l'IA.

Si le chiffrement protégeant ces données est compromis, les conséquences seront plus vastes et plus rapides.

Les organisations doivent comprendre non seulement où se trouvent leurs données, mais aussi… comment cela s'intègre aux systèmes d'IA et comment on y accède et comment on l'utilise.

Commencez par ce que vous pouvez contrôler.

Les organisations n'ont pas besoin de résoudre les problèmes de l'informatique quantique pour commencer à s'y préparer.

Ils peuvent commencer par améliorer la visibilité des données chiffrées, comprendre où se trouvent les clés et les secrets, et identifier les données qui présentent le risque le plus élevé.

Ceux qui privilégient aujourd'hui une approche axée sur les données seront mieux placés pour s'adapter à l'évolution des capacités quantiques.

Conclusion

L'informatique quantique va révolutionner le chiffrement, mais le principal défi consiste à comprendre votre niveau d'exposition actuel. La plupart des organisations ignorent encore où se trouvent leurs données chiffrées, ce qu'elles protègent et comment elles pourraient être compromises en cas de défaillance du chiffrement.

La préparation à l'ère quantique commence par une compréhension claire de vos données, de vos clés et de vos risques.

Vous souhaitez comprendre l'exposition de votre organisation au risque quantique ? Planifiez un entretien individuel pour évaluer votre niveau de sécurité des données.