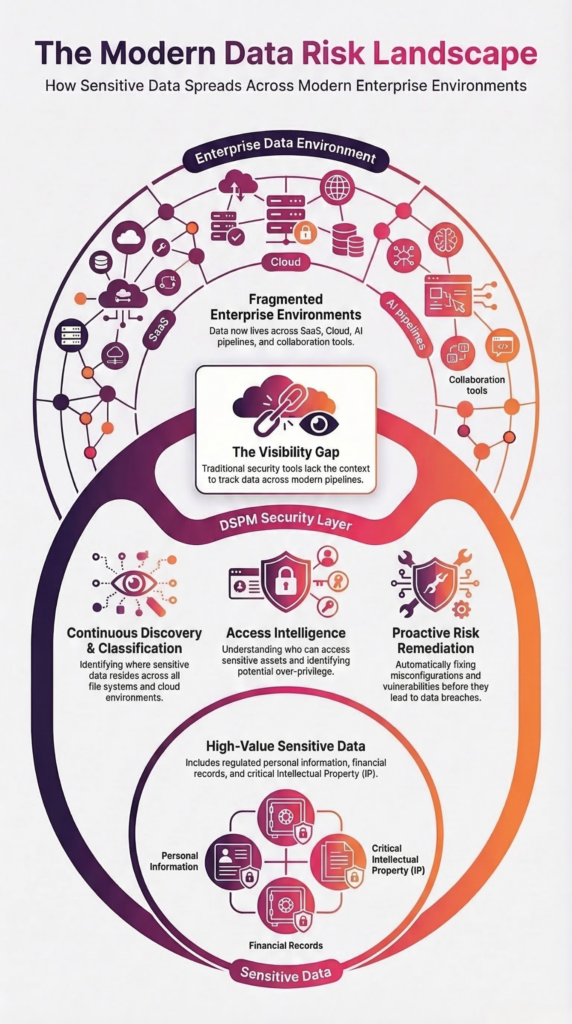

Les organisations britanniques sont confrontées à un défi croissant : la gestion des données sensibles dans les environnements cloud, SaaS et d’IA. Ce défi a accéléré l’adoption de… Gestion de la sécurité des données (DSPM).

De nombreuses entreprises s'appuient encore sur des outils conçus pour des bases de données structurées et des réseaux cloisonnés. Ces outils ne tiennent pas compte des réalités des environnements de données modernes.

Les responsables de la sécurité se posent désormais une question différente :

Où sont stockées nos données sensibles et qui peut y accéder ?

Cette question est à l'origine de la montée en puissance rapide de Gestion de la sécurité des données (DSPM) dans les entreprises britanniques.

DSPM aide les organisations découvrir, classer et sécuriser les données sensibles dans les environnements de données modernes. Au lieu de se concentrer uniquement sur l'infrastructure, DSPM se concentre sur Les données elles-mêmes.

Pour les RSSI, les responsables de la protection des données et les architectes de sécurité, DSPM offre quelque chose que la plupart des outils de sécurité ne peuvent pas proposer : Visibilité complète des risques liés aux données sensibles.

Aperçu

• La croissance exponentielle des données issues des solutions SaaS, du cloud et de l'IA crée des lacunes en matière de visibilité pour les entreprises britanniques.

• Les outils de sécurité traditionnels ne permettent pas d'identifier ni de gérer les données sensibles.

• DSPM offre une visibilité complète sur les risques liés aux données dans les environnements modernes.

• Les organisations utilisent DSPM pour réduire leur exposition et opérationnaliser la sécurité des données.

Idéal pour : Les responsables de la sécurité évaluent l'adoption du DSPM.

Les défis en matière de sécurité des données qui motivent l'adoption du DSPM au Royaume-Uni

La croissance des données s'est accélérée dans tous les secteurs de l'économie britannique.

Les organisations stockent les données sensibles dans :

- Les plateformes SaaS telles que Microsoft 365 et Google Workspace

- Les environnements cloud comme AWS et L'azur

- Les plateformes de collaboration telles que SharePoint et Slack

- pipelines d'IA et lacs de données

- Systèmes de fichiers et référentiels hérités

Ces environnements génèrent volumes massifs de données non structurées.

La plupart des organisations ne peuvent pas répondre à des questions cruciales telles que :

- Quelles sont les données sensibles présentes dans notre environnement ?

- Où se trouvent ces données ?

- Qui peut y accéder ?

- Devraient-ils y avoir accès ?

Les équipes de sécurité ne disposent pas des outils nécessaires pour répondre systématiquement à ces questions.

DSPM change cela.

Qu’est-ce que la gestion de la posture de sécurité des données (DSPM) ?

La gestion de la posture de sécurité des données (DSPM) est une approche de sécurité qui aide les organisations à découvrir les données sensibles, à les classer avec précision, à analyser les risques d'accès et à réduire l'exposition des données dans les environnements cloud, SaaS et non structurés.

Les plateformes DSPM offrent trois fonctionnalités essentielles :

1. Découverte des données

Les organisations stockent des données sensibles sur des plateformes cloud, des applications SaaS et des référentiels non structurés.

2. Classification des données

Les équipes de sécurité comprennent le type de données existantes, notamment :

- données personnelles

- documents financiers

- la propriété intellectuelle

- information réglementée

3. Accès aux renseignements

Les organisations analysent qui peut accéder aux données sensibles et déterminent si ces autorisations présentent un risque.

Ensemble, ces fonctionnalités permettent aux équipes de sécurité de prioriser et de réduire l'exposition des données.

Pourquoi la réglementation britannique favorise l'adoption du DSPM

La réglementation a joué un rôle majeur dans l'adoption du DSPM au Royaume-Uni.

RGPD au Royaume-Uni impose des exigences strictes aux organisations afin qu'elles comprennent et protègent les données personnelles sensibles.

Plusieurs principes rendent le DSPM essentiel :

Minimisation des données

Les organisations doivent limiter la collecte et le stockage des données personnelles.

DSPM aide les équipes de sécurité identifier les données inutiles ou redondantes.

Responsabilité

Les organisations doivent démontrer comment elles gèrent et protègent les informations sensibles.

DSPM offre une visibilité détaillée sur l'emplacement et l'accès aux données sensibles.

Réduction des risques de violation

Les autorités de réglementation examinent de plus en plus attentivement les violations de données impliquant accès excessif ou une mauvaise gouvernance des données.

DSPM aide les organisations à identifier les expositions de données à haut risque avant que des incidents ne surviennent.

Pour les responsables de la sécurité, le DSPM aide à traduire les exigences réglementaires en contrôles opérationnels.

Cas d'utilisation concrets de DSPM pour les entreprises britanniques

DSPM apporte de la valeur dans de multiples scénarios de sécurité et de conformité.

Sécurisation de l'exposition des données dans le cloud

Environnements cloud contiennent souvent des données sensibles stockées dans des référentiels mal gérés.

DSPM identifie :

- seaux de stockage exposés

- permissions de données mal configurées

- données sensibles non classifiées

Les équipes de sécurité peuvent immédiatement prioriser les expositions présentant les risques les plus élevés.

Protection des données sensibles dans les pipelines d'IA

L'adoption de l'IA continue de croître au sein des entreprises britanniques.

De nombreux projets d'IA ingèrent des données d'entreprise sans gouvernance suffisante.

DSPM aide les organisations :

- identifier les données sensibles utilisées dans les ensembles de données d'entraînement

- détecter les données réglementées entrant dans les pipelines d'IA

- régir les données utilisées dans les systèmes RAG

Cela empêche que des informations sensibles n'apparaissent dans les résultats de l'IA.

Réduire les risques liés aux initiés

De nombreuses violations de données sont dues à un accès interne excessif plutôt qu'à des attaques externes.

DSPM analyse les modèles d'accès pour identifier :

- dépôts de données à autorisations excessives

- privilèges d'accès obsolètes

- données sensibles partagées

Les équipes de sécurité peuvent rapidement supprimer les accès inutiles.

Accélération de la réponse aux violations de données

En cas d'incident, les équipes de sécurité doivent pouvoir répondre rapidement à des questions cruciales :

- Quelles données sensibles ont été exposées ?

- Qui y avait accès ?

- Quelles sont les obligations réglementaires applicables ?

DSPM permet aux organisations d'identifier les données concernées et de réagir plus rapidement.

Pourquoi les outils de sécurité traditionnels sont insuffisants

Les outils de sécurité traditionnels se concentrent sur l'infrastructure plutôt que sur les données.

Exemples :

- outils de surveillance réseau

- protection des terminaux

- systèmes DLP hérités

Ces outils manquent de visibilité sur les environnements de données modernes.

Ils ne peuvent pas répondre à des questions essentielles telles que :

- Quelles sont les données sensibles présentes dans les environnements SaaS ?

- Quels sont les référentiels non structurés qui contiennent des données réglementées ?

- Quels utilisateurs ont accès à des informations à haut risque ?

DSPM comble cette lacune en se concentrant sur Visibilité et gouvernance des données.

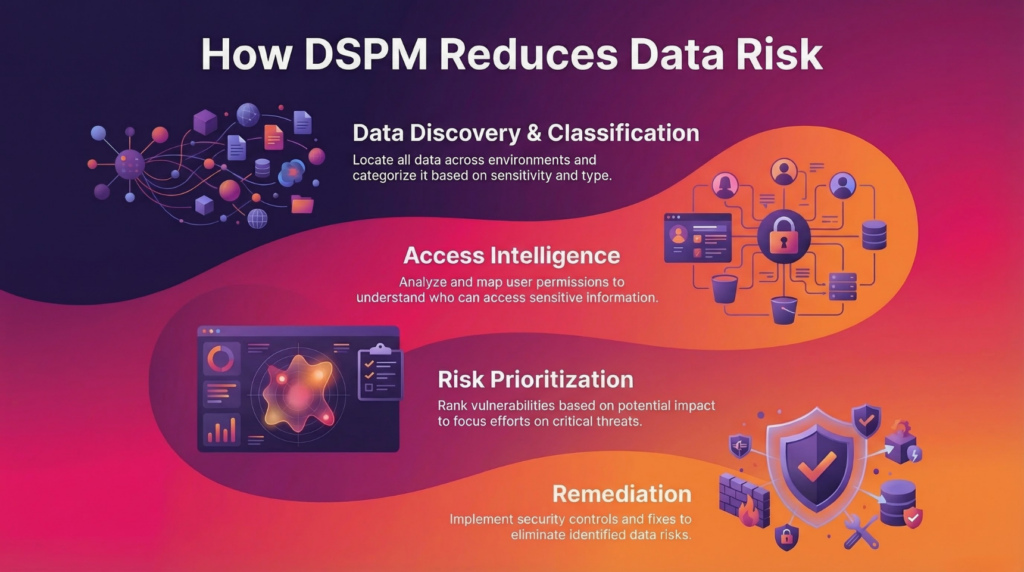

Comment les responsables de la sécurité mettent en œuvre le DSPM

Les programmes DSPM qui réussissent suivent une approche structurée.

Étape 1 : Découvrir les données sensibles

Les organisations analysent les environnements pour identifier où se trouvent les données sensibles.

Discovery devrait couvrir :

- Plateformes SaaS

- environnements cloud

- outils de collaboration

- dépôts non structurés

Étape 2 : Classer les données en fonction du contexte

La classification détermine le type de données sensibles existantes.

Une classification efficace comprend :

- reconnaissance de formes

- analyse contextuelle

- classification de l'apprentissage automatique

Le contexte permet aux organisations de comprendre plus précisément les risques liés aux données.

Étape 3 : Analyser l’accès aux données

Les équipes de sécurité analysent qui peut accéder aux données sensibles.

Access Intelligence identifie :

- autorisations excessives

- exposition des données partagées

- scénarios de risque interne

Étape 4 : Remédier aux risques liés aux données

Une fois le risque identifié, les organisations peuvent prendre des mesures.

Les mesures correctives courantes comprennent :

- supprimer les accès inutiles

- Déplacement des données vers des référentiels sécurisés

- suppression des données sensibles inutiles

Cela transforme le DSPM, passant de la simple visibilité à une réduction active des risques.

Questions fréquentes concernant le DSPM et les données non structurées au Royaume-Uni

1. Qu’est-ce que la gestion de la posture de sécurité des données (DSPM) ?

DSPM aide les organisations à identifier, classifier et analyser les accès à leurs données sensibles, ainsi qu'à réduire leur exposition dans les environnements cloud, SaaS et non structurés. L'accent est mis sur les données elles-mêmes plutôt que sur l'infrastructure.

2. Pourquoi les données non structurées représentent-elles un défi pour les entreprises britanniques ?

Les données non structurées prolifèrent rapidement sur des plateformes comme SharePoint, Google Drive et le stockage cloud. Les organisations manquent souvent de visibilité sur les données existantes, leur emplacement et les personnes autorisées à y accéder, ce qui engendre des risques importants.

3. Comment DSPM aide-t-il à gérer les données non structurées ?

DSPM analyse les référentiels de données non structurées, identifie les informations sensibles, les classe en fonction de leur contexte et en analyse les accès. Cela permet aux organisations de réduire les risques et de garantir la gouvernance de grands volumes de données.

4. Comment DSPM soutient-il la gouvernance des données d'IA ?

DSPM aide les organisations à identifier et à classer les données sensibles avant leur intégration dans les processus d'IA. Cela réduit le risque de divulgation d'informations réglementées ou confidentielles dans les jeux de données d'entraînement, les systèmes RAG ou les résultats d'IA.

5. Pourquoi les entreprises britanniques adoptent-elles le DSPM maintenant ?

Les entreprises britanniques sont confrontées à une croissance rapide des données, à une adoption accrue du cloud et de l'IA, ainsi qu'à des exigences réglementaires plus strictes. DSPM offre la visibilité et le contrôle nécessaires pour gérer les risques liés aux données dans les environnements modernes.

6. En quoi DSPM diffère-t-il des outils de sécurité traditionnels ?

Les outils traditionnels se concentrent sur l'infrastructure, les réseaux ou les terminaux. Le DSPM, quant à lui, se concentre sur les données. Il indique quelles données existent, où elles se trouvent et qui peut y accéder, ce qui permet aux organisations de gérer plus efficacement les risques liés aux données.

7. Le DSPM peut-il contribuer à réduire le risque de violation de données ?

Oui. Le DSPM identifie les vulnérabilités à haut risque telles que les accès surdimensionnés, les données sensibles non classifiées et les référentiels non sécurisés. Les équipes de sécurité peuvent ainsi prendre des mesures pour réduire les risques avant qu'une violation ne survienne.

8. Comment DSPM contribue-t-il à la conformité au RGPD britannique ?

DSPM aide les organisations à identifier les données personnelles, à classer les informations réglementées et à en contrôler l'accès. Cela favorise la minimisation des données, la responsabilisation et la réduction des risques de violation conformément au RGPD britannique.

9. Quels types de données DSPM peut-il découvrir ?

DSPM détecte les données structurées et non structurées, y compris les données personnelles, les données financières, la propriété intellectuelle et d'autres informations réglementées, dans les environnements cloud, SaaS et sur site.

10. Quelles sont les premières étapes pour opérationnaliser le DSPM ?

Les organisations doivent commencer par identifier les données sensibles, les classer en fonction de leur contexte, analyser les accès et enfin corriger les risques. Cette approche structurée permet de déployer efficacement la gouvernance et la sécurité des données.

Pourquoi DSPM est important pour l'avenir de l'IA et de la sécurité des données

Les données sont désormais au cœur de presque toutes les initiatives numériques.

Les organisations s'appuient sur les données pour alimenter :

- analytique

- systèmes d'IA

- services numériques

- automation

Cependant, ces mêmes initiatives augmentent l'impact potentiel de l'exposition des données.

Un seul référentiel mal configuré peut exposer des millions d'enregistrements.

DSPM aide les équipes de sécurité à gérer les données avant qu'elles ne créent des risques.

Les organisations qui investissent dans le DSPM bénéficient de trois avantages stratégiques :

- conformité réglementaire renforcée

- réduction de l'exposition aux violations de données

- une adoption plus sûre de l'IA

Pourquoi le DSPM deviendra essentiel pour la sécurité des données au Royaume-Uni

Les entreprises britanniques gèrent désormais des données sensibles sur des plateformes cloud, des environnements SaaS et des systèmes d'IA. Les équipes de sécurité ont besoin d'une visibilité sur ces données avant que les risques ne s'aggravent. DSPM offre aux organisations la possibilité de découvrir, de classifier et de gouverner les données sensibles à grande échelle.

L'avenir de la sécurité des données au Royaume-Uni

Le Royaume-Uni continue de renforcer son engagement en matière de gouvernance des données, de supervision de l'IA et de protection de la vie privée.

Les responsables de la sécurité doivent adapter leur approche.

Les organisations qui s'appuient sur des outils de sécurité traditionnels ont du mal à gérer les environnements de données modernes.

DSPM introduit un nouveau modèle de sécurité :

Protégez les données elles-mêmes, et pas seulement l'infrastructure qui les entoure.

Pour les entreprises britanniques évoluant dans des écosystèmes de données complexes, DSPM est rapidement devenu une capacité de sécurité fondamentale.

Découvrez comment BigID détecte et sécurise les données sensibles à grande échelle.