Face à la multiplication des cybermenaces, les données sont menacées. C'est pourquoi les entreprises ont besoin d'approches robustes et proactives pour protéger leurs précieuses données. Gestion de la sécurité des données (DSPM) est l’une de ces solutions qui a émergé.

DSPM offre une sécurité centrée sur les données et protège les informations sensibles où qu'elles se trouvent, que les données soient stockées sur site dans un seul magasin de données, dispersées entre plusieurs référentiels ou dans des environnements hybrides et multicloud.

Ce document complet Guide DSPM expliquera les aspects fondamentaux de DSPM, son fonctionnement, ses principales fonctionnalités, ses avantages et ses bonnes pratiques. De plus, nous explorerons sa place dans le paysage plus large de la sécurité cloud, en le comparant à Gestion de la sécurité de l'informatique en nuage (CSPM), et soulignant les considérations essentielles pour une réussite Mise en œuvre du DSPM.

Qu'est-ce que la gestion de la posture de sécurité des données (DSPM) ?

Le terme « DSPM » a été inventé par Gartner en avril 2022. Il s'agit d'une approche avancée conçue pour aider les organisations à gérer et à améliorer leur posture de sécurité dans divers environnements. environnements cloud et les magasins de données. DSPM identifie et corrige de manière proactive les vulnérabilités de sécurité, les erreurs de configuration et les menaces potentielles pour les données sensibles.

Cette approche révolutionnaire englobe « Discovery Plus », une fusion de capacités de découverte de données et de gestion de la sécurité.

DSPM aide les organisations de toutes tailles à gérer les risques de sécurité des données dans leurs environnements complexes.

La gestion des risques est au cœur de la gestion des risques de sécurité des données (DSPM). Les responsables de la sécurité et de la gestion des risques doivent identifier, comprendre et corriger efficacement les risques liés à la sécurité des données. Face à la valeur et à la vulnérabilité croissantes des données, une stratégie robuste d'évaluation et d'atténuation de ces risques est essentielle.

Comment fonctionne DSPM ?

Les fournisseurs de DSPM utilisent une combinaison d'outils automatisés, d'algorithmes intelligents et de capacités de surveillance des données. Ces outils analysent et évaluent en continu votre infrastructure de données afin d'évaluer les configurations de sécurité, les contrôles d'accès et les risques potentiels. Ils analysent les mouvements de données, les schémas d'accès et le comportement des utilisateurs pour fournir des informations qui contribuent à renforcer votre sécurité globale.

Ce processus agit comme un bouclier dynamique pour les données sensibles de votre organisation. Il combine des outils automatisés, des algorithmes intelligents et des capacités avancées de surveillance des données.

Fondamentalement, DSPM agit comme une sentinelle vigilante. Il analyse et évalue votre infrastructure de données avec précision. Il effectue des évaluations approfondies des configurations de sécurité, des contrôles d'accès et des risques potentiels.

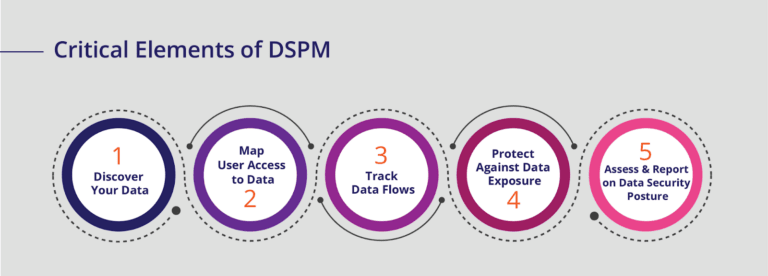

Principales capacités du DSPM

En tant que responsable de la sécurité et des risques, vous devez rechercher une solution DSPM répondant à certaines exigences essentielles. Parmi ces fonctionnalités DSPM essentielles, on peut citer :

Recherchez, classez et cartographiez les données sensibles dans votre environnement :

- Découvrez, étiquetez et inventoriez automatiquement les données non structurées, structurées et semi-structurées dans tous les environnements.

- Couvre à la fois les environnements sur site et cloud dans une seule vue.

Obtenez une vue à 360° des données :

- Découvrez tous les types de données, connues et inconnues, ainsi que les données cloud cachées.

- Identifiez les données en double, similaires, redondantes, obsolètes et triviales (ROT).

- Détectez les données sensibles et critiques telles que les données réglementées, les secrets, la propriété intellectuelle et les données commerciales.

Identifier les risques potentiels d’accès et d’exposition :

- Comprendre autorisations d'accès aux données pour différents utilisateurs.

- Surveiller le partage des données en interne et en externe.

- Utiliser accéder au renseignement pour réduire les risques internes, accélérer confiance zéro, et réaliser moindre privilège.

Alerte sur les vulnérabilités à haut risque et les problèmes critiques :

- Déclenchez automatiquement des alertes en fonction des niveaux de risque et des violations des politiques.

- Détectez les risques internes et accélérez les processus d’enquête.

- Permettez aux équipes de sécurité d’enquêter, de résoudre et de suivre efficacement les alertes de sécurité.

Signalez et évaluez facilement les risques :

- Effectuer des évaluations des risques liés aux données pour comprendre la posture de risque.

- Fournir rapports granulaires et de haut niveau sur les données des joyaux de la couronne régulièrement.

- Suivre les progrès et les améliorations de la posture de risque au fil du temps.

Passez à l'action :

- Offrir des conseils sur la manière de remédier aux risques identifiés.

- Automatiser, guider et orchestrer remédiation pour les données à haut risque.

- Déclenchez des alertes en fonction de l'activité pertinente sans provoquer de bruit inutile.

Soyez prêt pour l’entreprise :

- Offrez une sécurité de niveau entreprise et une gestion des analyses.

- Assurer une perturbation minimale des opérations commerciales.

- Offre granulaire Contrôle d'accès basé sur les rôles (RBAC) et réduire les rôles.

- Prend en charge l'analyse itérative et l'intégration transparente avec la pile technologique existante.

Avantages du DSPM

La DSPM est essentielle dans le paysage numérique actuel. Elle offre de nombreux avantages précieux aux organisations de toutes tailles. Elle améliore la sécurité des données grâce à une protection renforcée et à des fonctionnalités garantissant la confidentialité, l'intégrité et la disponibilité des informations critiques.

Il utilise découverte et classification approfondies des données, des contrôles d'accès et une surveillance en temps réel pour atténuer les risques de, et prévenir les violations de données et les accès non autorisés. Associé à des capacités proactives de gestion des risques, de surveillance continue et d'analyse, DSPM aide votre entreprise à identifier les vulnérabilités potentielles et les failles de sécurité. Vous pouvez ensuite prendre des mesures préventives pour protéger vos données et garantir leur protection avant que les menaces ne se matérialisent.

L'assurance conformité est un autre domaine où la gestion des données de sécurité peut s'avérer utile. Elle aide votre entreprise à s'y retrouver dans la complexité des réglementations et normes de sécurité des données, vous évitant ainsi d'éventuelles sanctions et atteintes à votre réputation.

De plus, DSPM rationalise les opérations et réduit les coûts en automatisant les processus de sécurité pour libérer des ressources précieuses pour les initiatives stratégiques.

DSPM : Sécurité centrée sur les données

DSPM reconnaît que les données constituent l'actif le plus critique et assure leur protection sur différentes plateformes et applications cloud. Elle se concentre sur la protection des données internes plutôt que sur leur périmètre.

Au lieu de s’appuyer uniquement sur l’approche traditionnelle du « château et des douves », qui pourrait encore laisser les données internes vulnérables, la sécurité centrée sur les données place une couche protectrice autour des données sensibles, les rendant résistantes aux attaques potentielles.

Adopter une stratégie de sécurité centrée sur les données permet à votre organisation de se concentrer non plus sur le renforcement des défenses externes, mais plutôt sur la mise en œuvre de contrôles robustes et de protocoles d'accès sécurisés aux données. Seules les personnes autorisées peuvent accéder aux informations sensibles, ce qui réduit les risques de violation de données et de divulgation non autorisée.

Comment DSPM s'intègre dans le paysage de la sécurité du cloud

La DSPM complète d'autres stratégies de sécurité, comme la CSPM. Ces deux approches fonctionnent en synergie pour offrir une protection complète.

Le CSPM surveille et évalue la configuration et la conformité des ressources cloud afin de minimiser les erreurs de configuration et les vulnérabilités potentielles. Il garantit que les services et applications cloud sont déployés conformément aux meilleures pratiques du secteur et aux normes de sécurité et de conformité.

En examinant l’infrastructure cloud d’un point de vue holistique, CSPM réduit le risque de failles de sécurité qui pourraient résulter d’erreurs de configuration ou de contrôles d’accès inadéquats.

D'autre part, la DSPM accorde la priorité à la protection de l'actif principal des environnements cloud : les données. Elle répond aux défis de sécurité des données dans le cloud, notamment la confidentialité, les contrôles d'accès, le chiffrement et la gestion du cycle de vie des données.

L'approche granulaire de DSPM permet à votre organisation d'appliquer des politiques de sécurité centrées sur les données, où seuls les utilisateurs autorisés peuvent accéder aux informations sensibles et ces données restent protégées même en cas de tentatives d'accès non autorisées.

DSPM, CSPM ou les deux ?

Bien que la DSPM et la CSPM soient toutes deux essentielles à une sécurité cloud robuste, les entreprises doivent comprendre leurs besoins spécifiques et leurs profils de risque afin de déterminer la combinaison idéale. Si la protection des données est une priorité absolue, l'intégration de la DSPM aux pratiques CSPM existantes créerait une posture de sécurité complète et efficace.

La combinaison de ces deux approches aide votre organisation à créer un écosystème de sécurité cloud cohérent qui renforce l’infrastructure et les données qu’elle héberge.

Cette intégration harmonieuse minimise non seulement le risque de violation de données, mais facilite également le respect des différentes réglementations en matière de protection des données.

Avantages de la solution DSPM par rapport aux autres approches

Protection en temps réel

DSPM se concentre sur la protection en temps réel. Il utilise une surveillance continue et des alertes en temps réel pour anticiper les menaces émergentes. La réponse instantanée aux incidents de sécurité potentiels réduit considérablement la marge de manœuvre des attaquants.

Le DSPM restreint l'accès aux données sensibles afin de minimiser les risques de violation de données et de limiter les dommages potentiels. Cette approche proactive de la sécurité garantit que les menaces potentielles sont détectées et traitées avant qu'elles ne dégénèrent en incidents de sécurité majeurs.

Visibilité holistique des données

DSPM renforce la sécurité des données de votre organisation grâce à des informations détaillées sur les mouvements, les schémas d'accès et l'utilisation des données. Cette visibilité complète des données garantit l'absence d'angles morts en matière de sécurité. Vous savez où se trouvent les données sensibles, qui y a accès et comment elles sont utilisées. Ce niveau de visibilité permet à votre équipe de sécurité d'identifier les failles de sécurité potentielles et de prendre des mesures proactives pour sécuriser efficacement les données.

Grâce à cette vue d’ensemble complète, votre organisation peut mettre en œuvre des contrôles de sécurité ciblés et garantir que les données sont correctement protégées sur l’ensemble de l’infrastructure.

Remédiation automatisée

Les capacités de remédiation automatisée de DSPM le distinguent des approches de sécurité traditionnelles. Elles rationalisent les processus de sécurité et réduisent le risque d'erreurs humaines. Lorsqu'un incident de sécurité est détecté, DSPM peut déclencher automatiquement des actions ou des étapes de remédiation prédéfinies. Cela permet aux équipes de sécurité de gagner un temps précieux et de garantir des réponses cohérentes et rapides aux incidents de sécurité.

Défis de la mise en œuvre de la gestion de la posture de sécurité des données

Bien que le DSPM offre une sécurité des données robuste, il comporte également des défis de mise en œuvre que les organisations doivent relever pour exploiter pleinement ses avantages potentiels :

Complexité des données

Les organisations traitent souvent des données dans divers environnements, tels que diverses plateformes cloud et systèmes sur site. Gérer et protéger cette vaste quantité de données peut s'avérer complexe et complexe.

La solution DSPM appropriée Il est essentiel de pouvoir gérer des données de types, de formats et d'emplacements variés, tout en garantissant des politiques de sécurité cohérentes sur l'ensemble de votre environnement de données. La classification, le mappage et la découverte des données deviennent des éléments clés pour optimiser la gestion et la sécurité des données.

Intégration avec les systèmes existants

L'intégration de DSPM peut s'avérer complexe pour les organisations disposant de systèmes de sécurité existants. Une interopérabilité transparente entre DSPM et les solutions de sécurité existantes est essentielle pour un écosystème de sécurité unifié et cohérent.

Cette intégration peut nécessiter une planification, des tests et des ajustements minutieux afin de garantir que les mesures de sécurité des données ne soient pas perturbées pendant la mise en œuvre. Vous devez également tenir compte de l'interaction de DSPM avec vos processus actuels de réponse aux incidents de sécurité afin de faciliter une transition en douceur.

Adoption par les utilisateurs

Le succès de toute initiative de sécurité repose sur l'adhésion et la conformité des utilisateurs. Encourager les utilisateurs à adopter les meilleures pratiques de sécurité des données et à adhérer aux politiques DSPM peut s'avérer un défi de taille. Les employés peuvent percevoir les mesures de sécurité des données comme contraignantes et entravant la productivité, ce qui peut engendrer une résistance au changement.

Pour relever ce défi, vous devez investir dans des programmes de formation et d'éducation des utilisateurs afin de les sensibiliser à l'importance de la sécurité des données. Vous pouvez également utiliser des mesures incitatives, des récompenses et des stratégies de gamification pour motiver les employés à suivre les meilleures pratiques et à adopter les politiques DSPM.

Meilleures pratiques DSPM

Pour maximiser les avantages de l’approche de sécurité centrée sur les données, les organisations doivent adopter les meilleures pratiques suivantes :

Définir des politiques de sécurité claires

Élaborez et mettez en œuvre des politiques de sécurité des données claires et complètes pour une stratégie de sécurité centrée sur les données réussie. Votre organisation doit définir des directives précises sur la classification des données, les contrôles d'accès, le chiffrement et le traitement des données.

Ces politiques doivent s'aligner sur les objectifs généraux de sécurité et être conformes aux réglementations sectorielles et aux lois sur la protection des données. En établissant des politiques de sécurité bien définies, vous pouvez créer un cadre cohérent et unifié pour la protection des données sensibles tout au long de leur cycle de vie.

Évaluations régulières

Des évaluations et des audits de sécurité réguliers aident à identifier les vulnérabilités potentielles, les points faibles et les lacunes dans la posture de sécurité des données.

Ces évaluations doivent comprendre à la fois des évaluations techniques des outils et processus de sécurité et des évaluations de l’adhésion des employés aux politiques de sécurité.

Formation des employés

Les employés jouent un rôle essentiel dans la sécurité des données, et leur sensibilisation et leur adhésion aux meilleures pratiques sont essentielles au succès de l’approche de sécurité centrée sur les données.

Sensibilisez vos employés à l'importance de la sécurité des données et à leur rôle dans la protection des informations sensibles grâce à des programmes de formation et de sensibilisation continus. Les formations pourraient aborder des sujets tels que les procédures de traitement des données, la reconnaissance des tentatives d'hameçonnage, la compréhension de l'importance de la classification des données et l'utilisation appropriée des outils de sécurité des données.

Encourager la responsabilité et l'appropriation

La sécurité des données est une responsabilité collective qui implique tous les membres de l'organisation. Encouragez une culture de responsabilisation et d'appropriation de la sécurité des données, où chacun comprend son rôle dans la protection des informations sensibles.

Les managers et les dirigeants doivent adhérer aux politiques de sécurité afin de montrer l'exemple et de promouvoir un état d'esprit sécuritaire au sein de leurs équipes. Ils doivent également encourager une communication ouverte sur les préoccupations de sécurité, afin que les employés se sentent à l'aise pour signaler les incidents de sécurité ou les risques potentiels.

DSPM et surveillance dynamique

La surveillance dynamique observe et analyse en continu les activités liées aux données, les schémas d'accès et les événements de sécurité au fur et à mesure qu'ils se produisent. Cette analyse en temps réel permet à votre organisation de détecter et de réagir rapidement aux incidents de sécurité afin de prévenir les violations de données et les tentatives d'accès non autorisées.

Cette surveillance offre une vue complète de votre environnement de sécurité des données en surveillant les mouvements de données, les autorisations d'accès et les habitudes d'utilisation. Elle vous permet de vous adapter à l'évolution rapide des environnements de données et aux menaces émergentes, d'anticiper les risques potentiels et de protéger efficacement vos données.

Cas d'utilisation DSPM

- Détection des menaces internes : Le DSPM joue un rôle crucial dans la détection et l'atténuation des menaces internes au sein d'une organisation. Les personnes internes disposant d'un accès légitime aux données peuvent représenter des risques importants en manipulant intentionnellement ou accidentellement les données ou en tentant un accès non autorisé. En surveillant en permanence l'accès et l'utilisation des données, le DSPM peut détecter et prévenir rapidement les accès non autorisés, les exfiltrations de données ou les menaces internes potentielles.

- Prévention de la perte de données : Les fuites de données peuvent survenir en raison de divers facteurs, tels que des erreurs humaines, des erreurs de configuration du système ou des activités malveillantes. Les solutions DSPM sont conçues pour prévenir les fuites de données accidentelles ou intentionnelles grâce à la mise en place de politiques et de contrôles d'accès rigoureux. Ces politiques peuvent restreindre le transfert ou le partage d'informations sensibles en dehors de l'environnement sécurisé de l'organisation. DSPM utilise également des mécanismes de chiffrement et de classification des données pour garantir la protection permanente des données sensibles, réduisant ainsi le risque de perte de données.

- Sécurité de la migration vers le cloud : À mesure que de plus en plus d'organisations adoptent le cloud computing, la sécurisation des données pendant les processus de migration devient essentielle. Les solutions DSPM évaluent la sécurité de l'environnement cloud, vérifient la conformité aux réglementations en vigueur et surveillent les transferts de données afin d'empêcher tout accès ou exposition non autorisés. Elles facilitent également la migration sécurisée des données en chiffrant correctement les informations sensibles afin de les protéger tout au long du processus de migration.

Premiers pas avec BigID

BigID est le leader de la gestion de la posture de sécurité des données (DSPM), reconnu par CB Insights pour son approche révolutionnaire de la sécurité des données. Pionnier de la sécurité cloud native pour les environnements multicloud et hybrides, il offre une solution complète axée sur les données pour la visibilité et le contrôle des données.

Grâce à des années de R&D et de collaboration avec les clients, la plateforme de BigID assure de manière transparente la sécurité du point de vue des risques liés aux données.

Les principales caractéristiques qui différencient le DSPM de BigID incluent une solution complète couverture des données dans les environnements cloud et sur site, gestion précise des risques avec ML breveté et réglage personnalisable, remédiation adapté à vos préférences et une sécurité des données évolutive qui implique les bonnes personnes dans toute l'entreprise.

Pour commencer à renforcer les données les plus critiques de votre organisation et exploiter la puissance du DSPM : obtenez une démonstration 1:1 avec BigID dès aujourd'hui.