Container-Images von Drittanbietern aufladen Kubernetes und containerbasierte Bereitstellungen, die den Teams wochenlange Einrichtungs- und Konfigurationsarbeit ersparen. Doch der Komfort hat seinen Preis: Veraltete Images werden schnell zu Sicherheitsrisiken. Jede neue CVE, die in einer Basisschicht oder Abhängigkeit entdeckt wird, kann das Image von gestern zum Angriffsvektor von morgen machen.

Da diese Bilder auf mehreren Ebenen und Abhängigkeiten beruhen, weisen sie oft versteckte Fehler auf. Forscher entdecken immer wieder neue Häufige Schwachstellen und Gefährdungen (CVEs) in Betriebssystemen und Softwarepaketen – und jedes veraltete Image öffnet Angreifern Tür und Tor. Werden diese Images nicht aktualisiert, birgt dies nicht nur Risiken, sondern bettet bekannte Schwachstellen direkt in Ihre Anwendungsumgebung ein.

Die Lösung besteht nicht darin, auf Bilder von Drittanbietern zu verzichten, sondern eine proaktive Sicherheitshaltung einzunehmen.

Mit BigID können Unternehmen jedes in ihrer Umgebung verwendete Container-Image von Drittanbietern erkennen. Diese Transparenz bildet die Grundlage für mehr Sicherheit und ermöglicht es Teams, nach neuen CVEs zu suchen, Risiken zu bewerten, Schwachstellen zu beheben und aktualisierte Versionen sicher bereitzustellen. Regelmäßige Updates sind keine mühsame Wartung mehr, sondern werden zu einem optimierten, automatisierten Prozess, der sowohl Anwendungen als auch Benutzer schützt.

BigID geht über das Grundlegende hinaus Entdeckung: Es klassifiziert Von strukturierten Daten bis hin zu Code-Snippets – die nötige Transparenz ermöglicht es, genau zu erkennen, wo auf Container-Images von Drittanbietern verwiesen wird und wann diese Anwendungen gefährden. Diese Erkenntnisse ermöglichen es Teams, schnell zu handeln, Sicherheitslücken zu schließen und die Resilienz aufrechtzuerhalten.

BigID kennenlernen

In diesem Abschnitt werden die Teile des BigID-Produkts erläutert, die für die Gewährleistung der Container-Image-Verfolgung von Drittanbietern relevant sind.

Die Arbeit mit BigID umfasst diesen allgemeinen Arbeitsablauf:

- Scannen Sie Ihre Daten – Verbinden Sie Datenquellen und analysieren Sie deren Inhalte.

- Scanergebnisse anzeigen – Katalogisieren Sie Datenobjekte, Erkenntnisse zu vertraulichen Daten, Risikowarnungen und führen Sie Detailinformationen zu Berichten durch.

- Ergreifen Sie Maßnahmen für Ihre Daten – Beheben redundante Daten, automatisieren Sie die Einhaltung der Vorschriften, Sicherheitsrichtlinien durchsetzenund mehr.

BigID-Scans strukturierte, halbstrukturierte und unstrukturierte Datenquellen, Klassifizierung von Inhalten mit Techniken von Regex bis hin zu neuronalen Netzwerken NER. Teams können integrierte Klassifikatoren verwenden oder eigene definieren, um Präzision für alles von gängigen PII zu Container-Image-Referenzen.

Dabei ist es wichtig, einige Begriffe zu klären:

- Datenquelle: Eine Datenquelle ist Ihr Datenspeicher, den BigID scannt, um Ihnen detaillierte Dateneinblicke zu geben. BigID kann Verbindungen zu strukturierten, halbstrukturierten und unstrukturierten Formaten herstellen.

- Scan: Das Scannen ist die Kernfunktion von BigID, die eine Verbindung zu Ihren Datenquellen herstellt, um durch die Analyse von Datenstruktur, Inhalt und Metadaten Datenintelligenz zu extrahieren.

- Klassifikator: Klassifizierung ist eine Technik zur Identifizierung und Kategorisierung von Dateninhalten anhand von Wörtern, Satzmustern und grammatikalischen Strukturen. Ein Klassifikator ist eine Kombination aus Konfigurationen und Ansätzen, die eine präzise Klassifizierung ermöglichen.

- Klassifizierungsmethoden:

- Regulärer Ausdruck: Reguläre Ausdrücke erkennen und klassifizieren Daten, indem sie das Syntaxmuster der Datenzeichen erkennen.

- Named Entity Recognition (NER): eine fortschrittliche, auf neuronalen Netzwerken basierende Technik, die Text in unstrukturierten Datenquellen analysiert, versteckte persönliche Daten identifiziert und den Inhaltstyp kategorisiert.

- DOKUMENT: Der BigID NER-Dienst bietet auch Dokumentklassifizierer (DOC). DOC-Klassifizierer finden Dokumenttypen in unstrukturierten Datendateien. Sie klassifizieren verschiedene Dokumente entsprechend ihrem Dateiinhalt. Verwenden Sie sie, um Dokumente wie Bordkarten oder Lebensläufe in unstrukturierten Datenquellen zu finden.

Die Lösungsarchitektur

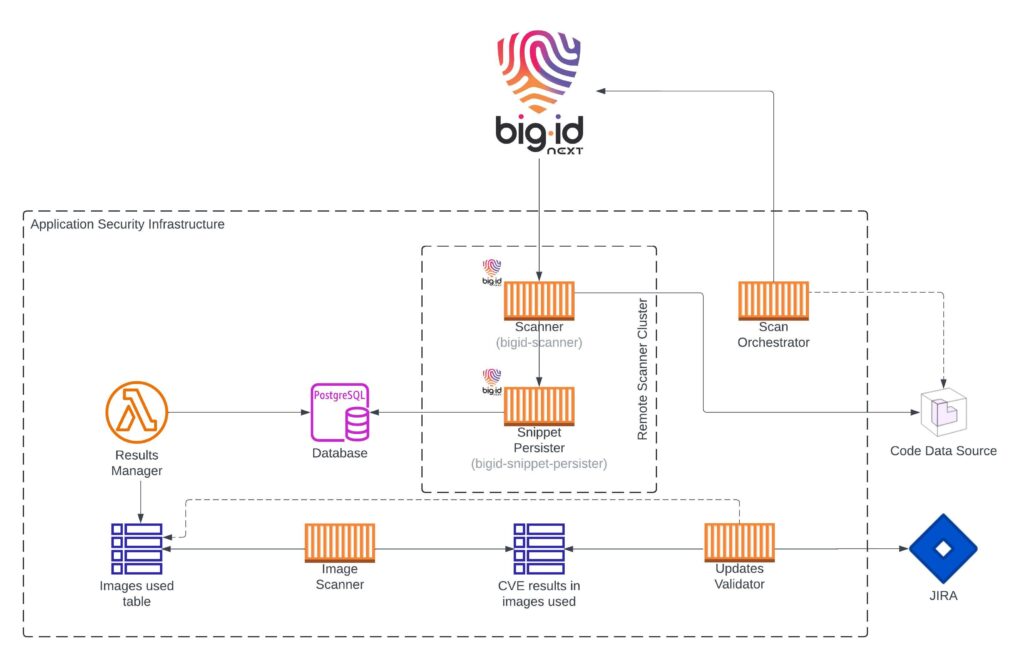

Wie Sie wahrscheinlich schon in unserem vorherigen Artikel über Fest codierte Geheimniserkennung Das Application Security Team von BigID entwickelt und nutzt gerne serverlose Architekturen. Da BigID ein API-basiertes Produkt ist, gewährleistet die Integration in diese Art von Bereitstellungen die Skalierbarkeit und Wartbarkeit der gesamten Lösung. Selbst komplexe Workflows lassen sich mit diesem Technologiemix realisieren.

Der oben beschriebene Workflow sorgt für eine vollautomatische Erkennung neuer Tags für zur Verfügung stehende Bilder von Drittanbietern.

- Der erste Auslöser ist eine Benachrichtigung an den Scan-Orchestrator mit der Meldung, dass eine neue Version veröffentlicht wurde. Damit beginnt die Orchestrierung der BigID-Datenquellen und -Scans, beginnend mit der Erstellung einer Datenquelle für die Code-Datenquelle (Diese Datenquelle ist das Versionskontrollsystem von BigID) Tag, der dieser neuen Version und dem jeweiligen Scan entspricht. Diese Orchestrierung stellt sicher, dass am Ende des Scans die im BigID-Code referenzierten Bilder in der Datenbank gespeichert werden, die mit dem verknüpft ist Snippet-Persister.

- Die Ergebnismanager Die Komponente ruft dann die Ergebnisse ab, normalisiert sie und speichert sie zur weiteren Verarbeitung in einer Tabelle.

- Der nächste Schritt im Ablauf besteht darin, diese Bilder mit einem Software Composition Analysis-Scanner (Ihrer Wahl) zu scannen – dargestellt durch das Bildscanner – und speichern Sie die Ergebnisse.

- Schließlich Aktualisierungsvalidator sucht nach neueren Versionen der verwendeten Bilder und deren CVE-Ergebnissen und öffnet Jira-Tickets, wenn neuere Versionen mit weniger CVEs gefunden werden.

Aktivieren der Bildersuche

BigID bietet die fortschrittlichste Plattform zur Datenerkennung und -klassifizierung, sodass das Auffinden von Bildreferenzen in Infrastructure-as-Code-Dateien ganz einfach ist.

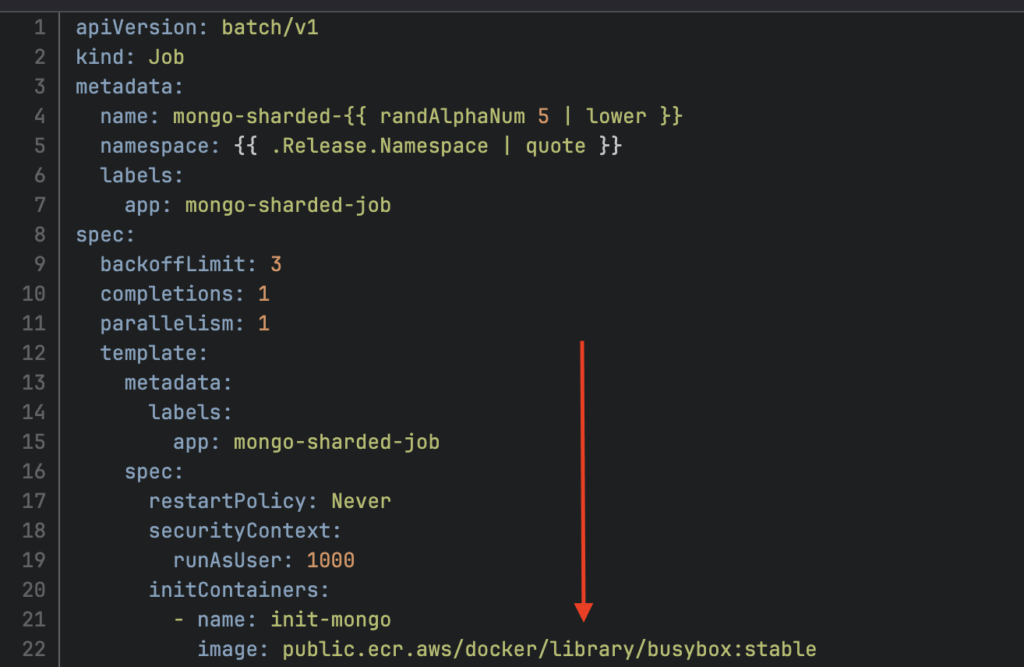

Hier ist ein Beispiel für eine Bildreferenz, die wir scannen möchten:

Der wichtigste Weg hierfür besteht darin, einen benutzerdefinierten Klassifikator basierend auf dem folgenden regulären Ausdruck zu erstellen:

[^\n]{1,200}Name[^\n]{1,200}\n[^#\n]{1,200}Bild:[ ]*((?:[\w.\-_]+(?::\d+)?\/)?[\w.\-_]+(?:\/[\w.\-_]+)*:[\w.\-_]{1,128})

Durch die Anwendung dieses Klassifikators auf die orchestrierten Tags des Versionskontrollsystems stellen wir sicher, dass die in der Codebasis gefundenen Bilder eine Rate von ~0% an Fehlalarmen aufweisen.

Klassifikator-Tuning

Wie kann eine Infrastructure-as-Code-Datei sonst auf ein Bild verweisen?

BigID's Klassifikator-Tuning ermöglicht Ihnen die Fokussierung auf Bildreferenzen in Infrastructure-as-Code. Beginnen Sie mit präzisen Regex-Mustern für hohe Genauigkeit und erweitern Sie diese dann, um Randfälle abzudecken – mit BigIDs KI-gestützte Klassifizierung um Rauschen zu durchdringen und Fehlalarme zu reduzieren.

Eine weitere Facette des BigID-Snippet-Persisters

Wir haben ursprünglich die Remote-Scanner-Cluster und die zugehörige Datenbank, um sensible Daten innerhalb kontrollierter, vertrauenswürdiger Grenzen zu halten. In diesem Szenario bietet das Setup jedoch auch eine einfache Möglichkeit, auf Suchergebnisse zuzugreifen, ohne die Datenquelle direkt abzufragen – und sorgt so für eine entkoppeltere und wartungsfreundlichere Architektur.

Container-Sicherheitsrisiken in Resilienz umwandeln

Veraltete Container-Images sind einer der schnellsten Wege, wie sich Schwachstellen in die Produktion einschleichen. BigID bietet Sicherheits- und DevOps-Teams kontinuierliche Transparenz, proaktive Warnmeldungen und automatisierte Workflows, um die Sicherheit der Images zu gewährleisten – ohne Innovationen zu bremsen. Komfort muss nicht auf Kosten der Sicherheit gehen.

Um BigID in Aktion zu sehen, Buchen Sie eine 1:1-Demo mit unseren Experten.