DPA – Client

Addendum relatif au traitement des données

(Décembre 2022)

Cet addenda relatif au traitement des données («DPA”) est incorporé par référence et fait partie intégrante de l'accord ou de la commande par laquelle le client obtient le droit ou la licence d'abonnement pour utiliser le logiciel et les services BigID, et est conclu entre le client et BigID (un tel accord et toutes les commandes associées collectivement le «Accord»).

Le présent ATD complète l'Accord et définit les conditions applicables au Traitement des Données Personnelles (définies ci-dessous) par BigID en vertu de l'Accord. L'objectif du ATD est de garantir que ce Traitement est effectué conformément aux lois applicables et dans le respect des droits et libertés des personnes dont les Données Personnelles sont Traitées.

Le Client comprend, reconnaît et accepte que le présent ATD s'applique à lui-même et, dans la mesure requise par les lois et réglementations applicables en matière de protection des données, à ses filiales autorisées, si et dans la mesure où BigID traite des données personnelles pour lesquelles ces filiales autorisées sont qualifiées de Responsable du traitement. Aux fins du présent ATD uniquement, et sauf indication contraire, le terme « Client » désigne le Client et les filiales autorisées. Tous les termes commençant par une majuscule et non définis dans les présentes ont la signification qui leur est attribuée dans le Contrat.

Dans le cadre de la fourniture du logiciel et des services au client conformément au contrat, BigID peut traiter des données personnelles pour le compte du client, et les parties conviennent de se conformer aux dispositions suivantes concernant toutes les données personnelles, chacune agissant raisonnablement et de bonne foi.

Conditions de traitement des données

1. Définitions

- «Filiale« désigne toute entité qui contrôle directement ou indirectement, est contrôlée par ou est sous contrôle commun avec l’entité concernée aussi longtemps que le contrôle existe. »Contrôle», aux fins de la présente définition, signifie la propriété ou le contrôle direct ou indirect de plus de 50% des intérêts avec droit de vote de l'entité concernée.

- «Lois applicables en matière de protection des données« désigne la loi américaine sur la protection des données et le RGPD qui s'appliquent au traitement des données personnelles des clients dans le cadre du présent DPA.

- «Affilié autorisé« désigne un affilié du client qui est autorisé à utiliser le logiciel et les services conformément à l'accord entre le client et BigID, mais qui n'a pas signé sa propre commande avec BigID.

- «Affilié européen autorisé« désigne un affilié autorisé qui est soumis aux lois et réglementations européennes sur la protection des données (telles que définies ci-dessous).

- «BigID« désigne l'entité BigID qui est partie à la fois à l'Accord et au présent DPA, qui peut être BigID, Inc., une société constituée dans l'État du Delaware.

- «Contrôleur« désigne une entité qui détermine les finalités et les moyens du traitement des données personnelles.

- «Client« désigne l'entité qui a exécuté l'Accord, ainsi que ses sociétés affiliées autorisées (tant qu'elles restent des sociétés affiliées autorisées) qui ont accès au Logiciel et aux Services.

- «Données client« désigne toutes les données, informations ou éléments provenant du Client que le Client soumet à BigID, collecte par le biais de son utilisation du Logiciel et des Services, ou fournit à BigID dans le cadre de l'utilisation du Logiciel et des Services.

- Personne concernée« désigne la personne identifiée ou identifiable à laquelle se rapportent les Données Personnelles.

- «Données anonymisées« désigne des données qui ne peuvent raisonnablement pas être liées à une personne physique identifiée ou identifiable, ou à un appareil lié à une telle personne, à condition que le Client ou BigID possède ces données.

- "Europe« désigne l'Espace économique européen (qui constitue les États membres de l'Union européenne et la Norvège, l'Islande et le Liechtenstein), ainsi que, aux fins du présent DPA, le Royaume-Uni et/ou la Suisse.

- «GDPR« désigne le règlement (UE) 2016/679 du Parlement européen et du Conseil du 27 avril 2016 relatif à la protection des personnes physiques à l'égard du traitement des données à caractère personnel et à la libre circulation de ces données, et abrogeant la directive 95/46/CE (règlement général sur la protection des données) (le «RGPD de l'UE), ainsi que, aux fins du présent DPA, (i) le Règlement général sur la protection des données du Royaume-Uni tel qu'il fait partie du droit de l'Angleterre et du Pays de Galles, de l'Écosse et de l'Irlande du Nord en vertu de l'article 3 de la loi de 2018 sur l'Union européenne (retrait) (le «RGPD au Royaume-Uni”); et (ii) la loi fédérale suisse sur la protection des données adoptée le 25 septembre 2020 (la «DPA suisse»).

- «Données personnelles« désigne toute information relative à : (i) une personne physique identifiée ou identifiable et, (ii) une entité juridique identifiée ou identifiable (lorsque ces informations sont protégées de la même manière que les données personnelles ou les informations personnellement identifiables en vertu des lois applicables sur la protection des données, où pour chaque (i) ou (ii), ces données sont des données client.

- «Traitement« désigne toute opération ou tout ensemble d’opérations effectuées ou non à l’aide de procédés automatisés et appliquées à des Données Personnelles, telles que la collecte, l’enregistrement, l’organisation, la structuration, la conservation, l’adaptation ou la modification, l’extraction, la consultation, l’utilisation, la communication par transmission, la diffusion ou toute autre forme de mise à disposition, le rapprochement ou l’interconnexion, la limitation, l’effacement ou la destruction.

- «Processeur« désigne une entité qui traite des données personnelles pour le compte d'un responsable du traitement, y compris, le cas échéant, tout « fournisseur de services » tel que ce terme est défini par les lois américaines sur la protection des données.

- «Données pseudonymes« désigne les données à caractère personnel qui ne peuvent être attribuées à une personne physique spécifique sans avoir recours à des informations supplémentaires, à condition que ces informations supplémentaires soient conservées séparément et fassent l’objet de mesures techniques et organisationnelles appropriées pour garantir que les données à caractère personnel ne sont pas attribuées à une personne physique identifiée ou identifiable.

- «Incident de sécurité« Définition d'une violation de sécurité avérée entraînant la destruction, la perte, l'altération, la divulgation ou l'accès accidentel, non autorisé ou illicite aux Données Personnelles du Client traitées par BigID et/ou ses Sous-traitants dans le cadre de la fourniture du Service. » « Incident de sécurité » n'inclut pas les tentatives infructueuses ni les activités qui ne compromettent pas la sécurité des données personnelles, notamment les tentatives de connexion infructueuses, les pings, les analyses de ports, les attaques par déni de service et autres attaques réseau contre les pare-feu ou les systèmes en réseau.

- «Services« désigne la fourniture des produits et services par BigID au Client conformément au Contrat.

- Clauses contractuelles types« désigne le module deux des clauses contractuelles types annexées à la convention de la Commission européenne décision (UE) 2021/914 du 4 juin 2021 relatif aux clauses contractuelles types pour le transfert de données à caractère personnel vers des pays tiers conformément au règlement (UE) 2016/679 du Parlement européen et du Conseil, tel que modifié ou remplacé périodiquement, et complété par les informations figurant à l'annexe 2 du présent APD. À la date du présent APD, les clauses contractuelles types sont disponibles. ici.

- «Sous-traitant« désigne tout processeur engagé par BigID pour l'aider à remplir ses obligations en ce qui concerne la fourniture des services conformément à l'accord ou au présent DPA lorsque cette entité traite les données personnelles du client.

- «Autorité de surveillance« désigne (i) dans l'UE, une autorité publique indépendante établie par un État membre de l'UE conformément au RGPD de l'UE, (ii) au Royaume-Uni, le Bureau du Commissaire à l'information du Royaume-Uni, et (iii) en Suisse, le Préposé fédéral à la protection des données et à l'information.

- «Addendum du Royaume-Uni« Désigne l'addendum britannique aux clauses contractuelles types émis en vertu de l'article 119A de la loi de 2018 sur la protection des données, tel que modifié ou remplacé ponctuellement, et complété par les informations figurant à l'annexe 2 du présent ATD. À la date du présent ATD, l'addendum britannique est disponible [ici]).

- «Lois américaines sur la protection des données« signifie la loi californienne sur la protection de la vie privée des consommateurs (« CCPA”) et, une fois mis en œuvre, le California Privacy Rights Act («CPRA« », Loi de Virginie sur la protection des données des consommateurs (« VCDPA« », Loi sur la protection de la vie privée du Colorado (« ColCPA« », Loi sur la protection de la vie privée de l'Utah (« UCPA« », Loi sur la confidentialité des données du Connecticut (« CTDPA« ), et toute autre loi d’État ou fédérale relative à la confidentialité ou à la protection des données, ainsi que leurs réglementations d’application respectives.

2. Traitement des données personnelles

- Rôle des partiesLes parties reconnaissent et conviennent qu'en ce qui concerne le traitement des données personnelles en vertu du contrat, le client est le responsable du traitement, BigID est le sous-traitant et BigID engagera des sous-traitants conformément aux exigences énoncées dans la section 6 « Sous-traitants » ci-dessous.

- Traitement des données personnelles par le clientLe Client doit, dans le cadre de l'utilisation du Logiciel et des Services, traiter les Données Personnelles conformément aux exigences des Lois Applicables en matière de Protection des Données, y compris toute obligation d'informer les Personnes Concernées du recours à BigID en tant que Sous-traitant. Afin d'éviter toute ambiguïté, les instructions du Client relatives au Traitement des Données Personnelles doivent être conformes aux Lois Applicables en matière de Protection des Données. Le Client est seul responsable de l'exactitude, de la qualité et de la légalité des Données Personnelles ainsi que des moyens par lesquels il les a acquises.

- Traitement des données personnelles par BigIDBigID traitera les données personnelles pour le compte du Client et uniquement conformément à ses instructions documentées, y compris aux fins énoncées à l'annexe 1 (Détails du traitement) du présent ATD, sauf si la loi applicable l'exige, auquel cas BigID en informera préalablement le Client, sauf si la loi applicable l'interdit. Lorsque le Client est situé dans l'Union européenne, les références à la loi dans la présente section 2.3 se limitent aux lois de l'Union européenne ou d'un État membre de l'Union européenne. BigID informera le Client si elle estime que ses instructions contreviendraient aux lois applicables en matière de protection des données, auquel cas le Client accepte que BigID ne soit pas tenue d'effectuer ce traitement.

- Détails du traitementLe traitement des données personnelles par BigID a pour objet la fourniture du Logiciel et l'exécution des Services conformément au Contrat. La durée, la nature et la finalité du Traitement, les types de Données personnelles et les catégories de Personnes concernées traitées en vertu du présent ATD sont précisés à l'Annexe 1 (Détails du Traitement) du présent ATD.

- Sécurité des clients. BigID mettra en œuvre les mesures techniques et organisationnelles appropriées pour protéger les Données Personnelles du Client contre les Incidents de Sécurité et préserver la sécurité et la confidentialité de ces Données, conformément aux normes de sécurité de BigID décrites à l'Annexe 3 (« Mesures de Sécurité »). Le Client reconnaît que les Mesures de Sécurité sont soumises aux progrès et développements techniques et que BigID peut les mettre à jour ou les modifier ponctuellement, à condition que ces mises à jour et modifications ne dégradent pas ou ne diminuent pas la sécurité globale des Services.

- Conditions de traitement supplémentaires aux États-Unis. Lorsque le Client divulgue des Données personnelles soumises aux lois américaines sur la protection des données, les dispositions suivantes s'appliquent au traitement des Données personnelles relatives à tout « consommateur » ou « ménage » tel que défini ci-dessous :

- En tant que sous-traitant du client, BigID ne conservera, n'utilisera ni ne divulguera de données personnelles autrement que comme indiqué dans l'accord ou comme autrement autorisé par les lois américaines sur la protection des données d'une manière cohérente avec un sous-traitant ou un « fournisseur de services » (tel que ce terme est défini dans le CCPA/CPRA).

- Le client ne doit pas demander à BigID de traiter ou de divulguer des données personnelles autrement que comme prévu dans le but commercial explicite d'exécuter les services décrits dans l'accord, le DPA et comme convenu autrement entre les parties.

- BigID ne doit pas « vendre » (tel que défini par les lois américaines sur la protection des données) ni « partager » (tel que défini par la CPRA) les données personnelles fournies à BigID dans le cadre du rôle de BigID en tant que sous-traitant.

- Sauf si les lois américaines sur la protection des données l'exigent ou le permettent, BigID ne doit pas divulguer, diffuser, mettre à disposition, transférer ou communiquer de quelque autre manière que ce soit des données personnelles à des tiers, à l'exception des sous-traitants de BigID qui sont liés par des conditions conformes à celles énoncées dans le présent DPA.

3. Droits des personnes concernées

- Demande de la personne concernée. BigID doit, dans la mesure où la loi le permet, informer rapidement le Client si BigID reçoit spécifiquement une demande d'une Personne Concernée concernant des Données Personnelles afin d'exercer le droit d'accès, le droit de rectification, la restriction du Traitement, l'effacement (« droit à l'oubli »), la portabilité des données, l'opposition au Traitement, ou son droit de ne pas être soumis à une prise de décision individuelle automatisée, chaque demande de ce type étant une «Demande de la personne concernéeCompte tenu de la nature du Traitement, BigID assistera le Client par des mesures techniques et organisationnelles appropriées, dans la mesure du possible, pour remplir son obligation de répondre à une Demande d'une Personne Concernée en vertu du RGPD et des lois américaines sur la protection des données. De plus, si le Client, dans le cadre de son utilisation du Logiciel ou des Services, n'est pas en mesure de répondre à une Demande d'une Personne Concernée, BigID fournira, à sa demande, des efforts commercialement raisonnables pour l'aider à répondre à cette Demande, dans la mesure où BigID est légalement autorisée à le faire et où la réponse à cette Demande est requise par le RGPD et les lois américaines sur la protection des données. Dans la mesure où la loi le permet, le Client sera responsable de tous les coûts découlant de la fourniture de cette assistance par BigID.

4. Dispositions européennes spécifiques

- ConformitéBigID, en tant que Sous-traitant, a respecté et continuera de respecter toutes les lois applicables en matière de confidentialité et de protection des données, y compris, mais sans s'y limiter, la législation européenne sur la protection des données. Le Client, en tant que Responsable du traitement, est tenu de s'assurer que, concernant les Données personnelles et la fourniture des Logiciels et Services au Client :

- Elle s'est conformée et continuera de se conformer à toutes les lois applicables en matière de confidentialité et de protection des données, y compris le RGPD ; et

- Elle a et continuera d'avoir le droit de transférer ou de donner accès aux données personnelles à BigID pour traitement conformément aux termes de l'accord, y compris le présent DPA.

- soumis au RGPD du Royaume-Uni et non au RGPD de l'UE, les clauses contractuelles types seront alors modifiées conformément à l'addendum du Royaume-Uni, ou

Aux fins des clauses contractuelles types (y compris l'addendum britannique, le cas échéant), le client et toute filiale européenne autorisée seront chacun considérés comme un « exportateur de données » et BigID sera considéré comme « l'importateur de données ».

5. Personnel de BigID

- ConfidentialitéBigID doit s'assurer que son personnel impliqué dans le traitement des données personnelles est informé de la nature sensible des données personnelles, a reçu une formation appropriée sur ses responsabilités et a signé des accords de confidentialité écrits.

- FiabilitéBigID prendra des mesures commercialement raisonnables pour garantir la fiabilité de tout personnel de BigID engagé dans le traitement des données personnelles.

- Limitation de l'accès. BigID doit s'assurer que l'accès de BigID aux données personnelles est limité au personnel fournissant le logiciel et exécutant les services conformément à l'accord.

- Délégué à la protection des donnéesBigID dispose d'une entité établie dans l'UE, où un représentant de l'UE peut être contacté à l'adresse [email protected].

6. Sous-traitance

- Sous-traitants. Le Client reconnaît et accepte que BigID puisse faire appel à des sous-traitants pour la fourniture des Logiciels et Services pour son compte. La liste des sous-traitants actuellement engagés par BigID et autorisés par le Client est disponible à l'adresse suivante : https://bigid.com/sub-processors/ («Liste des sous-traitants”) qui comprendra les identités et les détails de ces sous-traitants. BigID : (i) conclura un accord écrit avec chaque sous-traitant imposant des conditions de protection des données qui obligent le sous-traitant à protéger les données personnelles du client selon la norme requise par les lois applicables en matière de protection des données et non moins protectrices que celles du présent accord en ce qui concerne la protection des données personnelles, dans la mesure applicable à la nature des services fournis par ce sous-traitant ; et (ii) restera responsable envers le client de l'exécution des obligations de protection des données de ce sous-traitant en vertu de ces conditions.

- Modifications apportées aux sous-traitantsBigID peut être amenée périodiquement à compléter ou à modifier sa liste de sous-traitants. Le Client peut s'opposer à la nomination d'un sous-traitant supplémentaire dans les quinze (15) jours calendaires suivant cette notification, pour des motifs raisonnables liés au traitement des Données personnelles. Dans ce cas, BigID aura le droit de lever cette objection par l'une des options suivantes (à la seule discrétion de BigID) : (a) BigID annulera son intention de recourir au sous-traitant pour les Données personnelles ou proposera une alternative pour fournir le Logiciel et les Services sans ce sous-traitant ; ou (b) BigID prendra les mesures correctives demandées par le Client dans son objection (qui lèvent l'objection du Client) et procédera au recours au sous-traitant pour les Données personnelles ; ou (c) si aucune des options ci-dessus n'est raisonnablement disponible et que l'objection n'a pas été résolue à la satisfaction mutuelle raisonnable des parties dans un délai de trente (30) jours calendaires après la réception par BigID de l'objection du Client, l'une ou l'autre des parties peut résilier le Contrat et le Client aura droit à un remboursement au prorata des frais prépayés pour le Logiciel et les Services non exécutés à la date de résiliation.

- Remplacement d'urgenceBigID peut remplacer un Sous-traitant si le changement est urgent et nécessaire à la fourniture du Logiciel et des Services, et si la raison du changement échappe au contrôle raisonnable de BigID. Dans ce cas, BigID mettra à jour la Liste des Sous-traitants en ligne dès que possible, et le Client conservera le droit de s'opposer au remplacement du Sous-traitant conformément à l'article 6.3 ci-dessus.

- Responsabilité. BigID sera responsable des actes et omissions de ses sous-traitants dans la même mesure que BigID serait responsable s'il exécutait les services de chaque sous-traitant directement en vertu des termes du présent DPA, sauf disposition contraire de l'accord.

7. Sécurité

- Contrôles pour la protection des données personnellesBigID doit déployer des efforts commercialement raisonnables pour protéger les données personnelles contre tout incident de sécurité et doit maintenir un programme de sécurité de l'information qui comprend des mesures administratives, physiques et techniques conçues pour garantir un niveau de sécurité adapté au risque associé à l'activité de traitement, y compris (le cas échéant) les mesures visées à l'article 32 du RGPD.

- Confidentialité du traitementBigID doit s'assurer que toute personne qu'elle autorise à traiter les données personnelles (y compris son personnel, ses agents, ses sous-traitants et ses sous-traitants) sera soumise à une obligation de confidentialité qui survivra à la fin de son emploi et/ou de sa relation contractuelle.

- Incident de sécuritéDès qu'elle aura connaissance d'un incident de sécurité, BigID en informera le Client sans délai et conformément aux termes du Contrat, mais dans un délai maximum de soixante-douze (72) heures, et lui fournira les informations dont il pourrait raisonnablement avoir besoin pour s'acquitter de ses obligations de signalement de violation de données en vertu de la législation applicable. BigID prendra des mesures pour enquêter immédiatement sur la cause de cet incident de sécurité et y remédier. BigID mettra à disposition du Client toute information raisonnablement requise afin de démontrer le respect de ses obligations en vertu du RGPD et des lois américaines sur la protection des données.

- Certifications et audits par des tiers. Sur demande écrite du Client à intervalles raisonnables et sous réserve des obligations de confidentialité énoncées dans le Contrat, BigID répondra à l'évaluation raisonnable des risques liés aux tiers du Client et mettra à la disposition d'un Client qui n'est pas un concurrent de BigID (ou d'un auditeur tiers indépendant du Client qui n'est pas un concurrent de BigID) une copie des audits ou certifications tiers les plus récents de BigID, selon le cas, pour démontrer sa conformité avec le présent DPA.

- Suppression des donnéesÀ la résiliation ou à l'expiration du Contrat, BigID devra, conformément aux termes du Contrat et à la demande du Client, supprimer toutes les Données Personnelles pertinentes en sa possession, sauf dans la mesure où BigID est tenue par la loi applicable de conserver tout ou partie des Données Personnelles. Si le Client choisit de conserver tout ou partie des Données Personnelles, BigID étendra les protections du Contrat et du présent DPA à ces Données Personnelles et limitera tout Traitement ultérieur de ces Données Personnelles aux seules finalités limitées qui nécessitent leur conservation, aussi longtemps que BigID les conservera. Lorsque le Client est situé dans l'Union européenne, les références au droit dans la présente section 7.5 seront limitées au droit de l'Union européenne ou d'un État membre de l'Union européenne.

8.Divers

- Sauf modification apportée par le présent DPA, l’Accord restera pleinement en vigueur.

- En cas de conflit entre l’Accord et le présent DPA, les termes du présent DPA prévaudront.

- Toute réclamation formulée en vertu du présent DPA sera soumise aux termes et conditions de l'Accord, y compris, mais sans s'y limiter, aux exclusions et limitations qui y sont incluses.

- Le présent DPA entre en vigueur à la date de l'Accord et restera en vigueur jusqu'à son expiration ou sa résiliation, date à laquelle il prendra fin automatiquement.

ANNEXE 1 – DÉTAILS DU TRAITEMENT

Nature et finalité du traitement

BigID (et ses sous-traitants) traitera les données personnelles nécessaires à la fourniture du logiciel et à l'exécution des services conformément au Contrat, et selon les instructions complémentaires du Client concernant l'utilisation du logiciel et des services. Cela comprend :

- Fourniture du logiciel et des services au client.

- Pour que le Client puisse utiliser le Logiciel et les Services, y compris tout Traitement initié par les Utilisateurs du Client dans leur utilisation du Logiciel et des Services.

- Se conformer aux instructions raisonnables documentées fournies par le Client (par exemple, par courrier électronique) lorsque ces instructions sont conformes aux termes de l'Accord.

- Exécution du Contrat et des Commandes applicables, du présent DPA et/ou d'autres contrats exécutés par les Parties.

- Fournir un support et une maintenance technique, si convenu dans le Contrat.

- Résolution des conflits.

- Faire respecter l'Accord, le présent DPA et/ou défendre les droits de BigID.

- Gestion du Contrat, du DPA et/ou d'autres contrats exécutés par les Parties, y compris le paiement des honoraires, l'administration des comptes, la comptabilité, la fiscalité, la gestion, le contentieux.

- Se conformer aux lois et réglementations applicables, notamment en matière de coopération avec les autorités fiscales locales et étrangères, de prévention de la fraude, du blanchiment d’argent et du financement du terrorisme.

- Toutes les tâches liées à l’un des éléments ci-dessus.

Durée et fréquence du traitement, et période pendant laquelle les données personnelles seront conservées

Sous réserve de l'article 7.5 du DPA, BigID traitera les données personnelles de manière continue pendant toute la durée de l'accord, sauf accord contraire écrit.

Catégories de personnes concernées

Le Client peut soumettre des Données Personnelles au Logiciel et aux Services, dont l'étendue est déterminée et contrôlée par le Client à sa seule discrétion, et qui peuvent inclure, mais sans s'y limiter, des Données Personnelles relatives aux catégories de personnes concernées suivantes :

- Utilisateurs finaux ou consommateurs et/ou clients du client

- Utilisateurs du Client autorisés par le Client à utiliser le Logiciel et les Services

- Prospects, clients, partenaires commerciaux et fournisseurs du client (qui sont des personnes physiques)

- Employés, agents, conseillers, fournisseurs, travailleurs indépendants des clients (qui sont des personnes physiques) ou personnes de contact des prospects, clients, partenaires commerciaux et fournisseurs du client

- Employés, agents, conseillers, travailleurs indépendants du Client (qui sont des personnes physiques)

Type de données personnelles

Le Client peut soumettre des Données Personnelles au Logiciel et aux Services, dont l'étendue est déterminée et contrôlée par le Client à sa seule discrétion, et qui peuvent inclure, mais sans s'y limiter, les catégories de Données Personnelles suivantes :

- Prénom et nom

- Titre

- Position

- Employeur

- Coordonnées (e-mail, téléphone, adresse physique)

- données d'identification

- Données sur la vie professionnelle

- Données personnelles sur la vie privée

- Données de localisation

ANNEXE 2 – INFORMATIONS SUR LES TRANSFERTS INTERNATIONAUX

Lorsque les clauses contractuelles types s'appliquent :

- L’annexe IA est complétée avec les noms, adresses et personnes de contact des parties tels qu’énoncés dans l’accord.

- Les signatures de chaque partie et la date de l'Accord sont réputées insérées.

- Le rôle du Client est spécifié comme « contrôleur » et le rôle du BigID est spécifié comme « processeur ».

- L'annexe IB est complétée par les informations énoncées à l'annexe 1 du présent DPA, ainsi que par les détails des restrictions et garanties énoncées à l'annexe 3 du présent DPA qui, compte tenu de la nature des données et des risques encourus, s'appliquent à toutes les données personnelles transférées, y compris les données sensibles.

- L’annexe II est complétée par les détails des mesures techniques et organisationnelles énoncées à l’annexe 3 du présent DPA.

- L'annexe IC est complétée comme suit :

- Lorsque le traitement des données personnelles par le client n'entre pas dans le champ d'application du RGPD de l'UE, le bureau du commissaire à l'information du Royaume-Uni est alors inséré en tant qu'autorité de contrôle compétente, conformément à l'addendum du Royaume-Uni.

- Lorsque le traitement des données personnelles par le client relève du champ d'application du RGPD de l'UE, l'autorité de contrôle compétente sera soit (i) l'autorité de contrôle de l'État membre de l'UE dans lequel le client est établi, soit (ii) (si le client n'est pas établi dans l'UE) l'État membre de l'UE dans lequel le client a désigné son représentant dans l'UE, soit (iii) (si le client n'est pas établi dans l'UE et n'a pas désigné de représentant dans l'UE) la Commission irlandaise de protection des données.

- lorsque le traitement des données personnelles par le client n'entre pas dans le champ d'application du RGPD de l'UE, la loi applicable sera alors celle de l'Angleterre et du Pays de Galles ; mais

- Lorsque le traitement des données personnelles par le client n'entre pas dans le champ d'application du RGPD de l'UE, avec les mots « Angleterre et Pays de Galles » ; ou

Lorsque l'addendum du Royaume-Uni s'applique, en plus des informations relatives aux clauses contractuelles types énoncées dans la présente annexe ci-dessus :

- Le tableau 1 est complété en indiquant la date de début de l'accord, ainsi que les dénominations sociales et commerciales, l'adresse principale, le numéro d'enregistrement officiel, le nom du contact principal, l'intitulé du poste et les coordonnées (y compris l'adresse courriel) des parties, tels qu'ils figurent dans l'accord. Les signatures de chaque partie sont réputées apposés dans l'accord principal.

- Les tableaux 2 et 3 sont complétés avec les informations relatives aux clauses contractuelles types énoncées dans la présente annexe, applicables à un transfert conformément à l'article 4.5 du présent DPA. La première option du tableau 2 est sélectionnée et ce tableau est complété avec la date de l'accord.

- Le tableau 4 est complété afin que l'une ou l'autre des parties puisse mettre fin à l'avenant britannique si l'avenant britannique est modifié par le Bureau du Commissaire à l'information du Royaume-Uni, et les parties conviennent qu'une fois l'avenant britannique terminé, le client ne transférera plus de données personnelles soumises au RGPD britannique à BigID en vertu de l'accord et du présent DPA, à moins qu'une autre mesure de protection de transfert n'ait été mise en place à la satisfaction raisonnable de BigID.

ANNEXE 3 – MESURES DE SÉCURITÉ

I. DÉFINITIONS ; APPLICABILITÉ

La présente annexe 3, Mesures de sécurité («Mesures de sécurité« »), est incorporé par référence et fait partie intégrante de l'accord de traitement des données (« DPA« ». Tous les termes commençant par une majuscule non définis dans les présentes Mesures de sécurité ou dans le DPA auront la signification qui leur est attribuée dans le Contrat. Le Client reconnaît et accepte que les présentes Mesures de sécurité puissent être utilisées pour un déploiement de logiciel BigID sur site ou hébergé ; toutefois, en cas de déploiement de logiciel BigID sur site, seules les sections 2 (« Certifications et audits de sécurité »), 3 (« Formation à la sécurité, obligations de confidentialité et vérifications des antécédents ») et 12 (« Pratiques de codage sécurisé ») de l'Article III des présentes Mesures de sécurité s'appliquent.

- « Logiciel hébergé » désigne les logiciels et services BigID mis à disposition du Client pour accès et utilisation à la demande via Internet.

II. CONTRÔLES DE SÉCURITÉ DES DONNÉES DES FOURNISSEURS DE CLOUD

BigID utilise un sous-processeur pour fournir l'environnement d'infrastructure permettant d'exécuter le logiciel hébergé (le «Fournisseur de cloud”). En conséquence, le logiciel hébergé fonctionne dans le cadre de sécurité du fournisseur de cloud. BigID se réserve le droit de changer de fournisseur cloud conformément aux termes du DPA et du Contrat, ou de choisir un centre de données exploité par BigID ou sa filiale ; à condition que les mesures de sécurité des données soient au moins conformes aux normes du secteur en vigueur et que les dispositions des présentes Mesures de sécurité ne soient pas sensiblement altérées. Les certifications de sécurité actuelles du fournisseur cloud incluent les normes ISO 27001 et SOC2, lesquelles peuvent être modifiées ponctuellement par le fournisseur cloud ou si BigID change de fournisseur cloud. Dans le cadre du processus d'obtention et de maintien de ces certifications, le fournisseur cloud a mis en œuvre de nombreuses procédures, notamment : (a) des vérifications des antécédents du personnel et des formations de sensibilisation à la sécurité ; (b) des mesures de contrôle des accès physiques et logiques ; (c) des plans de réponse aux incidents ; et (d) des plans de reprise après sinistre et de continuité des activités.

1. APERÇU

Bien qu'aucune entreprise ne puisse empêcher tout piratage potentiel ou autre comportement criminel, BigID maintient un programme de sécurité avec des mesures administratives, physiques et techniques, ainsi que le programme de sécurité et les certifications de sécurité du fournisseur de cloud, qui est conçu pour protéger les données personnelles contre tout incident de sécurité et garantir un niveau de sécurité adapté au risque associé à l'activité de traitement.

Sans limiter ce qui précède, le programme de sécurité de BigID, qui s'ajoute au programme de sécurité du fournisseur Cloud, comprend actuellement les éléments décrits dans les sections 2 à 17 ci-dessous.

2. CERTIFICATIONS ET AUDITS DE SÉCURITÉ

BigID conservera un certificat délivré par une autorité de certification tierce réputée attestant de sa conformité à la norme ISO/IEC 27001:2013 ou à toute norme ultérieure. BigID obtiendra et conservera également un rapport d'audit SSAE18 SOC 2, Type II couvrant tout système ou processus utilisé dans le traitement des données personnelles et tout système susceptible de présenter un risque pour ces systèmes et processus. Dès réception des demandes écrites du Client, jusqu'à une fois par an, BigID fournira une copie de sa certification ISO ou de son résumé d'audit tiers le plus récent, ou de son rapport d'audit SSAE18 SOC 2, Type II, ou de toute attestation ou déclaration de synthèse de test d'intrusion tiers récente.

3. FORMATION À LA SÉCURITÉ, OBLIGATIONS DE CONFIDENTIALITÉ ET VÉRIFICATION DES ANTÉCÉDENTS

BigID fournit un programme obligatoire de sensibilisation et de formation à la sécurité et à la confidentialité à tous les employés et sous-traitants de BigID (autres que les sous-traitants) qui peuvent avoir accès aux données personnelles dans le cadre de l'exécution de leurs services (collectivement, «Travailleurs avec accès”). Tous les Travailleurs avec Accès sont également soumis aux obligations de confidentialité énoncées dans le Contrat. De plus, BigID effectue des vérifications d'antécédents conformément aux pratiques en vigueur pour des entreprises similaires dans le cadre de l'embauche ou de la participation de tous les Travailleurs avec Accès. BigID n'embauchera ni n'engagera aucun Travailleur avec Accès si la vérification des antécédents révèle que la personne a été condamnée pour un crime impliquant un vol, une malhonnêteté, une fraude ou des délits informatiques ; à condition, toutefois, que les engagements de BigID concernant les vérifications d'antécédents soient à tout moment soumis aux lois applicables relatives à ces vérifications d'antécédents.

4. PROGRAMMES DE CRYPTAGE

- Politique de cryptage. BigID dispose d'une politique de cryptographie de sécurité documentée qui dicte l'utilisation du cryptage, les normes de cryptage applicables et la force du cryptage.

- Cryptage en transit. Cryptage en transit utilisant une technologie de cryptage standard (par exemple, Transport Layer Security (TLS), IPSec et SMB).

- Chiffrement au repos. Toutes les données personnelles au repos sont cryptées à l’aide du cryptage symétrique standard de l’industrie.

5. SERVICES ANTI-MALWARE

BigID s'appuie sur des services de programmes anti-malware tiers destinés à protéger contre les logiciels malveillants affectant les services et fonctions du système, comme décrit plus en détail ci-dessous :

- BigID fournit, prend en charge et maintient un service anti-malware qui offre une protection d'exécution contre les exécutables malveillants.

6. SÉCURITÉ PHYSIQUE

BigID déploiera des efforts commercialement raisonnables pour confirmer que le fournisseur de cloud maintient des contrôles de sécurité d'accès physique pour le centre de données, y compris des couches de sécurité de défense en profondeur qui incluent des clôtures de périmètre, des caméras vidéo, du personnel de sécurité, des entrées sécurisées et des réseaux de communication en temps réel.

7. ÉLIMINATION DES DONNÉES

À la résiliation ou à l'expiration du Contrat, BigID devra, à la demande du Client, supprimer toutes les Données personnelles pertinentes en sa possession conformément aux termes du DPA et du Contrat ; BigID pourra toutefois conserver des copies des Données client conformément à ces termes. La suppression signifie que les Données personnelles sont rendues inaccessibles, indéchiffrables ou autrement irrécupérables.

8. AUTRES CONTRÔLES D'ACCÈS

Comme décrit plus en détail à la Section 9 (« Politique de contrôle d'accès et de gestion des mots de passe »), BigID dispose de politiques, de procédures et de contrôles logiques visant à limiter l'accès au Logiciel hébergé au personnel dûment autorisé, en fonction du principe du « besoin d'en connaître », à empêcher le personnel non autorisé d'y accéder et à supprimer l'accès du personnel en temps opportun en cas de changement de responsabilités ou de statut professionnel. Pour les travailleurs disposant d'un accès, les procédures opérationnelles standard de BigID limitent davantage cet accès à la résolution de problèmes avec les composants du système plutôt qu'à la consultation de données personnelles (sauf dans les cas où la consultation fortuite de données personnelles peut être requise pour résoudre un problème ou répondre à une demande client).

9. POLITIQUE DE CONTRÔLE D'ACCÈS ET DE GESTION DES MOTS DE PASSE

- Exigences générales relatives aux mots de passe. BigID dispose d'une politique de contrôle d'accès et de gestion des mots de passe, ainsi que d'un système automatisé de gestion des mots de passe pour faire respecter ces exigences. Cette politique couvre tous les systèmes, applications et bases de données concernés. Il existe des classes d'utilisation des mots de passe dans les environnements d'entreprise et de logiciels hébergés de BigID, comme détaillé ci-dessous. Les pratiques de gestion des mots de passe standard du secteur sont mises en œuvre pour protéger contre toute utilisation non autorisée, notamment : (a) la longueur minimale des mots de passe ; (b) la complexité des mots de passe ; (c) l'historique des mots de passe ; (d) le verrouillage des mots de passe en cas d'échec ; et (e) les mots de passe initiaux générés aléatoirement.

- BigID Enterprise Gestion des identités et des mots de passe. L'entreprise BigID utilise un service d'authentification multifacteur à connexion unique pour authentifier tous les individus de l'organisation et pour authentifier l'accès aux systèmes qui prennent en charge et exploitent le logiciel hébergé (le «Back-end»).

- Accès frontal. BigID utilise les méthodes suivantes concernant l'accès à l'interface utilisateur (le « Front-End ») :

- Le client contrôle les connexions frontales à son espace géographique via un système de gestion des mots de passe utilisant le fournisseur d'authentification utilisateur, par exemple Active Directory. Il gère les politiques de mots de passe frontales de ses utilisateurs autorisés et peut choisir parmi tous les fournisseurs d'authentification pris en charge par le logiciel hébergé, y compris les exigences de longueur, d'expiration, de réutilisation et de complexité, ainsi que les options de verrouillage et de réinitialisation.

- Accès frontal. BigID utilise les méthodes suivantes concernant l'accès à l'interface utilisateur (le « Front-End ») :

- BigID prend en charge l'intégration avec son service d'authentification multifacteur à authentification unique pour permettre aux clients de restreindre l'accès via le front-end.

- Toutes les connexions aux ressources back-end sont gérées via une solution de gestion des accès privilégiés, qui enregistre l'identifiant utilisateur unique ayant créé les connexions. Seuls certains membres de BigID peuvent accéder aux comptes back-end via cette solution, et tout accès à cette solution nécessite une authentification unique multifacteur.

10. PLANS DE REPRISE APRÈS SINISTRE ET DE CONTINUITÉ DES ACTIVITÉS

Le fournisseur de cloud et BigID ont mis en place des plans de reprise après sinistre et de continuité d'activité. Ces plans incluent un centre de données de secours distinct et un cadre formel de gestion des événements imprévus afin de minimiser la perte de ressources vitales. Ce cadre formel comprend une politique de sauvegarde définie et des procédures associées, notamment des politiques et procédures documentées conçues pour : (a) restaurer les applications et les systèmes d'exploitation ; et (b) démontrer la réalisation de tests périodiques de restauration depuis l'emplacement de sauvegarde. Si BigID effectue des sauvegardes sur bande ou autre support amovible, toutes ces sauvegardes doivent être chiffrées conformément aux exigences de chiffrement décrites ci-dessus.

11. RESPONSABILITÉ DE SÉCURITÉ ATTRIBUÉE

BigID attribue la responsabilité du développement, de la mise en œuvre et de la maintenance de son programme de sécurité, notamment :

- désigner un responsable de la sécurité ayant la responsabilité globale ;

- définir les rôles de sécurité pour les personnes ayant des responsabilités en matière de sécurité ; et

- effectuer des évaluations des risques de BigID et du logiciel hébergé au moins une fois par an et chaque fois que des changements majeurs dans les systèmes ou les processus se produisent.

12. PRATIQUES DE CODAGE SÉCURISÉES

Tous les développeurs BigID doivent suivre une formation sur la sensibilisation à la sécurité et le codage sécurisé. Les normes de codage BigID comportent un volet sécurité important. Entre autres, les directives de référence rapide sur les pratiques de codage sécurisé de l'OWASP sont intégrées aux normes de codage BigID. Ces normes sont révisées chaque année et mises à jour par les équipes d'ingénierie et de sécurité afin de rester à jour et de garantir leur conformité aux normes en vigueur. Les modifications standard du code source de production sont soumises à un processus de pull request afin de garantir une évaluation par les pairs de la qualité du code et du respect des normes de codage. Chaque validation dans une base de code BigID nécessite l'approbation d'un autre ingénieur. L'approbateur vérifie la conformité aux normes de codage BigID avant d'accepter toute modification de code. Pour les nouvelles fonctionnalités, un processus de revue structuré avec l'équipe de sécurité BigID est requis. Au cours de ce processus, chaque projet reçoit une note de risque basée sur des critères de classement. Plus la note de risque est élevée, plus le projet est soumis à un examen de sécurité rigoureux tout au long de son cycle de vie.

13. TEST DE SÉCURITÉ

BigID teste régulièrement les contrôles, systèmes et procédures clés de son programme de sécurité afin de vérifier leur mise en œuvre adéquate et leur efficacité face aux menaces et risques identifiés. Les tests comprennent actuellement :

- Évaluations des risques internes

- Recours à des spécialistes de la sécurité internes et/ou à un tiers pour réaliser des évaluations de sécurité au niveau des applications web. Ces évaluations visent généralement à évaluer le Top 10 de l'OWASP, qui peut inclure les éléments suivants :

- Falsification de requête intersite ;

- Gestion incorrecte des entrées (par exemple, script intersite, injection SQL, injection XML, flashage intersite) ;

- Attaques XML et SOAP ;

- Gestion de session faible ;

- Défauts de validation des données et incohérences des contraintes du modèle de données ;

- Authentification insuffisante ;

- Autorisation insuffisante ;

- Tests de pénétration d'applications Web :

- Lors des tests d'intrusion d'applications web, une équipe dédiée recherche les failles de sécurité suspectes, telles que les attaques XSS, les falsifications de requêtes intersites (CRF), les problèmes d'authentification et d'autorisation. BigID utilise des tests standard du secteur ainsi que des tests spécialisés, parfois personnalisés pour de nouvelles fonctionnalités. L'équipe s'appuie également sur d'autres techniques de test basées sur ses différentes expériences et connaissances du logiciel hébergé.

- Chaque année, BigID fait appel à une société de tests de pénétration externe pour un test approfondi couvrant les fonctionnalités du logiciel hébergé, y compris les tests standard de l'industrie comme ceux de l'OWASP, et des tests supplémentaires que la société de tests de pénétration juge nécessaires lorsqu'elle explore l'application ; et

- Sur demande, BigID fournira au Client une lettre d'attestation de test de pénétration annuelle.

14. SURVEILLANCE DE SÉCURITÉ ET ANALYSES DE VULNÉRABILITÉ AUTOMATISÉES

BigID surveille le réseau et les systèmes de production, notamment les journaux d'erreurs sur les serveurs, les disques et les événements de sécurité, afin de détecter toute activité suspecte ou malveillante. La surveillance comprend généralement :

- Organiser des analyses automatisées et périodiques des vulnérabilités de tous les actifs déployés dans le logiciel hébergé afin d'identifier, d'atténuer ou de corriger les vulnérabilités. Ces actifs comprennent les serveurs, les applications et, le cas échéant, les terminaux et les périphériques réseau.

- S'abonner à des services de renseignements sur les vulnérabilités ou à des avis de sécurité de l'information et à d'autres sources pertinentes fournissant des informations actuelles sur les vulnérabilités du système.

- Examen des modifications affectant les systèmes gérant l’authentification, l’autorisation et l’audit.

- Il est approprié de vérifier l’accès privilégié du Back-End au logiciel hébergé pour valider l’accès privilégié.

- Faire appel à des tiers pour effectuer des évaluations de la vulnérabilité du réseau et des tests de pénétration sur une base annuelle.

- Maintenir une journalisation des événements conforme aux normes du secteur pour les serveurs, les applications et les équipements réseau afin de faciliter la gestion des incidents et événements de sécurité. BigID conserve ces journaux pendant au moins un (1) an.

- Classification des vulnérabilités conformément aux méthodologies d'évaluation des risques standard du secteur (par exemple, le Common Vulnerability Scoring System, OWASP ou NIST).

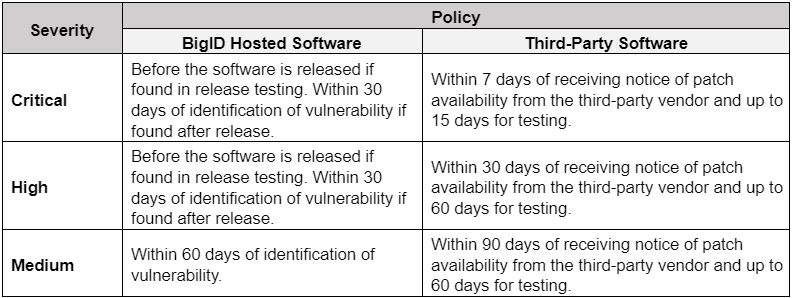

- Atténuer et/ou corriger les vulnérabilités de l'infrastructure ou des applications du logiciel hébergé qui pourraient permettre un accès direct non autorisé aux données personnelles, que ce soit en appliquant un correctif disponible ou en prenant d'autres mesures raisonnables dans les délais suivants :

15. GESTION DES CHANGEMENTS ET DE LA CONFIGURATION

BigID applique des politiques et procédures de gestion des modifications apportées au logiciel hébergé. Ces politiques et procédures comprennent :

- un processus de documentation, de test et d'approbation de la promotion des changements en production ; et

- un processus de mise à jour de sécurité qui nécessite de mettre à jour les systèmes en temps opportun sur la base d'une analyse des risques.

16. RÉPONSES AUX INCIDENTS DE SÉCURITÉ

- Équipe des opérations cybernétiques. BigID dispose d'une équipe Cyber Operations qui : (a) est capable de se réunir rapidement pour gérer tout incident ; et (b) se concentre sur le développement et l'amélioration continus des procédures à suivre en cas d'incident de sécurité impliquant des données personnelles ou une application ou un système directement associé au traitement de données personnelles. Les procédures actuelles comprennent :

- Rôles et responsabilités : L'équipe Cyber de BigID agira en coordination avec des ressources de sécurité et d'ingénierie supplémentaires tout au long du processus de réponse aux incidents ;

- Enquête: évaluer le risque que présente l’incident et déterminer qui peut être affecté conformément à la DPA ;

- Communication: les rapports internes ainsi que le processus de notification des incidents de sécurité énoncés dans le DPA et ci-dessous ;

- Tenue de dossiers : conserver un enregistrement permanent de ce qui a été fait et par qui afin de faciliter une analyse ultérieure conformément à la DPA ; et

- Audit: réaliser et documenter l’analyse des causes profondes et les plans de remédiation conformément à la DPA.

- Notification d'un incident de sécurité. À moins que la notification ne soit retardée ou interdite par la loi applicable ou par les actions ou demandes d'un organisme chargé de l'application de la loi, BigID signalera un incident de sécurité au contact de sécurité du client désigné par BigID conformément au DPA et à l'accord.

17. AJUSTEMENT DES PRÉSENTES CONDITIONS DE SÉCURITÉ DES DONNÉES

BigID surveille et évalue régulièrement son programme de sécurité et peut l'ajuster ainsi que ces mesures de sécurité de temps à autre, selon le cas, à la lumière : (a) des pratiques en vigueur ; (b) de tout changement pertinent dans la technologie et de toute menace interne ou externe pour BigID ou les données client ; et (c) des propres accords commerciaux changeants de BigID, tels que les fusions et acquisitions, les alliances et les coentreprises, les accords d'externalisation et les modifications des systèmes d'information.

Leadership dans l'industrie