Tiefe Daten und KI-Entdeckung

Finden Sie sensible, veraltete und redundante Daten und KI, wo auch immer sie sich befinden - Cloud, SaaS, On-Premise, Hybrid und darüber hinaus.

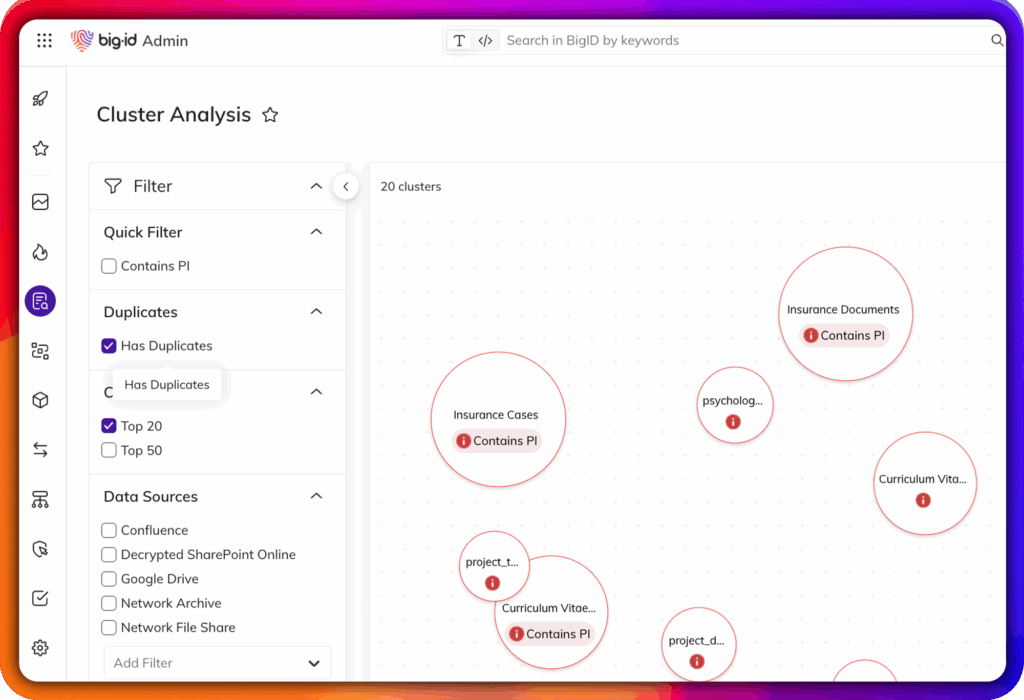

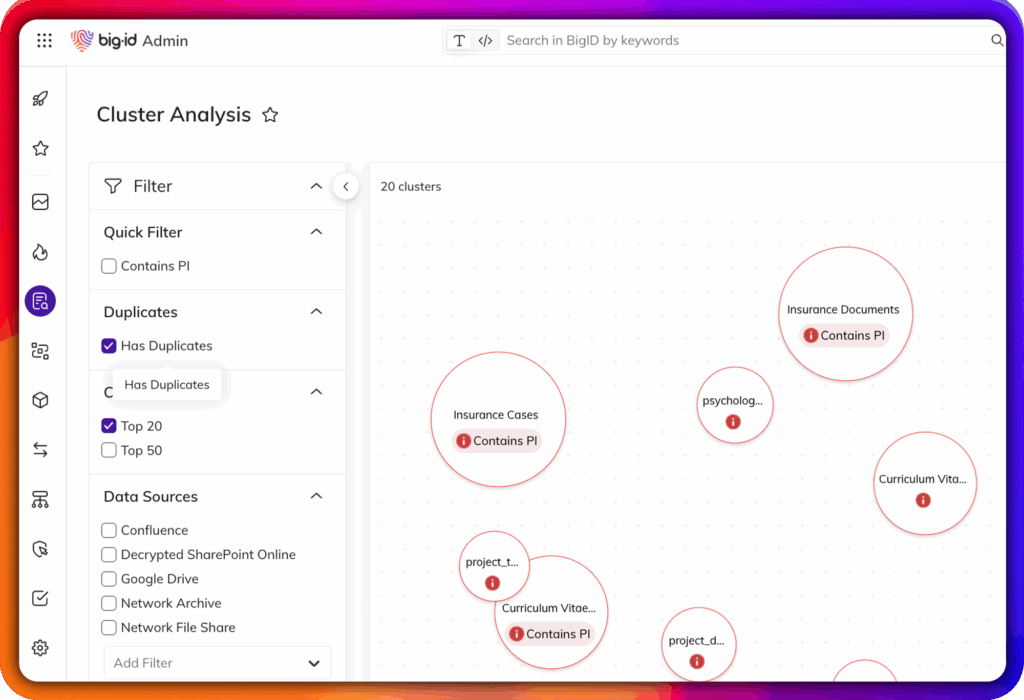

Auffinden und Beseitigung von ROT-Daten (redundante, veraltete, triviale Daten) in verschiedenen Umgebungen

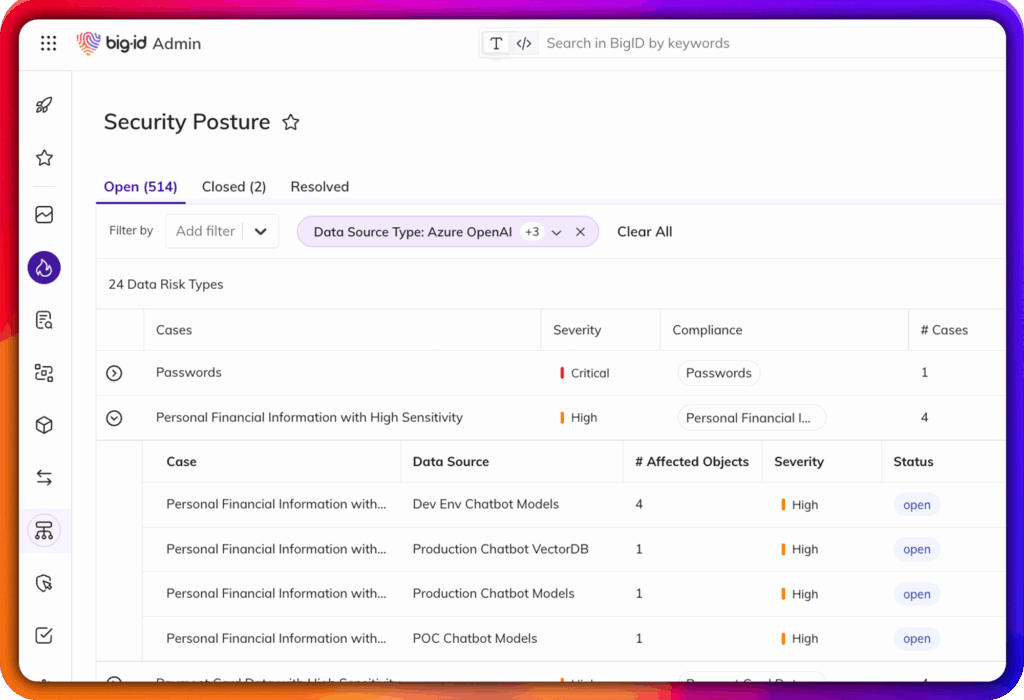

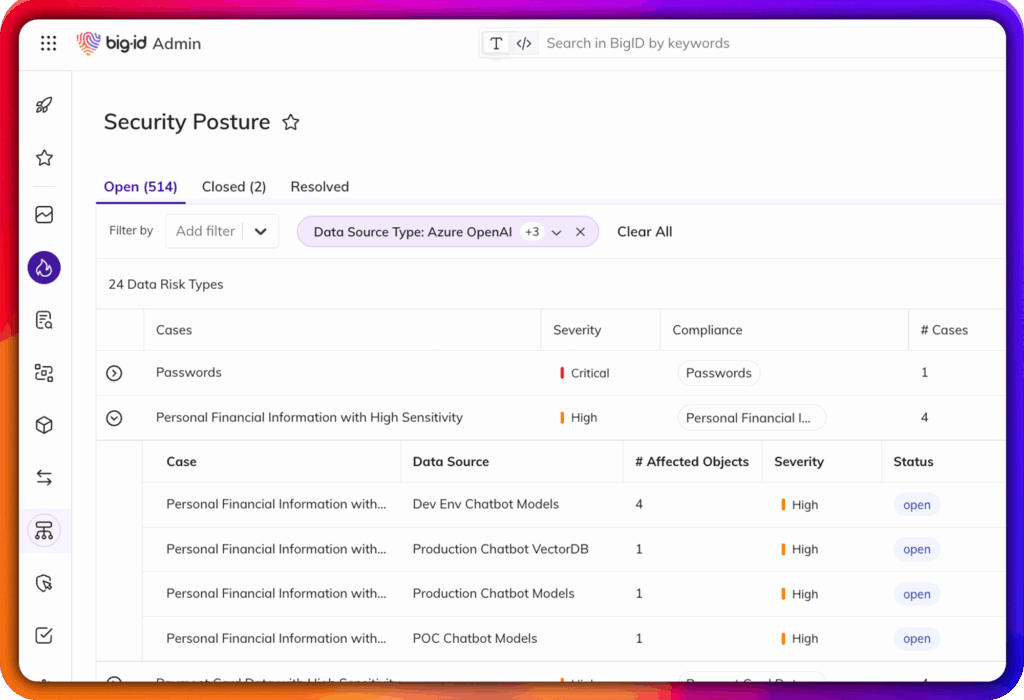

Beseitigung von Daten, die das Risiko erhöhen: dunkle Daten, toxische Kombinationen und übermäßige Berechtigungen

Verkleinerung des Explosionsradius im Falle einer Verletzung oder Kompromittierung

Scannen, Klassifizieren und Bewerten von Daten vor und nach der Migration, um blinde Flecken zu vermeiden

Identifizierung risikoreicher Anlagen in zusammenwachsenden Umgebungen und isolierten Systemen

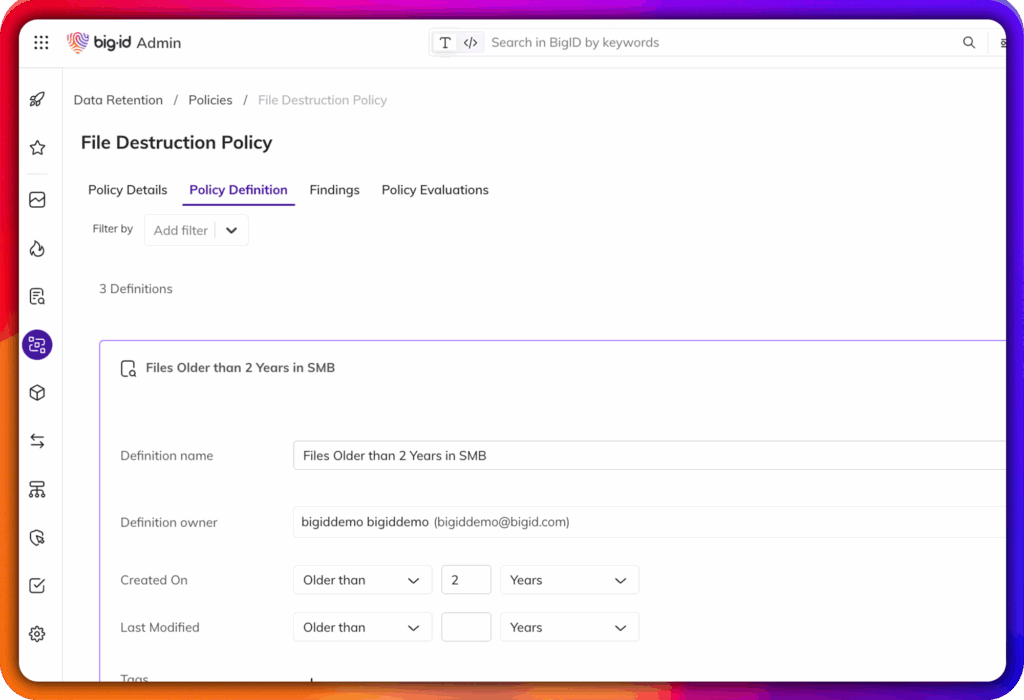

Anpassung der Datennutzung an geschäftliche und gesetzliche Anforderungen vom ersten Tag an

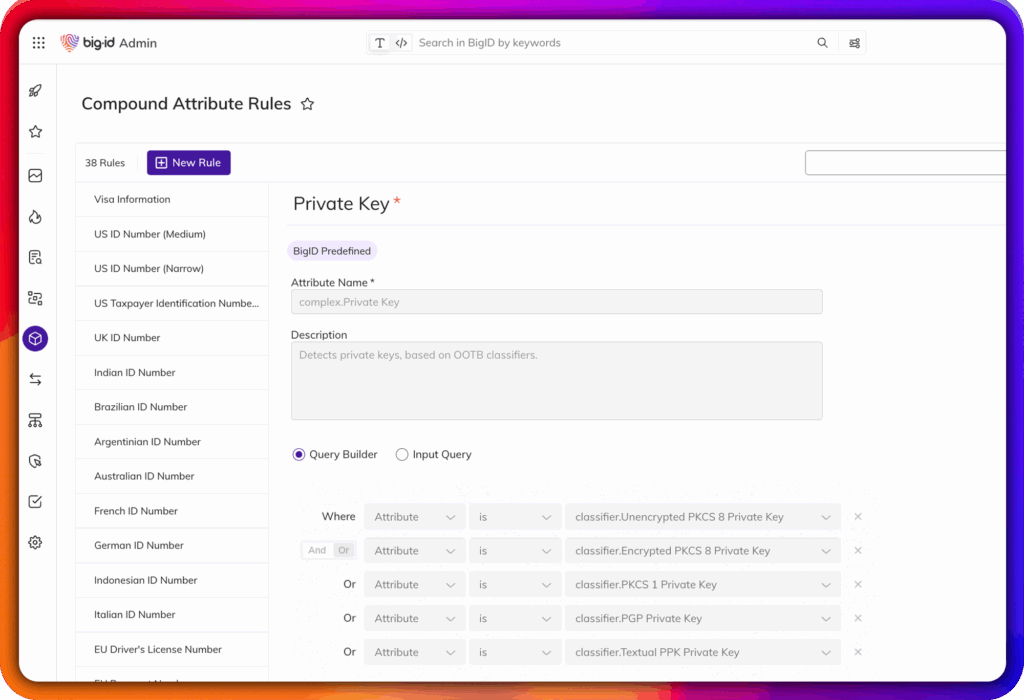

Bewertung von Datenqualität, Sensibilität und Richtlinienverstößen vor der KI-Ingestion

Abbilden, wie Daten in KI-Modelle und Copiloten fließen, um unbeabsichtigte Risiken zu minimieren

Durchsetzung von Leitplanken für personenbezogene, regulierte und eingeschränkte Daten in Schulungspipelines

Finden Sie sensible, veraltete und redundante Daten und KI, wo auch immer sie sich befinden - Cloud, SaaS, On-Premise, Hybrid und darüber hinaus.

Setzen Sie Prioritäten für risikoreiche Daten auf der Grundlage von Sensibilität, Kritikalität, rechtlichen Auswirkungen und Zugriffsrisiko.

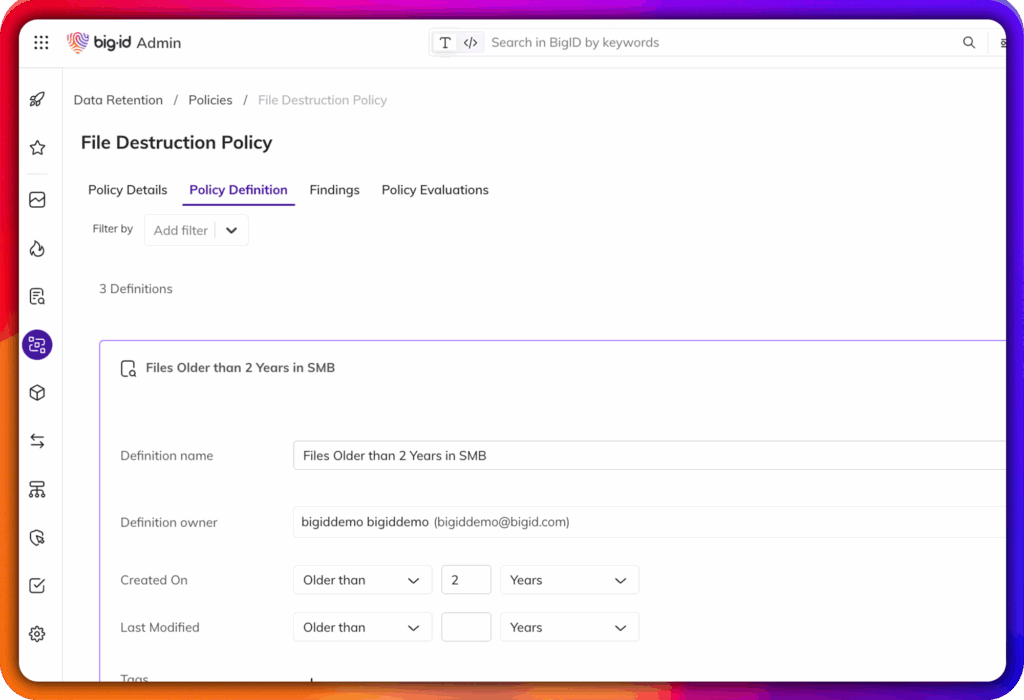

Identifizieren Sie redundante, veraltete oder triviale Daten (ROT) - und löschen, isolieren oder verlagern Sie sie automatisch, um Speicherplatz, Risiken und Kosten zu reduzieren.

Entziehen Sie riskanten Zugriff, schwärzen Sie Geheimnisse, löschen Sie toxische Daten und automatisieren Sie die Durchsetzung in Ihrem Unternehmen.

Verringern Sie Ihr Risiko durch systematische Minimierung ungenutzter, überbelichteter oder gefährdeter Datenbestände.

Inventarisierung, Klassifizierung und Bereinigung von Daten vor der Migration - für eine saubere, sichere und konforme Verlagerung in die Cloud.

Beschleunigen Sie die Due-Diligence-Prüfung mit schnellen, präzisen Einblicken in verborgene Risiken, Lücken in der Einhaltung von Vorschriften und Hotspots der Gefährdung.

Verwalten Sie Trainingsdaten, ordnen Sie die Abstammung zu, decken Sie Verzerrungen auf und reduzieren Sie Risiken in Ihren KI-Pipelines.

Erkennen Sie aufkommende Datenrisiken in Echtzeit und reagieren Sie darauf - bevor sie eskalieren.

Entdecken, bewerten und handeln Sie mit BigID - und verwandeln Sie Ihre größten Risiken in Ihre größten Chancen.