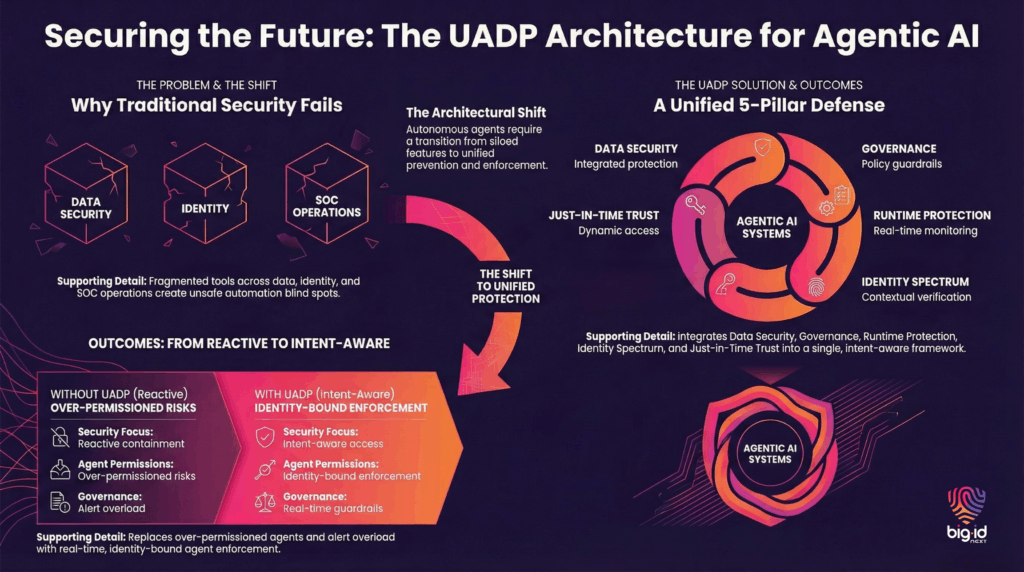

Die Unternehmenssicherheit tritt in eine neue Phase ein – eine Phase, in der KI-Systeme Teams nicht nur unterstützen, sondern autonom durch agentenbasierte Workflows agieren. Mit der Implementierung agentenbasierter KI in Unternehmen kann sich die Sicherheit nicht länger auf isolierte Kontrollen oder nachträglich hinzugefügte Funktionen verlassen. Die Absicherung agentenbasierter KI erfordert eine neue Architektur – eine, die … Datensicherheit, KI-Governance, Identitätsdurchsetzung und Laufzeitschutz. Die Unified Agentic Defense Platform (UADP) entwickelt sich zu einem Rahmenwerk für die autonome, gesteuerte Bedrohungsabwehr im gesamten Spektrum agentenbasierter KI-Systeme.

Kurz gesagt: Was ist eine einheitliche agentenbasierte Verteidigungsplattform?

Eine einheitliche agentenbasierte Verteidigungsplattform (UADP) ist eine neuartige Cybersicherheitsarchitektur, die entwickelt wurde, um agentenbasierte KI-Systeme durchgängig zu schützen. Sie vereint Datensicherheit (DSPM + DLP), KI-Sicherheitsstatusmanagement und Governance, Identitätskontrollen über menschliche und nicht-menschliche Akteure hinweg, Laufzeitagentenschutz und absichtsbewusste Just-in-Time-Durchsetzung – wodurch eine autonome Bedrohungsabwehr mit einheitlichem Kontext und Leitplanken ermöglicht wird.

Was ist eine Unified Agentic Defense Platform (UADP)?

Eine einheitliche Plattform für die Abwehr von Agenten (UADP), ein Begriff, der vom Analystenteam eingeführt wurde bei Softwareanalyst Cyberforschung, Es handelt sich um eine neuartige Sicherheitsarchitektur, die das gesamte Spektrum der Anforderungen an die Absicherung agentenbasierter KI-Systeme abdeckt. Da autonome Agenten zunehmend auf Daten zugreifen, Entscheidungen treffen und Maßnahmen ergreifen können, ist KI-Sicherheit keine eigenständige Funktion mehr – sie erfordert einheitliche Prävention, Steuerung und Echtzeit-Durchsetzung über verschiedene Bereiche hinweg.

In der Praxis:

UADP vereint KI-Governance, sensible Datenanalyse, Identitätsdurchsetzung und Laufzeitagentenschutz in einer koordinierten Architektur zur autonomen Bedrohungsabwehr.

Im Gegensatz zu isolierten Sicherheitstools, die Bedrohungen isoliert erkennen, verbindet eine UADP-Architektur mehrere Domänen – darunter:

- KI- und Workflow-Sicherheit

- Datensicherheit und Governance

- Identitäts-, Endpunkt- und Workload-Abwehr

- Bedrohungsanalyse und Reaktionsoperationen

Das Ziel ist klar:

Ermöglichen Sie es autonomen Sicherheitsagenten, innerhalb vorgegebener Rahmenbedingungen schneller und sicherer zu agieren, indem Sie mit einheitlichem Kontext arbeiten – insbesondere mit sensiblen Dateninformationen.

Möchten Sie tiefer in die Datensteuerungsebene für agentenbasierte KI einsteigen?

Einheitliche Plattformen für die Verteidigung gegen KI-Systeme setzen auf mehr als nur Automatisierung – sie erfordern einen kontrollierten Zugriff auf sensible Daten über KI-Workflows hinweg.

Erfahren Sie in unserem Whitepaper, wie moderne Datenzugriffsverwaltung sichere, autonome agentenbasierte Systeme ermöglicht:

Warum entstehen gerade jetzt einheitliche agentenbasierte Verteidigungsplattformen?

Die Sicherheitsverantwortlichen sehen sich einem Zusammenwirken verschiedener Kräfte gegenüber:

- Bedrohungsakteure agieren zunehmend automatisiert und KI-gestützt.

- Die Ausbreitung von Cloud- und SaaS-Lösungen vergrößert die Angriffsfläche von Unternehmen.

- KI-Systeme führen neue Arbeitsabläufe und neue Datenwege ein.

- Die Fragmentierung der Tools verlangsamt die Reaktionszeiten und erzeugt blinde Flecken.

- Automatisierung ohne Governance erhöht das operationelle Risiko

Gleichzeitig verändern sich die Erwartungen.

Von Sicherheitssystemen wird nicht mehr nur erwartet, dass sie Alarm schlagen. Von ihnen wird erwartet, dass sie … Bedrohungen autonom verhindern und bekämpfen, innerhalb festgelegter Governance-Leitlinien.

Das ist das Versprechen von UADP.

Warum autonome Bedrohungsabwehr ohne einheitlichen Kontext scheitert

Die meisten Unternehmen haben massiv in erstklassige Sicherheitslösungen investiert. Die Herausforderung besteht in der Fragmentierung.

In vielen Organisationen:

- Plattformen zur Bedrohungserkennung erkennen verdächtiges Verhalten

- Identitätssysteme verfolgen Zugriffe und Berechtigungen

- Datenteams verstehen Sensibilität und Gefährdung.

- Governance-Teams verwalten die Compliance-Anforderungen

- SOC-Teams sichten und reagieren auf Warnmeldungen.

Wenn diese Erkenntnisse nicht miteinander verknüpft sind, haben Sicherheitsteams Schwierigkeiten, kritische Fragen zu beantworten:

- Um welche Daten handelte es sich?

- Handelte es sich um sensible, regulierte oder geschäftskritische Informationen?

- War die Identität autorisiert – oder wurde sie übermäßig autorisiert?

- Hat die Aktivität gegen die Richtlinien verstoßen?

- Nutzt ein KI-Workflow die Daten oder legt er sie offen?

- Welche Reaktion kann gefahrlos automatisiert werden?

Agentische KI kann Bedrohungen nur dann effektiv abwehren, wenn sie mit einem gemeinsamen, konsistenten Kontext über alle Systeme hinweg arbeitet.

Welche Fähigkeiten vereinen sich in einer einheitlichen agentenbasierten Verteidigungsplattform?

Unified Agentic Defense Platforms (UADP) tragen der Realität Rechnung, dass die Sicherung agentenbasierter KI mehr als eine Steuerungsebene erfordert. UADP-Architekturen vereinen fünf kritische Fähigkeitsbereiche:

1. Datensicherheit (DSPM + DLP)

Agentische KI-Systeme sind nur so sicher wie die Daten, auf die sie zugreifen können.

Vereinheitlichung der UADP-Plattformen:

- Erkennung und Klassifizierung sensibler Daten (DSPM)

- Datenverlustprävention und die Durchsetzung von Richtlinien (DLP)

- Expositionsmanagement und Risikopriorisierung

Datenintelligenz wird zur Grundlage für sicheres autonomes Handeln.

2. KI-Sicherheitsstatusmanagement und -governance

Agentische KI birgt neue Risiken: nicht genehmigte Trainingsdaten, unkontrollierter Datenabruf und intransparente Entscheidungsprozesse.

UADP umfasst:

- Leitplanken für die KI-Governance

- Richtliniendurchsetzung für KI-Workflows

- Überwachung der Nutzung von Modell- und Agentendaten

- Kontinuierlich KI-Sicherheitsstatusmanagement

3. Laufzeit-Eingabeaufforderung und Agentenschutz

Agentische KI-Systeme arbeiten dynamisch, wodurch Laufzeit-Angriffsflächen entstehen.

UADP-Adressen:

- Schnelle Injektion und Manipulation

- Unsichere Agentenaktionen zur Laufzeit

- Endpunktschutz für KI-Ausführungsumgebungen

- Kontinuierliche Steuerung jenseits statischer Richtlinien

4. Identitätssicherheit über menschliche und nicht-menschliche Akteure hinweg

Moderne Unternehmen müssen nicht nur ihre Mitarbeiter, sondern auch Agenten, Dienste und Maschinenidentitäten sichern.

UADP vereinheitlicht die Identitätsverteidigung über folgende Bereiche hinweg:

- Menschliche Nutzer

- Nicht-menschliche Identitäten (NHIs)

- Autonome agentische Identitäten

Dadurch wird sichergestellt, dass jeder Akteur einheitlich geführt wird.

5. Absichtsbewusste Just-in-Time-Vertrauenssicherung

Statische Zugriffsmodelle versagen in autonomen Umgebungen.

UADP ermöglicht:

- Absichtsbasierte Zugriffsentscheidungen

- Echtzeit-Durchsetzung basierend auf Risiko und Kontext

- Just-in-Time-Vertrauenskontrollen für sensible Daten und Agentenaktionen

Bei der Durchsetzung von Vorschriften müssen sowohl die Absicht des Nutzers als auch die Sensibilität der angeforderten Daten oder Aktionen berücksichtigt werden.

Prävention wird adaptiv, nicht reaktiv.

Was bedeutet “agentische KI” in der Cyberabwehr?

Agentic AI geht über die traditionelle Automatisierung hinaus.

Die traditionelle Automatisierung beruht auf:

- Statische Wenn-Dann-Regeln

- Ticketweiterleitung

- Vordefinierte Spielzüge

Agentische Verteidigung bezieht sich auf KI-Systeme, die Folgendes können:

- Denken Sie über Identität, Bedrohung und Datenkontext hinweg

- Entscheiden Sie, welche Maßnahme angemessen ist.

- Tools und Arbeitsabläufe koordinieren

- Innerhalb der Grenzen der Regierungsführung autonom handeln

Ziel ist es, die Zeit bis zur Eindämmung zu verkürzen und gleichzeitig sicherzustellen, dass die Entscheidungen mit den tatsächlichen Geschäftsrisiken übereinstimmen.

Warum ist Datenintelligenz für die autonome Bedrohungsabwehr so wichtig?

Agentische Prävention hängt von der Priorisierung ab.

Die Priorisierung hängt von der Sensitivität ab.

Eine Plattform könnte Folgendes erkennen:

- Verdächtiger Zugriff auf Cloud-Speicher

- Anomale Downloads

- Missbrauch privilegierter Identitäten

- Ein KI-Workflow, der einen Datensatz aufruft

Der Schweregrad ändert sich jedoch sofort, sobald das System Folgendes versteht:

- Die Daten enthalten PII, PHI, oder Finanzunterlagen

- Der Datensatz unterliegt folgenden Bestimmungen GDPR oder HIPAA

- Die Daten stellen ein Kronjuwel des geistigen Eigentums dar.

- Der Datensatz dient als Grundlage für ein KI-Modell oder LAPPEN Pipeline

- Der Zugriff verstößt gegen Richtlinien oder Berechtigungsbestimmungen.

Agentenbasierte KI ohne einheitliche Intelligenz für sensible Daten ist unsicher.

Der Datenkontext bildet die Sicherheitsebene für die autonome Steuerung.

Wie fügt sich DSPM in eine einheitliche agentenbasierte Verteidigungsplattform ein?

DSPM und UADP überschneiden sich – sind aber nicht identisch.

DSPM-Antworten:

Wo befinden sich unsere sensiblen Daten, wie stark sind sie gefährdet und was sollten wir zuerst beheben?

UADP-Antworten:

Wie können wir die autonome Bedrohungsabwehr und -bekämpfung unternehmensweit vereinheitlichen?

Der Zusammenhang ist eindeutig:

- DSPM ist eine zentrale Säule der Datensicherheitsschicht von UADP.

- UADP ist die umfassendere, vereinheitlichende Architektur.

- DSPM liefert den Kontext, den die agentische Verteidigung benötigt, um sicher agieren zu können.

Anstatt dies als “DSPM vs. UADP” zu formulieren, ist es genauer zu sagen:

DSPM ist die Grundlage für Unified Agentic Defense.

Wie Unified Agentic Defense mit Datenkontext funktioniert

Szenario 1: Cloud-Speicher-Exponierung wird zu kontrollierter Prävention

Ein Agent erkennt öffentlichen Zugriff auf einen Speicherbereich.

Ohne Datenkontext:

Es handelt sich um ein weiteres Ticket aufgrund einer Fehlkonfiguration.

Mit einheitlicher Datenintelligenz:

Die Plattform erkennt regulierte personenbezogene Daten von Kunden und leitet eine autonome Steuerung ein:

- Beschränkt den Zugriff innerhalb der Richtlinie

- Benachrichtigungen, Einhaltung der Vorschriften und Dateneigentümer

- Trigger verfolgt Sanierung Arbeitsabläufe

- Bewertet das nachgelagerte KI-Expositionsrisiko

Szenario 2: KI-Workflow versucht, auf eingeschränkte Daten zuzugreifen

Ein Team verbindet einen KI-Agenten mit einem internen Datensatz.

Eine einheitliche agentenbasierte Verteidigung kann:

- Erkennung der Nutzung sensibler Daten

- KI-Governance-Richtlinien durchsetzen

- Gate-Einsatz durch Genehmigungen

- Verhindern Sie Schulungs- oder RAG-Lecks.

Szenario 3: Identitätsmissbrauch wird zu datenbewusster Eindämmung

Eine privilegierte Identität lädt Dateien in großem Umfang herunter.

Zusammenhänge der einheitlichen Verteidigung:

- Identitätsrisiko

- Anspruchshaltung

- Offenlegung sensibler Daten

Die Plattform kann:

- Just-in-Time-Zugriffskontrollen durchsetzen

- Risikoreiche Berechtigungen widerrufen

- SOC-Workflows auslösen, die mit betroffenen Datendomänen verknüpft sind

Wie BigID mit der Vision der einheitlichen agentenbasierten Verteidigungsplattform übereinstimmt

In einer UADP-Architektur bilden Datensicherheit und -governance die Grundlage, die eine autonome agentenbasierte Verteidigung ermöglicht.

BigID stärkt diese Säule durch folgende Leistungen:

- DSPM-gesteuert Erkennung und Klassifizierung sensibler Daten

- Expositionsmanagement und Risikopriorisierung

- Datenschutz, Compliance und Durchsetzung von Richtlinien

- KI-Governance-Kontrollen, die den Missbrauch sensibler Daten in agentenbasierten Arbeitsabläufen verhindern

BigID ersetzt weder Laufzeitsicherheit noch Endpunktverteidigung. Vielmehr stellt es die Ebene für sensible Datenanalyse und -verwaltung bereit, auf der einheitliche agentenbasierte Verteidigungssysteme basieren, um sicher und präzise agieren zu können.

Mit der Weiterentwicklung einheitlicher agentenbasierter Verteidigungsplattformen gewinnt eine zentrale Steuerungsebene zunehmend an Bedeutung. Unabhängige Studien bestätigen diese architektonische Positionierung. In einer aktuellen Studie zu einheitlichen agentenbasierten Verteidigungsplattformen stellte ein Analysehaus Folgendes fest:

“Für den CISO stellt BigID den Control-Plane-Ansatz für den Markt der Unified Agentic Defense Platform (UADP) dar.”

Diese Perspektive unterstreicht die Bedeutung einer einheitlichen Daten- und Governance-Kontrollebene – einer Ebene, die die Durchsetzung von Identitätsfragen, die Schutzmechanismen für KI und den Laufzeitschutz mit einem konsistenten Kontext untermauert.

Die wichtigsten Erkenntnisse

- UADP sichert agentenbasierte KI-Systeme durchgängig ab.

- DSPM + DLP bilden die Grundlage für sensible Daten

- Der Laufzeit-Prompt-Schutz reduziert das Risiko der Agentenmanipulation.

- Identität umfasst menschliche + nicht-menschliche + autonome Agenten

- Die absichtsbasierte JIT-Durchsetzung ermöglicht die Echtzeitsteuerung

Häufig gestellte Fragen (FAQs)

Was ist eine Unified Agentic Defense Platform (UADP)?

Eine UADP ist eine aufstrebende Cybersicherheitsarchitektur, die sich auf die autonome, agentenbasierte Bedrohungsabwehr und -kontrolle in KI-Workflows, Datensicherheit, Identitätsverteidigung und Bedrohungsabwehr konzentriert.

Ist UADP ein Ersatz für SIEM oder SOAR?

Nicht unbedingt. UADP integriert sich in SIEM-, SOAR- und SOC-Workflows, um autonome Prävention und Kontrolle mit einem einheitlichen Kontext zu koordinieren.

Was bedeutet agentenbasierte KI in der Cybersicherheit?

Agentische KI bezeichnet KI-Systeme, die innerhalb vorgegebener Steuerungsrahmen selbstständig argumentieren, entscheiden und handeln können – Bedrohungen priorisieren, Risiken untersuchen und präventive Kontrollmaßnahmen durchführen.

Wo ist DSPM innerhalb von UADP einzuordnen?

DSPM ist eine Kernkomponente der Datensicherheitssäule in UADP. Es bietet Informationen zur Erkennung, Klassifizierung und Offenlegung sensibler Daten und ermöglicht so eine sichere autonome Verteidigung.

Warum ist Datenanalyse für die autonome Bedrohungsabwehr so wichtig?

Da die Schwere der Bedrohung von den betroffenen Daten abhängt, hilft eine einheitliche Datenanalyse den Systemen, Prioritäten richtig zu setzen und Kontrollmaßnahmen anzuwenden, die auf Geschäfts- und Compliance-Risiken abgestimmt sind.

Wie unterstützt UADP die KI-Governance?

UADP-Rahmenwerke beinhalten die Steuerung von KI-Workflows, um sicherzustellen, dass autonome Agenten und KI-Systeme im Rahmen der Richtlinien arbeiten, den Missbrauch sensibler Daten vermeiden und überprüfbar bleiben.

Abschließender Gedanke: Autonome Verteidigung hängt von einem einheitlichen Datenkontext ab.

Unified Agentic Defense Platforms repräsentieren die zukünftige Richtung der Cybersicherheit: autonome Prävention und Kontrolle über KI, Daten, Identität und Betriebsabläufe hinweg.

Autonome Verteidigung funktioniert jedoch nur, wenn sie auf einheitlichen, sensiblen Datenanalysen basiert.

Für Verantwortliche im Bereich Sicherheit und Daten ist der Weg nach vorn klar:

Die Zukunft der agentenbasierten Bedrohungsabwehr ist datenbasiert, vereinheitlicht und gesteuert.

Erfahren Sie, wie Datenintelligenz die einheitliche agentenbasierte Verteidigung stärkt.

Das Verständnis einheitlicher agentenbasierter Verteidigungsplattformen ist das eine. Die operative Nutzung der Datenintelligenz, die eine sichere und effektive autonome Bedrohungsabwehr ermöglicht, ist etwas ganz anderes.

Wenn Sie überlegen, wie Sie Folgendes tun können:

- Beseitigen Sie sensible Datenlücken in Cloud- und SaaS-Umgebungen.

- Priorisieren Sie Vorfälle anhand des tatsächlichen Datenrisikos – nicht anhand des Alarmvolumens.

- KI-Workflows und autonome Agenten verantwortungsvoll steuern

- Stärken Sie die Datensicherheitssäule innerhalb Ihrer UADP-Architektur.

- DSPM ausrichten, Null Vertrauen, und SOC-Operationen im Zusammenhang mit einem einheitlichen Kontext

Vereinbaren Sie eine 1:1-Demo um zu sehen, wie BigID die Funktionen zur Erkennung sensibler Daten, zur Risikopriorisierung und zur KI-Governance bereitstellt, die eine einheitliche, agentenbasierte Verteidigung ermöglichen.