Jeden Tag stehen Sicherheitsteams vor einem eskalierenden Kampf gegen Sicherheitsverletzungen und Ransomware durch kompromittierte Anmeldeinformationen gefördert. Passwörter und Geheimnisse Sie verbreiten sich über Cloud-Umgebungen, Code-Repositories, Slack-Kanäle und Kollaborationstools und setzen Unternehmen unvorhergesehenen Risiken aus. Die harte Realität? Viele dieser Passwörter sind nicht nur schwach – sie wurden bereits gestohlen.

Die wachsende Herausforderung: Überall Geheimnisse, nirgends Sicherheit

Unternehmen generieren und teilen heutzutage Geheimnisse in beispiellosem Tempo. Entwickler codieren API-Schlüssel fest in Apps, Administratoren verwenden Passwörter für alle kritischen Systeme und Geschäftsbenutzer geben versehentlich Anmeldeinformationen über Messaging-Plattformen oder Tabellenkalkulationen weiter. Laut der Bericht zur Untersuchung von Verizon-Datenlecks, sind kompromittierte Anmeldeinformationen an über 80% der Sicherheitsverletzungen beteiligt. Dennoch unterschätzen Unternehmen weiterhin die Risiken, die von offen verborgenen Passwörtern und Geheimnissen ausgehen.

Das versteckte Risiko: Bereits kompromittierte Anmeldeinformationen

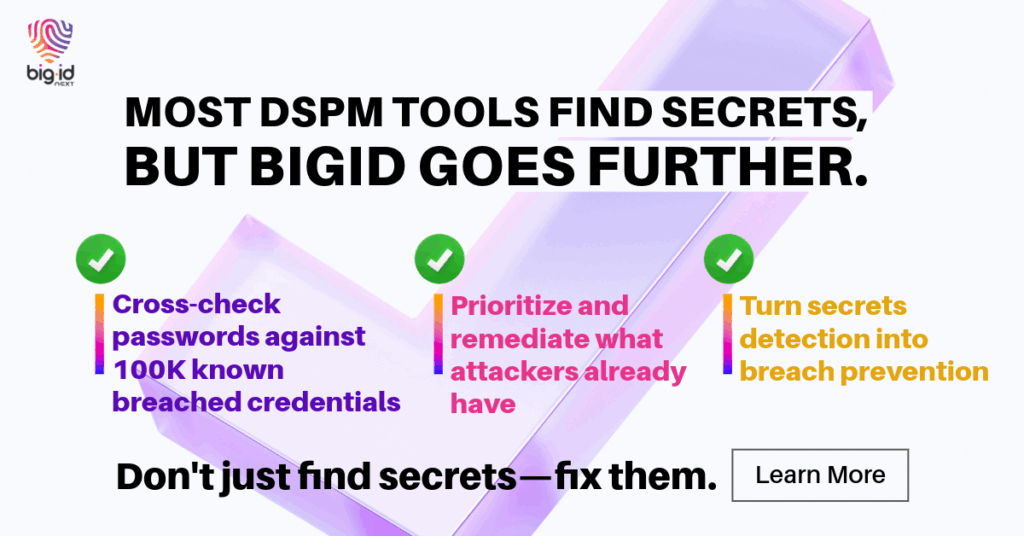

Die meisten DSPM-Lösungen Sie können zwar die Existenz von Geheimnissen erkennen, aber nicht, ob diese Zugangsdaten bereits durchgesickert sind. Unternehmen, die Passwörter verwenden, die bei früheren Sicherheitsverletzungen offengelegt wurden, lassen unwissentlich ihre digitalen Türen offen. Angreifer nutzen diese übersehenen Zugangsdaten aus, was oft zu schwerwiegenden Sicherheitsverletzungen und Ransomware-Angriffen führt.

Warum aktuelle DSPM-Lösungen nicht ausreichen

Herkömmliche DSPM-Tools basieren hauptsächlich auf grundlegenden Mustervergleichs- und statischen Scan-Techniken. Sie:

- Vermisst den realen Kontext indem es Angreifern nicht gelingt, Passwörter zu identifizieren, die ihnen bereits bekannt sind.

- Fehlende effektive Priorisierung, und überschwemmen Sicherheitsteams mit Warnungen, ohne klare Anweisungen zu geben, was zuerst behoben werden soll.

- Keine Einblicke in die Wiederverwendung von Anmeldeinformationen bieten oder anhaltendes Risiko in allen Umgebungen.

Daher bieten diese Tools nur eine teilweise Transparenz, sodass die Sicherheitsteams eher reaktiv als proaktiv agieren.

BigID für Informationen zu gestohlenen Anmeldeinformationen

BigID ist die erste und einzige DSPM-Plattform Das System integriert Informationen über bereits kompromittierte Passwörter in seine Funktion zum Scannen von Passwörtern. Durch den Abgleich der entdeckten Passwörter mit den 100.000 am häufigsten verwendeten Passwörtern identifiziert BigID präzise, welche Anmeldeinformationen ein unmittelbares Risiko darstellen.

Mit BigID können Sicherheitsteams:

- Identifizieren Sie bekannte, durchgesickerte Passwörter: Finden Sie schnell Passwörter, die bereits auf Dark-Web-Marktplätzen offengelegt wurden.

- Priorisieren Sie echte Bedrohungen: Markieren Sie automatisch die Anmeldeinformationen, die Angreifer am wahrscheinlichsten ausnutzen.

- Entdecken Sie Geheimnisse in allen Umgebungen: Scannen Sie Code-Repositories, Cloud-Speicher, Chat-Anwendungen und lokale Systeme umfassend.

- Effiziente Abhilfe: Ergreifen Sie sofort Maßnahmen mit automatisierten Abhilfe-Workflows wie Kennwortlöschung, Maskierung, Verschlüsselung und Rotation.

Ergebnisse: Risikominderung, Beschleunigung der Reaktion

Mit BigIDs einzigartigem Informationen zu gestohlenen Anmeldeinformationenerzielen Unternehmen klare und messbare Sicherheitsvorteile:

- Deutlich reduzierte Angriffsfläche: Durch die Beseitigung der den Angreifern bekannten Anmeldeinformationen verringern Unternehmen die Wahrscheinlichkeit von Sicherheitsverletzungen und Ransomware-Angriffen erheblich.

- Schnelle, fundierte Abhilfe: Sicherheitsteams sparen wertvolle Zeit, indem sie sich zunächst auf die Anmeldeinformationen mit dem höchsten Risiko konzentrieren.

- Verbesserte Compliance-Haltung: Die proaktive Verwaltung geheimer Informationen fügt sich nahtlos in Sicherheitsrahmen und gesetzliche Standards ein.

- Verbesserte Betriebseffizienz: Automatisierte Arbeitsabläufe optimieren die Sicherheitsmaßnahmen und geben den Teams mehr Zeit für strategische Initiativen statt für die Brandbekämpfung.

Übernehmen Sie die Kontrolle: Gehen Sie über die Erkennung hinaus zum proaktiven Schutz

Die Gefahr gestohlener Passwörter lauert bereits vor Ihrer Haustür. BigID hilft Ihnen nicht nur, Ihre Passwörter einzusehen, sondern auch herauszufinden, welche Angreifer bereits besitzen. Verhindern Sie Sicherheitsverletzungen, indem Sie das tatsächliche Risiko Ihrer Passwörter verstehen und proaktiv dagegen vorgehen.

Bereit herauszufinden, was bereits kompromittiert ist? Vereinbaren Sie noch heute ein Einzelgespräch mit einem unserer Datensicherheitsexperten!