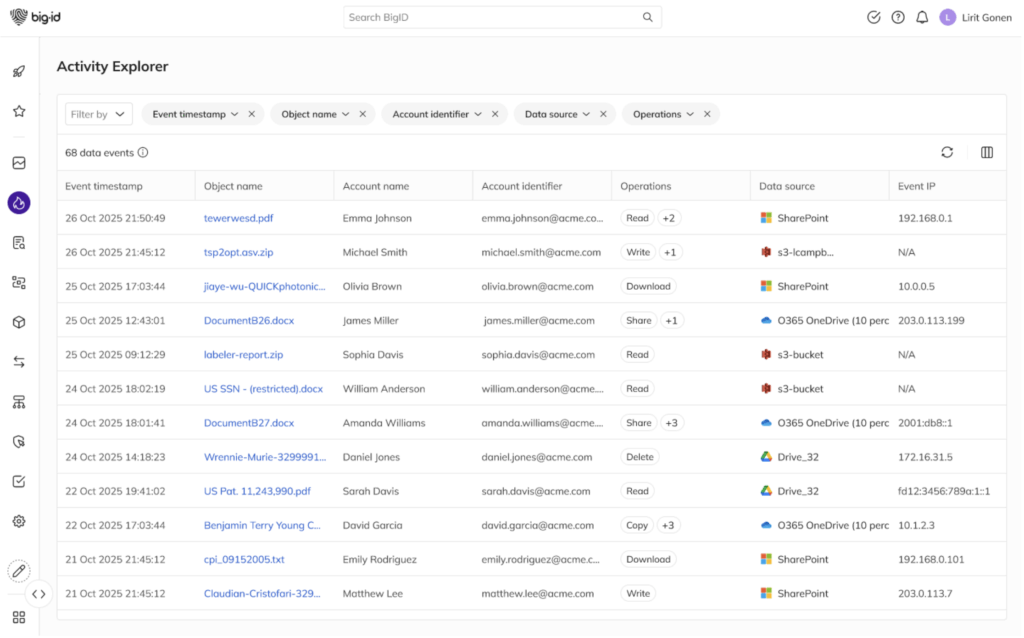

Audit unifié des activités dans le cloud, le SaaS et sur site

- Consolidez l'activité d'AWS S3, SharePoint, OneDrive, Google Drive, NetApp et des partages de fichiers dans une seule vue.

- Éliminer la nécessité de fusionner les journaux provenant de plusieurs outils et plateformes

- Fournir une source unique de vérité pour l'accès aux données et leur utilisation sur l'ensemble du domaine