Les entreprises traitent avec une grande variété de secrets, telles que les clés API et autres types d'identifiants, utilisées pour accéder aux plateformes et intégrations de services les plus diverses. Pour cela, les développeurs doivent constamment gérer ces secrets dans leurs produits. Cela conduit souvent les développeurs à des pratiques risquées, finissant par télécharger ces informations sur un serveur. référentiel de code, le rendant accessible aux utilisateurs non autorisés.

Les dangers des secrets codés en dur

En fonction des caractéristiques du secret exposé, un secret divulgué Cela peut avoir des conséquences néfastes en matière de sécurité. Un bon exemple est un identifiant donnant accès à un environnement cloud complet. S'il est stocké dans un référentiel de code, de telle sorte que n'importe qui puisse y accéder, il peut utiliser le secret pour exécuter diverses actions inattendues. Pire encore, secrets codés en dur dans le code qui sont fournis au client, comme les applications mobiles, permettant à pratiquement n'importe quel utilisateur d'accéder à ces informations d'identification. Cela représente un pouvoir considérable, susceptible d'entraîner l'exposition de données sensibles, une interruption de service et, très probablement, des pertes financières.

L'architecture de la solution

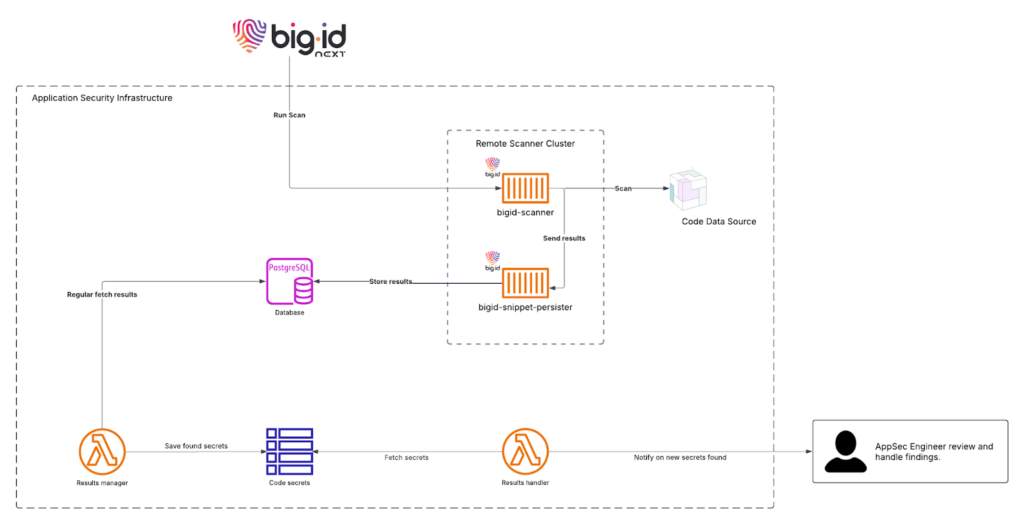

L'équipe de sécurité des applications BigID exploite ces fonctionnalités pour gérer toutes les détections de manière programmatique, grâce à des automatisations exécutées régulièrement pour vérifier la présence de nouveaux secrets dans nos bases de code. Toute détection génère une notification qui est envoyée pour analyse humaine, qui vérifie si le risque est réel ou non. Si tel est le cas, les mesures de sécurité nécessaires peuvent être prises pour l'éradiquer et renforcer les protections afin qu'il ne se reproduise plus.

Pour faciliter la détection automatisée, une architecture sans serveur complémentaire et facile à déployer gère, vérifie et filtre les nouveaux résultats dans l'ensemble des résultats. Ainsi, chaque nouvelle détection valide peut être stockée séparément dans une autre base de données sécurisée, permettant une gestion interne, accordant l'attention voulue à chaque problème, qui deviendra alors la notification mentionnée précédemment. Enfin, dans le cadre de ce processus, un ingénieur en sécurité applicative pourra valider individuellement les résultats et proposer la réponse de sécurité adaptée au contexte du problème, garantissant ainsi la prise en compte et le traitement de chaque risque.

Avantages de la fonctionnalité « Apportez votre propre base de données » de Snippet-Persister

Cela signifie que le client pourra fournir et gérer sa propre instance de base de données. Au lieu de stocker les données dans des entrepôts gérés par BigID, le Snippet Persister sera connecté au Scanner et stockera les extraits résultant de l'analyse et de la détection des données selon les classificateurs définis (ici, les classificateurs détectant les secrets). Cela offre plusieurs avantages en matière de sécurité, empêchant la propagation des données concernées vers des emplacements indésirables. Cela permettra un contrôle accru, notamment en termes de juridiction ou de contrôles de sécurité spécifiques souhaités, comme le type de chiffrement. Le modèle « Bring your own database » permet au client de continuer à gérer ses données de manière fluide et sécurisée.

Affiner votre recherche avec la gestion des classificateurs

Il peut arriver qu'une application gère des secrets aux formats inhabituels, non couverts par les classificateurs natifs de BigID. Dans ce cas, BigID fournit une Gestion des classificateurs Fonctionnalité permettant de visualiser et de gérer les paramètres des classificateurs prêts à l'emploi, ainsi que de créer et de configurer vos propres classificateurs personnalisés (à l'aide, par exemple, d'expressions régulières). Cette fonctionnalité garantit que les analyses couvrent tous les cas requis.

L'approche de BigID pour la détection de secrets codés en dur

Parmi d’autres ressources utiles, BigID offre la possibilité de créer des analyses exclusivement axées sur l'identification secrète des données, en utilisant des classificateurs avec des règles Regex dédiées, telles que le classificateur « Nom d'utilisateur et mot de passe explicite », contenant des définitions de règles visant à détecter les mots de passe et les noms d'utilisateur codés en dur.

BigID dispose de plus de 70 classificateurs natifs liés à la détection de différents types de secrets et jetons, y compris des jetons cloud natifs spécifiques, permettant une détection très large. Si le modèle recherché n'est pas trouvé immédiatement comme classificateur, il est toujours possible d'en créer des personnalisés pour traiter les différents types de données recherchées.

Pour un accès programmatique et une flexibilité accrus lors du traitement des résultats d'analyse, BigID propose le service Snippet Persister, qui stocke ces résultats avec les données entourant le secret détecté, fournissant ainsi des informations supplémentaires pour l'analyse finale, car une seule chaîne aléatoire ne suffit généralement pas à une évaluation réaliste. Ce stockage est effectué séparément dans une base de données « apportez votre propre base de données » qui garantit un stockage et un accès sécurisés aux résultats. L'équipe de sécurité des applications de BigID met actuellement en œuvre cette solution.

Faites un essai routier aujourd'hui pour voir BigID en action ou réservez une démo 1:1 avec nos experts.