Menaces d'initiés Ces dernières années, la sécurité est devenue l'un des enjeux les plus pressants en matière de stratégie et de gestion des risques, tous secteurs confondus. Fondamentalement, une menace interne est un risque humain susceptible de nuire à la réputation ou aux finances de l'organisation.

La gestion des menaces internes représente un défi pour la plupart des organisations en raison de la complexité des outils de sécurité, de l'élimination des facteurs de risque humains, des lacunes procédurales et de la difficulté à comprendre comment faire évoluer un tel programme. Parmi les lacunes les plus importantes lors du lancement d'un programme de gestion des menaces internes figurent le contexte des données existantes et la compréhension de leur exposition.

Il existe une multitude d'outils de sécurité dotés de fonctionnalités capables de répondre aux sous-sections d'un programme de menaces internes, mais il existe une lacune constante que les équipes de sécurité trouvent toujours : le contexte.

Contextualiser les données

Capacités de découverte et de classification des données de BigID Permet aux organisations de contextualiser immédiatement leurs données. Il arrive que, lors d'une enquête sur une menace interne, les analystes ne comprennent pas toujours quelles données ont été partagées. BigID peut alléger cette charge et enrichir rapidement leur enquête pour déterminer si des e-mails, des numéros de sécurité sociale, des données médicales ou même des mots de passe ont été partagés à l'extérieur de l'organisation. Cela lève toute ambiguïté quant aux données transmises à un partie non autorisée ce qui pourrait causer des dommages futurs à l’organisation.

Même avec des capacités de découverte et de classification des données, nous sommes en mesure de faire plus en étiquetage automatique des données sensibles découvertesCela permet de distinguer les données considérées comme précieuses ou non. L'étiquetage automatique enrichit les outils de sécurité déjà en place, tels que les fonctionnalités de sécurité de SharePoint ou de Google Workspace, pour des alertes plus précises. Cela permet ainsi d'atténuer certains risques humains associés aux techniques de menaces internes. Voyons comment y parvenir.

Étiquetage avec BigID

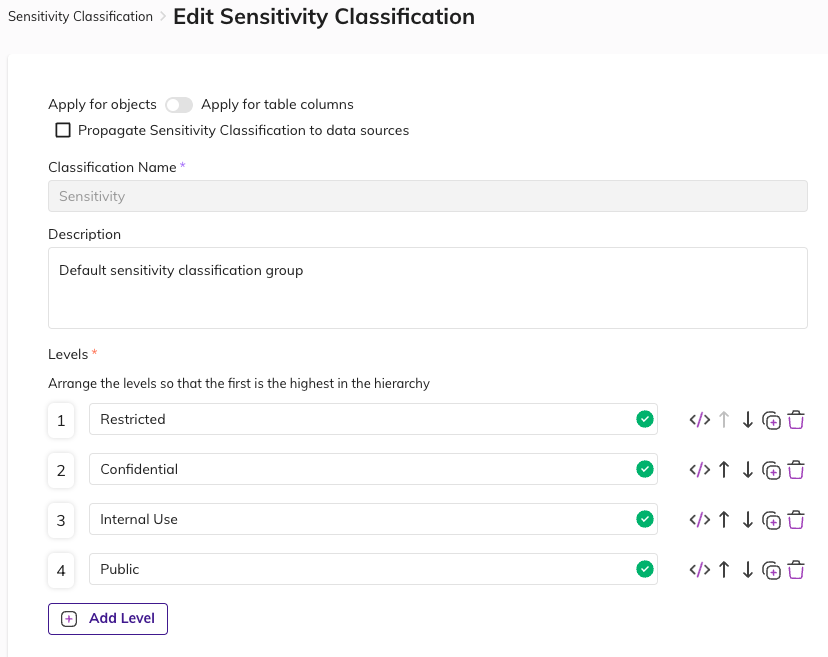

Dans la plateforme BigID, il y a quelques étapes initiales à suivre pour étiquetez automatiquement avec succès vos informations sensibles. Sous Gestion des données > Classification de la sensibilité, vous pouvez harmoniser les normes internes de classification des données pour qu'elles soient appliquées non seulement à la plateforme BigID, mais aussi à SharePoint et Google Workspace. Chaque organisation a sa propre définition de la classification de ses données sensibles.

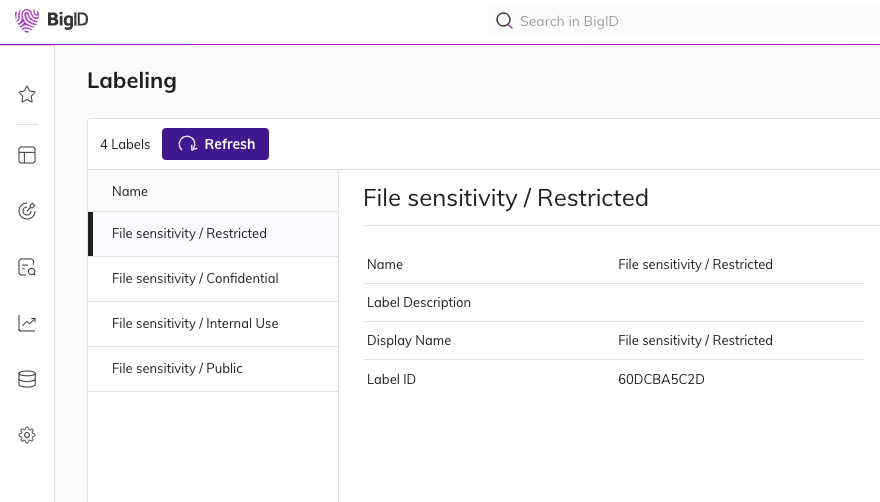

Afin de favoriser des conclusions plus précises lors d'une enquête sur une menace interne, il est nécessaire d'étiqueter ces informations au préalable. Après avoir aligné les classifications de sensibilitéL'étape suivante consiste à exploiter l'application d'étiquetage de fichiers. Dans cette application, les utilisateurs peuvent configurer l'application avec les fonctionnalités d'étiquetage GDrive ou MIP.

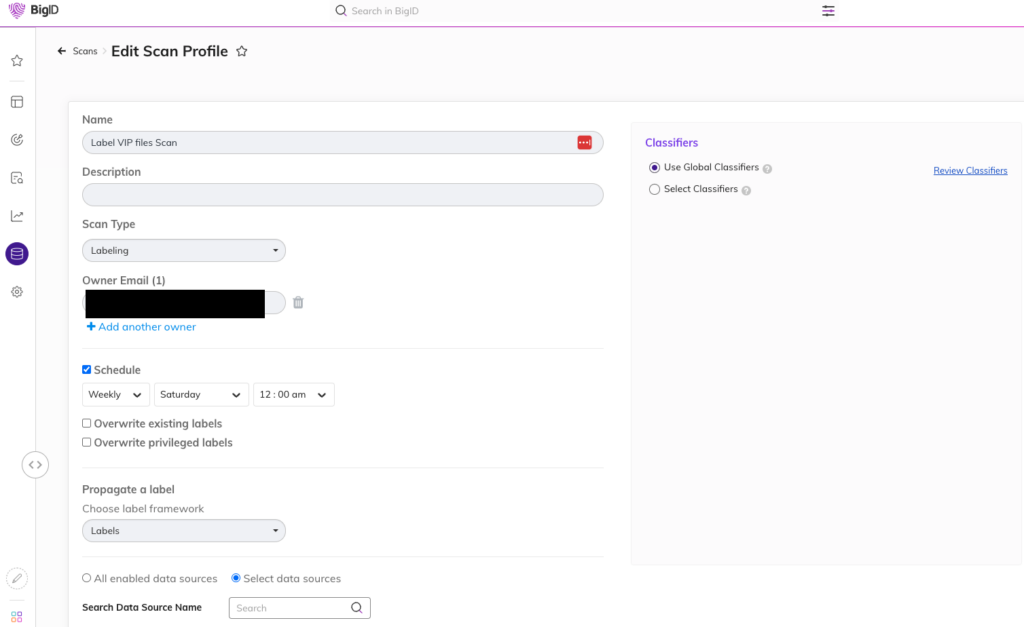

Le profil d'analyse doit être configuré pour que l'application d'étiquetage applique les étiquettes de classification à l'objet. Lorsque BigID analyse les sources de données, il attribue l'étiquette de sensibilité définie en fonction de la requête à laquelle vous souhaitez attribuer ces étiquettes.

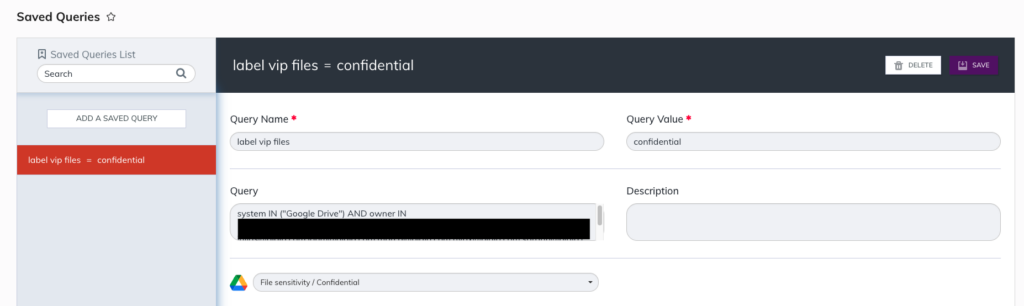

Par exemple, vous souhaitez vous assurer que chaque fichier créé par E-Staff porte l'étiquette Confidentiel. Dans les Requêtes enregistrées, l'utilisateur appellera explicitement chaque membre d'E-Staff et exécutera l'action d'analyse et d'étiquetage. À ce stade, toutes vos données sensibles seront étiquetées avec la classification de sensibilité que vous avez définie, qui sera reflétée dans le catalogue BigID et dans l'outil de collaboration natif.

L'étiquetage automatique basé sur la classification des données est un domaine où la DLP ne pourra jamais évoluer. Comme les solutions DLP déclenchent des événements en cas de violation des politiques, la plupart du temps, il faut encore confirmer s'il s'agit bien d'informations personnelles identifiables (PII), de données de santé protégées (PHI), de données de carte de paiement (PCI), etc., ce qui représente une perte de temps inutile.

De plus, la DLP n'intervient réellement que sur le terminal, ce qui est déjà trop tard, ou est intégré à une solution CASB dont les classifications sont loin d'être aussi robustes que celles de BigID. L'intégration de BigID à un programme de lutte contre les menaces internes constitue un avantage considérable pour rationaliser les capacités techniques nécessaires à la réussite de ce programme.

Comprendre l'accès

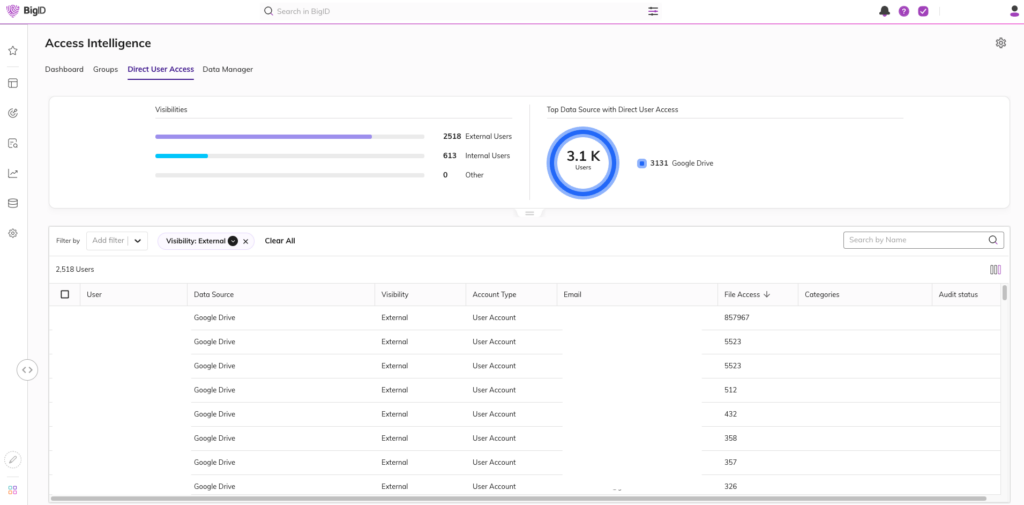

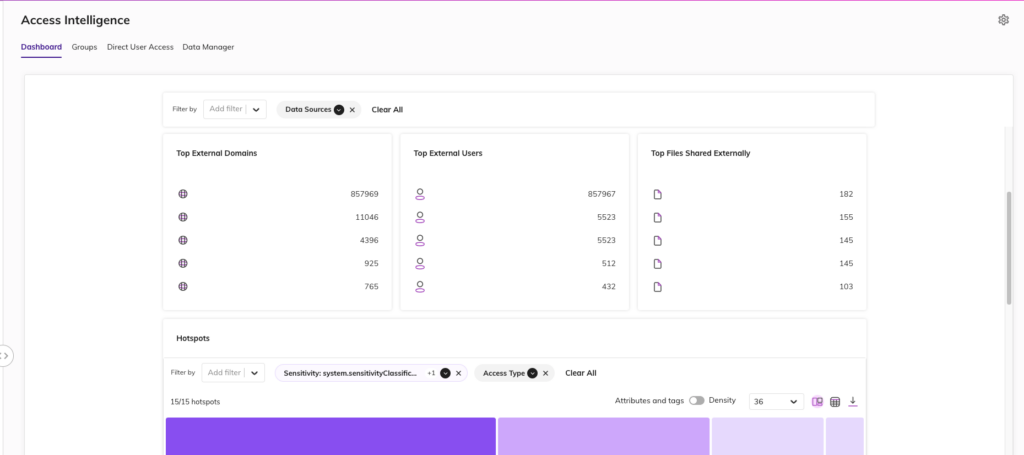

Aujourd'hui, la plupart des organisations ne disposent pas d'un moyen clair de déterminer qui a accès à certains fichiers ou solutions de stockage cloud. Il est essentiel de comprendre les risques déjà présents dans leurs environnements afin de limiter efficacement les risques indésirables. Heureusement, BigID offre cette possibilité grâce à notre solution. Application Access Intelligence.

Ce qui rend cette application si essentielle pour un programme de lutte contre les menaces internes, c'est que vous pouvez voir qui d'autre a accès à vos informations en dehors de votre domaine.

À mesure que les organisations développent leur programme de lutte contre les menaces internes, elles doivent analyser les journaux d'audit des plateformes collaboratives afin de déterminer qui a partagé des documents en dehors de l'organisation. Malheureusement, cette méthode est très ponctuelle et risque de ne pas tenir compte de la durée de conservation des journaux, voire du volume de ces derniers.

Avec l'application Access Intelligence, les analystes disposeront d'un autre point de données auquel se référer pour savoir qui partage des informations sensibles en dehors de leur organisation, ce qui pourrait en faire une menace interne potentielle.

Disposer de ces informations facilement accessibles est extrêmement précieux pour une équipe de sécurité. Conjuguée au contexte des données concernées, cette information simplifie le processus d'enquête et permet de mieux comprendre si une personne constitue effectivement une menace interne. L'équipe de sécurité peut ainsi intervenir, révoquer l'accès, former les employés et réduire le risque global pour les données.

Combiné avec DSPM

Ces deux fonctionnalités clés, ainsi que notre produit phare DSPM Les produits BigID sont indispensables à toute organisation souhaitant améliorer son programme de lutte contre les menaces internes. Il n'existe pas d'outil ni de solution miracle capable de couvrir tous les risques liés aux menaces internes. Ces dernières sont un risque centré sur l'humain et de multiples variables y contribuent. Cependant, BigID peut contribuer à combler ces lacunes dans les programmes de lutte contre les menaces internes, qu'ils soient nouveaux ou existants. Plateforme DSPM de BigID est là pour combler ces lacunes afin de fournir plus de contexte dans les enquêtes, de comprendre votre exposition existante et de s'harmoniser avec les outils existants.

Pour en savoir plus sur la manière dont BigID peut aider votre organisation à minimiser les menaces internes : Obtenez une démonstration 1:1 avec nos experts dès aujourd'hui.