Con el aumento de las ciberamenazas, los datos están en peligro. Por eso las organizaciones necesitan enfoques sólidos y proactivos para salvaguardar sus valiosos datos. Gestión de posturas de seguridad de datos (DSPM) es una de las soluciones que han surgido.

DSPM proporciona seguridad centrada en los datos y protege la información confidencial dondequiera que resida, tanto si los datos están almacenados in situ en un único almacén de datos como si están dispersos en varios repositorios o en entornos híbridos y multicloud.

Este completo Guía GPSD explicará los aspectos fundamentales de DSPMCómo funciona, sus principales funciones, ventajas y buenas prácticas. Además, exploraremos cómo encaja en el panorama más amplio de la seguridad en la nube, comparándola con Gestión de posturas de seguridad en la nube (CSPM)y se exponen las consideraciones esenciales para Implantación de DSPM.

¿Qué es la Gestión de Postura de Seguridad de Datos (DSPM)?

El término "DSPM" fue acuñado por Gartner en abril de 2022. Se refiere a un enfoque avanzado diseñado para ayudar a las organizaciones a gestionar y mejorar su postura de seguridad a través de diversas entornos en la nube y almacenes de datos. DSPM identifica y corrige de forma proactiva las vulnerabilidades de seguridad, los errores de configuración y las posibles amenazas a los datos confidenciales.

Este enfoque innovador incluye "Discovery Plus", una fusión de funciones de descubrimiento de datos y gestión de la seguridad.

DSPM ayuda a organizaciones de todos los tamaños a gestionar los riesgos de seguridad de los datos en sus complejos entornos.

La gestión de riesgos es fundamental para la GDS. Los responsables de la seguridad y la gestión de riesgos deben identificar, comprender y remediar eficazmente los riesgos para la seguridad de los datos. A medida que los datos se vuelven cada vez más valiosos y vulnerables, es esencial contar con una estrategia sólida para evaluar y mitigar estos riesgos.

¿Cómo funciona la DSPM?

Los proveedores de DSPM utilizan una combinación de herramientas automatizadas, algoritmos inteligentes y capacidades de supervisión de datos. Estas herramientas exploran y evalúan continuamente su infraestructura de datos para valorar las configuraciones de seguridad, los controles de acceso y los riesgos potenciales. Analizan el movimiento de datos, los patrones de acceso y el comportamiento de los usuarios para proporcionar información que ayude a reforzar su postura general de seguridad.

Este proceso funciona como un escudo dinámico para los activos de datos sensibles de su organización. Combina herramientas automatizadas, algoritmos inteligentes y funciones avanzadas de supervisión de datos.

En esencia, DSPM actúa como un centinela vigilante. Escanea y evalúa su infraestructura de datos con precisión. Lleva a cabo evaluaciones exhaustivas de las configuraciones de seguridad, los controles de acceso y los riesgos potenciales.

Principales funciones de la DSPM

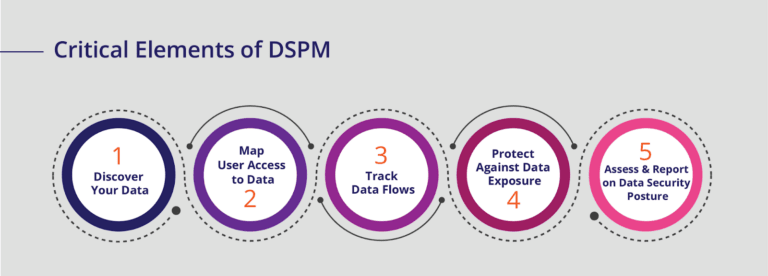

Como líder en seguridad y riesgos, debe buscar una solución DSPM que cumpla ciertos requisitos esenciales. Algunas de esas capacidades críticas de DSPM incluyen:

Encuentre, clasifique y asigne datos confidenciales en todo su entorno:

- Descubra, etiquete e inventarié automáticamente datos no estructurados, estructurados y semiestructurados en todos los entornos.

- Cubre los entornos locales y en la nube en una única vista.

Obtenga una visión de 360° de los datos:

- Descubra todo tipo de datos, conocidos y desconocidos, así como datos ocultos en la nube.

- Identificar los datos duplicados, similares, redundantes, obsoletos y triviales (ROT).

- Detecte datos sensibles y críticos como datos regulados, secretos, propiedad intelectual y datos empresariales.

Identificar los posibles riesgos de acceso y exposición:

- Comprender permisos de acceso a los datos para diferentes usuarios.

- Supervisar el intercambio de datos tanto interna como externamente.

- Utilice inteligencia de acceso reducir los riesgos internos, acelerar confianza ceroy lograr menor privilegio.

Alerta sobre vulnerabilidades de alto riesgo y problemas críticos:

- Active automáticamente alertas en función de los niveles de riesgo y las infracciones de las políticas.

- Detecte riesgos internos y acelere los procesos de investigación.

- Permita a los equipos de seguridad investigar, resolver y realizar un seguimiento eficaz de las alertas de seguridad.

Informe y evalúe fácilmente los riesgos:

- Realizar evaluaciones del riesgo de los datos para comprender la postura de riesgo.

- Proporcione informes granulares y de alto nivel sobre los datos de la joya de la corona con regularidad.

- Supervisar los progresos y las mejoras en la postura de riesgo a lo largo del tiempo.

Actúa:

- Ofrecer orientación para remediar los riesgos identificados.

- Automatizar, guiar y orquestar remediación para datos de alto riesgo.

- Active alertas basadas en la actividad relevante sin causar ruido innecesario.

Estar preparado para la empresa:

- Proporcione seguridad de nivel empresarial y gestión de escaneos.

- Garantizar una interrupción mínima de las operaciones empresariales.

- Ofrecer granular Control de acceso basado en funciones (RBAC) y reducir el alcance de las funciones.

- Apoyar la exploración iterativa y la integración perfecta con la pila tecnológica existente.

Ventajas de la DSPM

La GDS es muy importante en el panorama digital actual. Ofrece varias ventajas inestimables a organizaciones de todos los tamaños. Mejora la postura de seguridad de los datos con protección de datos mejorada y funciones que garantizan la confidencialidad, integridad y disponibilidad de la información crítica.

Utiliza descubrimiento y clasificación de datos en profundidadControles de acceso y supervisión en tiempo real para mitigar los riesgos y las amenazas. prevenir las violaciones de datos y accesos no autorizados. Junto con las capacidades de gestión proactiva de riesgos, la supervisión continua y el análisis, DSPM ayuda a su empresa a identificar posibles vulnerabilidades y brechas de seguridad. Así podrá tomar medidas preventivas para proteger sus datos y asegurarse de que están protegidos antes de que se materialicen las amenazas.

La garantía de cumplimiento es otro ámbito en el que puede ser útil el DSPM. Ayuda a su empresa a navegar por las complejidades de las normas y reglamentos de seguridad de datos para que pueda evitar posibles sanciones y daños a su reputación.

Además, DSPM agiliza las operaciones y reduce los costes mediante la automatización de los procesos de seguridad para liberar recursos valiosos para iniciativas estratégicas.

DSPM: Seguridad centrada en los datos

DSPM reconoce que los datos son el activo más crítico y garantiza su protección en diferentes plataformas y aplicaciones en la nube. Se centra en la protección de los datos en el interior en lugar de solo en el perímetro.

En lugar de confiar únicamente en el enfoque tradicional de "castillo y foso", que podría dejar los datos vulnerables en su interior, la seguridad centrada en los datos coloca una capa protectora alrededor de los datos sensibles, haciéndolos resistentes a posibles ataques.

La adopción de una estrategia de seguridad centrada en los datos permite a su organización pasar de centrarse en la construcción de defensas exteriores más fuertes y fortificadas a implantar controles sólidos y protocolos de acceso seguro a los datos. Solo las personas autorizadas pueden acceder a la información sensible, lo que mitiga el riesgo de filtración de datos y divulgación no autorizada.

Cómo encaja DSPM en el panorama general de la seguridad en la nube

La DSPM complementa otras estrategias de seguridad, como la CSPM. Estos dos enfoques trabajan en sinergia para proporcionar una protección integral.

CSPM supervisa y evalúa la configuración y el cumplimiento de los recursos de la nube para minimizar posibles errores de configuración y vulnerabilidades. Garantiza que los servicios y aplicaciones en la nube se desplieguen en consonancia con las mejores prácticas del sector y las normas de seguridad y conformidad.

Al examinar la infraestructura de la nube desde una perspectiva holística, CSPM reduce el riesgo de brechas de seguridad que podrían derivarse de errores de configuración o controles de acceso inadecuados.

Por otro lado, la DSPM da prioridad a salvaguardar el activo principal de los entornos en nube: los datos. Aborda los retos de la seguridad de los datos en la nube, como la privacidad, los controles de acceso, el cifrado y la gestión del ciclo de vida de los datos.

El enfoque granular de DSPM permite a su organización aplicar políticas de seguridad centradas en los datos, en las que sólo los usuarios autorizados pueden acceder a información confidencial y esos datos permanecen protegidos incluso en caso de intentos de acceso no autorizados.

¿DSPM, CSPM, o ambos?

Aunque tanto la DSPM como la CSPM son esenciales para una sólida seguridad en la nube, las organizaciones necesitan comprender sus requisitos específicos y perfiles de riesgo para determinar la combinación ideal. Si la protección de datos es una prioridad máxima, la integración de la DSPM con las prácticas de CSPM existentes crearía una postura de seguridad completa y eficaz.

La combinación de estos dos enfoques ayuda a su organización a crear un ecosistema de seguridad en la nube cohesionado que fortalece la infraestructura y los datos que aloja.

Esta integración armoniosa no sólo minimiza el riesgo de filtración de datos, sino que también facilita el cumplimiento de las distintas normativas de protección de datos.

Ventajas de la solución DSPM sobre otros enfoques

Protección en tiempo real

DSPM se centra en la protección en tiempo real. Utiliza la supervisión continua y las alertas en tiempo real para ir un paso por delante de las amenazas emergentes. La respuesta instantánea a posibles incidentes de seguridad reduce significativamente la ventana de oportunidad de los atacantes.

DSPM restringe el acceso a los datos sensibles para minimizar el riesgo de violación de datos y limitar los daños potenciales. Este enfoque proactivo de la seguridad garantiza que las amenazas potenciales se detecten y aborden antes de que se conviertan en incidentes de seguridad graves.

Visibilidad holística de los datos

DSPM refuerza la postura de seguridad de los datos de su organización con información detallada sobre el movimiento, los patrones de acceso y el uso de los datos. Esta completa visibilidad de los datos garantiza que no haya puntos ciegos en la seguridad de los datos. Sabrá dónde residen los datos confidenciales, quién tiene acceso a ellos y cómo se utilizan. Este nivel de visibilidad permite a su equipo de seguridad identificar posibles brechas de seguridad y tomar medidas proactivas para proteger los activos de datos de forma eficaz.

Con este panorama completo, su organización puede implantar controles de seguridad específicos y garantizar que los datos están adecuadamente protegidos en toda la infraestructura.

Corrección automatizada

Las capacidades de corrección automatizada de DSPM lo diferencian de los enfoques de seguridad tradicionales. Agilizan los procesos de seguridad y reducen la posibilidad de errores humanos. Cuando se detectan incidentes de seguridad, DSPM puede activar automáticamente acciones predefinidas o pasos de corrección. Esto ahorra tiempo y esfuerzo a los equipos de seguridad y garantiza respuestas rápidas y coherentes a los incidentes de seguridad.

Retos de la implantación de la gestión de la seguridad de los datos

Aunque la GDS ofrece una sólida seguridad de los datos, también conlleva retos de implantación que las organizaciones deben abordar para aprovechar plenamente sus ventajas potenciales:

Complejidad de los datos

Las organizaciones a menudo manejan datos en todos los entornos, como diversas plataformas en la nube y sistemas locales. Gestionar y proteger esta ingente cantidad de datos puede resultar complejo y difícil.

La solución DSPM adecuada Debe ser capaz de gestionar diversos tipos, formatos y ubicaciones de datos, garantizando al mismo tiempo políticas de seguridad consistentes en todo el entorno de datos. La clasificación, el mapeo y el descubrimiento de datos se convierten en componentes esenciales para optimizar la gestión de datos y las iniciativas de seguridad.

Integración con los sistemas existentes

La integración de DSPM puede resultar difícil para las organizaciones con sistemas de seguridad heredados. Necesita una interoperabilidad perfecta entre DSPM y las soluciones de seguridad existentes para conseguir un ecosistema de seguridad unificado y cohesionado.

Esta integración puede requerir una cuidadosa planificación, pruebas y ajustes para garantizar que las medidas de seguridad de los datos no se vean alteradas durante el proceso de implantación. También debe considerar cómo interactuará DSPM con sus procesos actuales de respuesta a incidentes de seguridad para facilitar una transición sin problemas.

Adopción de usuarios

El éxito de cualquier iniciativa de seguridad depende de la aceptación y el cumplimiento por parte de los usuarios. Animar a los usuarios a adoptar las mejores prácticas de seguridad de datos y a adherirse a las políticas de DSPM puede ser un reto importante. Los empleados pueden percibir las medidas de seguridad de datos como engorrosas y que obstaculizan la productividad, lo que provoca una posible resistencia al cambio.

Para superar este reto, debería invertir en programas de educación y formación de los usuarios para concienciarlos sobre la importancia de la seguridad de los datos. También podrías utilizar incentivos, recompensas y estrategias de gamificación que motiven a los empleados a seguir las mejores prácticas y adoptar de buen grado las políticas de GDS.

Buenas prácticas en materia de DSPM

Para maximizar los beneficios del enfoque de seguridad centrado en los datos, las organizaciones deben adoptar las siguientes mejores prácticas:

Definir políticas de seguridad claras

Desarrolle y aplique políticas de seguridad de datos claras y completas para lograr una estrategia de seguridad centrada en los datos. Su organización debe definir directrices precisas sobre clasificación de datos, controles de acceso, cifrado y tratamiento de datos.

Estas políticas deben alinearse con los objetivos generales de seguridad y cumplir la normativa sectorial y la legislación sobre protección de datos pertinentes. El establecimiento de políticas de seguridad bien definidas permite crear un marco coherente y unificado para salvaguardar los datos sensibles a lo largo de todo su ciclo de vida.

Evaluaciones periódicas

Las evaluaciones y auditorías de seguridad periódicas ayudan a detectar posibles vulnerabilidades, puntos débiles y lagunas en la seguridad de los datos.

Estas evaluaciones deben abarcar tanto las evaluaciones técnicas de las herramientas y procesos de seguridad como las evaluaciones de la adhesión de los empleados a las políticas de seguridad.

Formación de los empleados

Los empleados desempeñan un papel fundamental en la seguridad de los datos, y su concienciación y adhesión a las mejores prácticas son vitales para el éxito del enfoque de seguridad centrado en los datos.

Eduque a los empleados sobre la importancia de la seguridad de los datos y su papel en la protección de la información sensible con programas de formación y concienciación continuas. Las sesiones de formación pueden abarcar temas como los procedimientos de manipulación de datos, el reconocimiento de intentos de phishing, la comprensión de la importancia de la clasificación de datos y el uso adecuado de las herramientas de seguridad de datos.

Fomentar la responsabilidad y la implicación

La seguridad de los datos es una responsabilidad colectiva que implica a todos los miembros de la organización. Fomente una cultura de responsabilidad y apropiación de la seguridad de los datos, en la que cada persona comprenda su papel en la protección de la información sensible.

Los directivos y líderes deben adherirse a las políticas de seguridad para dar ejemplo y promover una mentalidad de seguridad sólida en sus equipos. También deben fomentar una comunicación abierta sobre los problemas de seguridad, para que los empleados se sientan cómodos informando de incidentes de seguridad o riesgos potenciales.

DSPM y supervisión dinámica

La supervisión dinámica observa y analiza continuamente las actividades relacionadas con los datos, los patrones de acceso y los eventos de seguridad a medida que se producen. Este análisis en tiempo real permite a su organización detectar y responder rápidamente a los incidentes de seguridad para evitar posibles violaciones de datos e intentos de acceso no autorizados.

Esta supervisión proporciona una visión completa del entorno de seguridad de sus datos mediante el control de los movimientos de datos, los permisos de acceso y los patrones de uso. Le permite adaptarse a la rápida evolución de los entornos de datos y a las amenazas emergentes, así como anticiparse a los posibles riesgos y proteger los datos con eficacia.

Casos de uso de DSPM

- Detección de amenazas internas: DSPM desempeña un papel crucial en la detección y mitigación de amenazas internas dentro de una organización. Los usuarios internos con acceso legítimo a los datos pueden plantear riesgos significativos si, de forma intencionada o accidental, manejan mal los datos o intentan acceder a ellos sin autorización. Al supervisar continuamente el acceso y el uso de los datos, DSPM puede detectar y prevenir rápidamente el acceso no autorizado, la filtración de datos o las posibles amenazas internas.

- Prevención de la pérdida de datos: Las fugas de datos pueden deberse a diversos factores, como errores humanos, desconfiguraciones del sistema o actividades malintencionadas. Las soluciones DSPM están diseñadas para evitar las fugas de datos accidentales o intencionadas mediante el establecimiento de sólidas políticas y controles de acceso. Estas políticas pueden restringir la transferencia o el intercambio de información sensible fuera del entorno seguro de la organización. DSPM también emplea mecanismos de encriptación y clasificación de datos para garantizar que los datos sensibles permanezcan protegidos en todo momento, reduciendo el riesgo de pérdida de datos.

- Seguridad de la migración a la nube: A medida que más organizaciones adoptan la computación en nube, la seguridad de los datos durante los procesos de migración adquiere mayor importancia. Las soluciones DSPM evalúan la postura de seguridad del entorno de la nube, verifican el cumplimiento de las normativas pertinentes y supervisan las transferencias de datos para evitar accesos o exposiciones no autorizados. También facilitan la migración segura de datos cifrando adecuadamente la información sensible para protegerla durante todo el proceso de migración.

Primeros pasos con BigID

BigID es el líder en Gestión de Postura de Seguridad de Datos (DSPM), reconocido por CB Insights por su enfoque innovador de la seguridad de los datos. Es pionera en seguridad nativa de la nube para entornos de nubes múltiples e híbridas, ofreciendo un solución integral que da prioridad a los datos para su visibilidad y control.

Tras años de I+D y colaboración con los clientes, la plataforma de BigID impulsa a la perfección la seguridad desde el punto de vista del riesgo de los datos.

Entre las principales características que diferencian al DSPM de BigID se incluyen cobertura de datos en entornos en nube y localesGestión precisa del riesgo con ML patentado y ajuste personalizable, remediación adaptada a sus preferencias, y una seguridad de los datos escalable que implique a las personas adecuadas en toda la empresa.

Para empezar a fortificar los datos más importantes de su organización y aprovechar el poder de DSPM-. Obtenga una demostración 1:1 con BigID hoy mismo.