IA generativa (GenAI) Está ganando popularidad rápidamente, pero su eficacia puede verse afectada por limitaciones en sus datos de entrenamiento. Esto incluye la falta de información específica, contexto relevante y conocimientos desactualizados. Además, Modelos GenAI A veces puede generar resultados inexactos o engañosos, conocidos como alucinaciones.

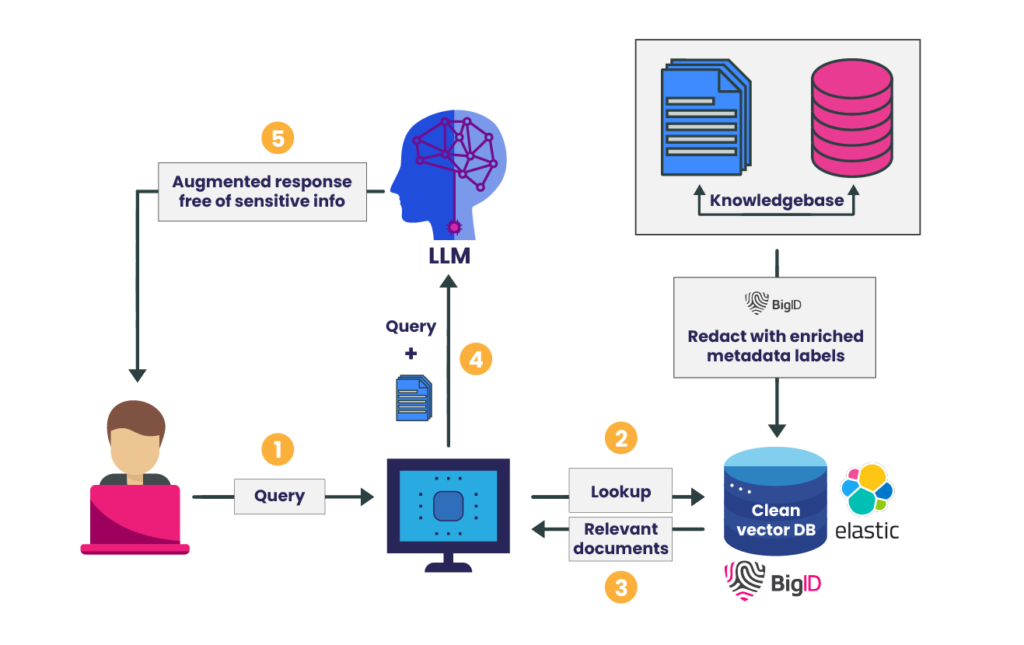

La Generación Aumentada por Recuperación (RAG) ofrece una solución convincente para abordar estos desafíos. RAG aprovecha las bases de datos vectoriales (DB vectoriales) para proporcionar a los modelos GenAI acceso a una base de conocimiento más amplia y relevante. Sin embargo, las DB vectoriales en sí mismas introducen nuevas consideraciones y riesgos. Dado que las aplicaciones RAG buscan revolucionar la experiencia de clientes y empleados, las bases de datos vectoriales almacenarán metadatos sensibles, sesgados o restringidos, incluyendo información confidencial. Las organizaciones necesitan estrategias robustas para identificar y gestionar estos datos sensibles dentro de sus DB vectoriales. La limpieza y el etiquetado adecuados de los datos son esenciales para maximizar el valor de RAG y minimizar el riesgo de exposición no autorizada de datos. Además, implementar medidas de seguridad contra datos redundantes es crucial para mantener la eficiencia de la base de datos.

Base de datos vectorial BigID y Elasticsearch para recuperación segura y generación aumentada (RAG)

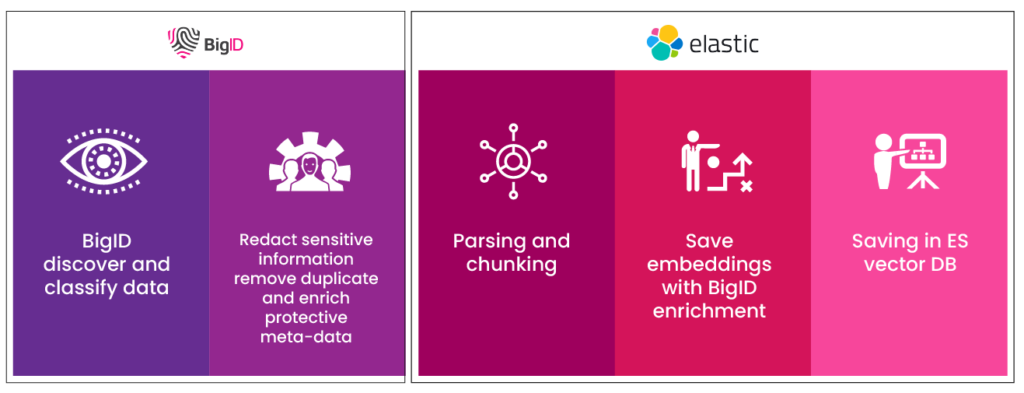

Al combinar la seguridad y privacidad de datos líderes en la industria de BigID con las capacidades integrales de búsqueda empresarial de Elastic y su base de datos vectorial Elasticsearch, las organizaciones pueden crear aplicaciones RAG seguras y confiables, respaldando el uso efectivo de la IA generativa.

Así es como cada solución contribuye a una arquitectura RAG sólida y segura:

Base de datos vectorial de Elasticsearch

La plataforma de inteligencia artificial Elastic Search desempeña un papel fundamental en la arquitectura RAG.

- Base de datos de vectores: Con la base de datos vectorial Elasticsearch, los desarrolladores pueden implementar la búsqueda vectorial y la búsqueda semántica, incluidos los k vecinos más cercanos (kNN) y búsqueda de vecino más cercano aproximado (ANN), con gestión flexible de modelos multinube proporcionada para los más populares PNL modelos y un abierto API de inferenciaElastic proporciona ELSEREl modelo fuera de dominio de Elastic y el acceso a reclasificación Modelos para mejorar los resultados de búsqueda. Elasticsearch también se integra a la perfección con productos clave del ecosistema de terceros, como Adherirse, LangChainy Índice de llamasElasticsearch se puede autogestionar o implementar con Nube elástica.

- Análisis, fragmentación e incrustaciones vectoriales: Elasticsearch destaca en el análisis y fragmentación de datos en segmentos manejables dentro de un solo documento para diversas estrategias de fragmentación, preparándolos para una recuperación y un análisis eficientes. Puede obtener más información en este blog sobre fragmentación mediante canales de ingesta.

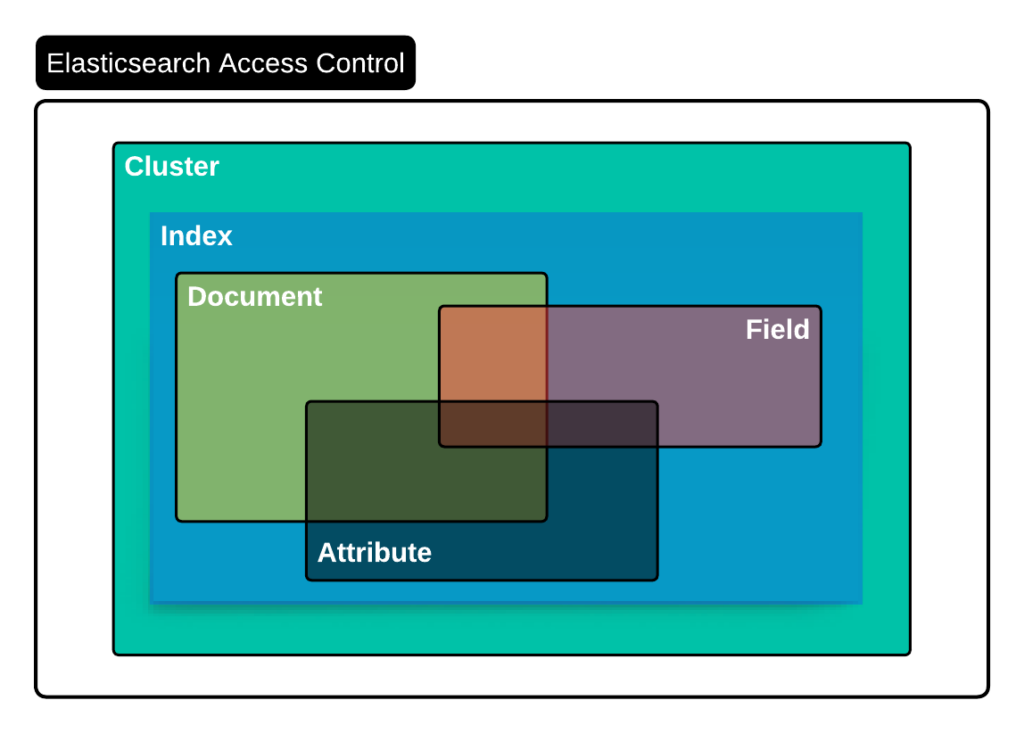

- Seguro por defecto: Elasticsearch proporciona políticas de control de acceso granulares y escalonadas para proteger los datos. Elasticsearch se integra con proveedores de autenticación estándar del sector empresarial, como LDAP, SAML, etc. Puede obtener más información sobre las funciones de seguridad de Elasticsearch en el contexto de RAG en RBAC y RAG – Mejores amigos

Seguridad centrada en los datos y consciente del riesgo de BigID

Si bien las VectorDB ofrecen almacenamiento seguro, los datos que contienen pueden ser sensibles, estar sesgados o restringidos. Aquí es donde entran en juego las capacidades de seguridad y gobernanza de datos líderes en la industria de BigID:

- Descubrimiento y clasificación de datos: Identifique información confidencial en diversas fuentes de conocimiento aprovechando las capacidades de descubrimiento y clasificación basadas en IA y aprendizaje automático. Identifique todo tipo de datos confidenciales, como información personal identificable (PII), información médica protegida (PHI), información de seguridad de datos (PCI), secretos comerciales, propiedad intelectual (PI) y más.

- Redacción de datos sensibles: Redactar información confidencial dentro de VectorDBs, mitigando el riesgo de exposición durante el entrenamiento y recuperación de LLM.

- Control de acceso a datos y etiquetas de confidencialidad: Facilitar la creación de metadatos en vectores de datos, especificando usuarios y grupos autorizados con niveles de acceso adecuados. Además, de forma completa y precisa. aplicar etiquetas de sensibilidad (Restringido, Uso interno, Confidencial, Público) a los vectores de datos, garantizando que los usuarios solo accedan a la información autorizada.

- Indicadores de frescura de datos: Incruste metadatos dentro de los vectores para realizar un seguimiento obsolescencia de los datos (última actualización, acceso y creación). Esto permite que las aplicaciones RAG prioricen la recuperación de la información más actualizada.

- Detección y eliminación de duplicados: Identifique y elimine documentos duplicados antes de la vectorización, evitando la recuperación de información redundante y mejorando la eficiencia general del sistema.

El contexto y los conocimientos de los datos de BigID junto con la experiencia en búsqueda y análisis de Elastic liberan todo el potencial de las aplicaciones RAG seguras:

- Implemente aplicaciones RAG seguras más rápido: Reduzca el tiempo que lleva implementar aplicaciones RAG en producción con confianza.

- Aumentar la adopción por parte de los usuarios: Entregue aplicaciones RAG limpias de datos confidenciales e información irrelevante, fomentando una mayor adopción y confianza por parte de los usuarios.

- Minimizar el riesgo de exposición de datos: Mitigue los riesgos asociados con la vinculación de datos confidenciales dentro de la arquitectura RAG.

- Mejorar la recuperación y relevancia de los datos: Las aplicaciones RAG pueden recuperar datos según los permisos de acceso del usuario y priorizar los datos nuevos, minimizando los riesgos de fuga de datos y entregando los resultados más relevantes y valiosos a los usuarios finales.

BigID y Elastic ofrecen un potente conjunto de herramientas que minimiza los riesgos de seguridad y maximiza el potencial de las aplicaciones RAG. Descubra información oculta e impulse la innovación con confianza. ¿Quiere saber más? Configurar un 1:1 ¡con uno de nuestros expertos en seguridad de IA de BigID hoy mismo!