Amenazas internas Se han convertido en uno de los problemas más urgentes al abordar la estrategia y los riesgos de seguridad en todas las industrias en los últimos dos años. En esencia, una amenaza interna es un riesgo centrado en el ser humano que puede causar daños a la reputación o a las finanzas de la organización.

Abordar las amenazas internas ha sido un desafío para la mayoría de las organizaciones debido a la complejidad de las herramientas de seguridad, la eliminación de factores de riesgo humano, las brechas de procedimiento y la comprensión de cómo desarrollar un programa de este tipo. Algunas de las brechas más importantes al iniciar un programa contra amenazas internas son el contexto de los datos existentes y la comprensión de su exposición.

Hay una multitud de herramientas de seguridad que tienen características que pueden cumplir subsecciones de un programa de amenazas internas, pero hay una brecha constante que los equipos de seguridad siempre encuentran: el contexto.

Contextualizar los datos

Capacidades de descubrimiento y clasificación de datos de BigID Permite a las organizaciones comenzar a contextualizar sus datos de inmediato. Dado que hay momentos durante una investigación de amenazas internas en los que los analistas no comprenden qué datos se compartieron, BigID puede aliviar esta carga y enriquecer rápidamente su investigación para determinar si correos electrónicos, números de la seguridad social, datos médicos o incluso contraseñas se compartieron fuera de la organización. Esto elimina la ambigüedad sobre qué datos se transmitieron a... fiesta no autorizada lo cual podría causar daños futuros a la organización.

Incluso con capacidades de descubrimiento y clasificación de datos, podemos hacer más etiquetado automático de los datos confidenciales descubiertosEsto ayuda a diferenciar qué datos se consideran sus "joyas de la corona" y cuáles no. Al autoetiquetar, se enriquecen las herramientas de seguridad adicionales ya implementadas, como las funciones de seguridad de SharePoint o Google Workspace, para alertar con mayor precisión. Como resultado, se pueden mitigar algunos de los riesgos humanos asociados con las técnicas de amenazas internas. Veamos cómo se puede lograr esto.

Etiquetado con BigID

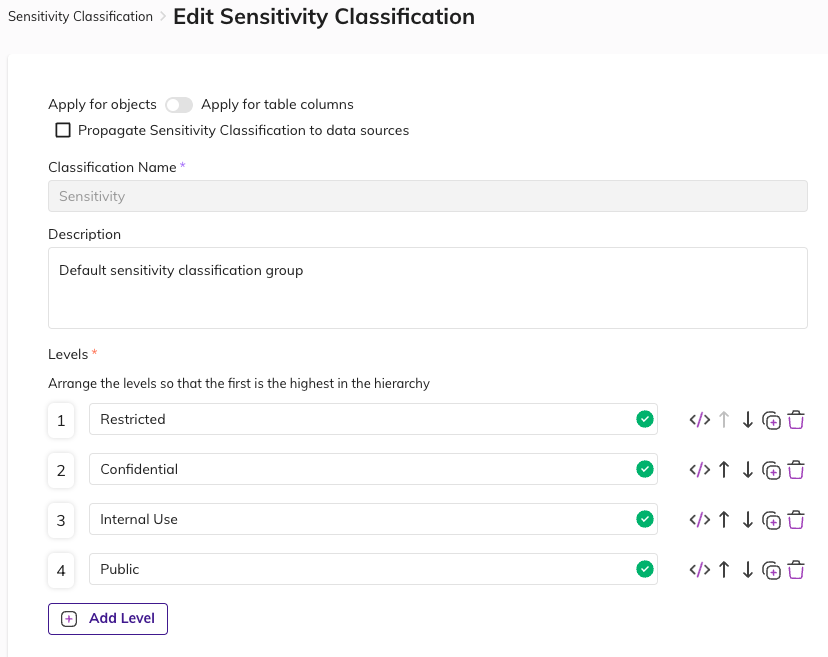

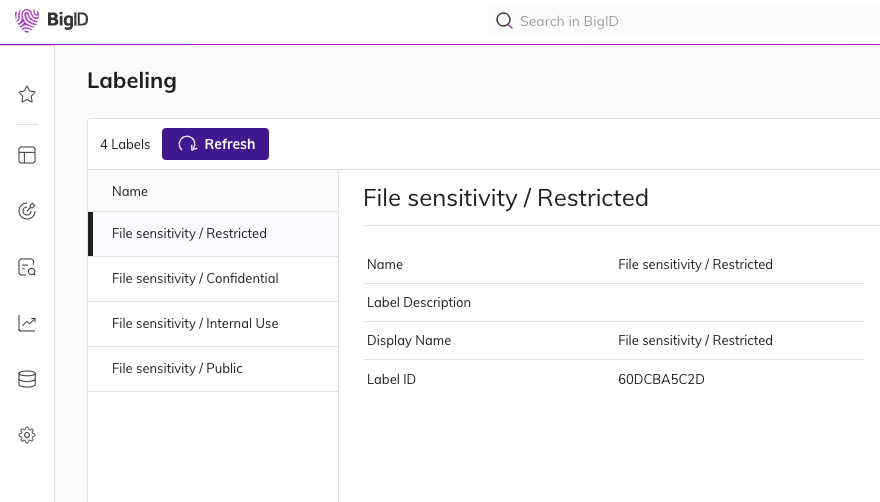

En la plataforma BigID, hay algunos pasos iniciales a seguir para: Etiquete automáticamente y con éxito su información confidencial. En Administración de Datos > Clasificación de Sensibilidad, puede alinear los estándares internos de clasificación de datos para que se reflejen no solo en la plataforma BigID, sino también en SharePoint y Google Workspace. Cada organización tiene definiciones únicas sobre cómo desea clasificar sus datos sensibles.

Para promover hallazgos más precisos durante una investigación de amenazas internas, es necesario etiquetar esta información con antelación. Después de alinear... clasificaciones de sensibilidadEl siguiente paso es aprovechar la aplicación de etiquetado de archivos. En ella, los usuarios pueden configurarla con las funciones de etiquetado de GDrive o MIP.

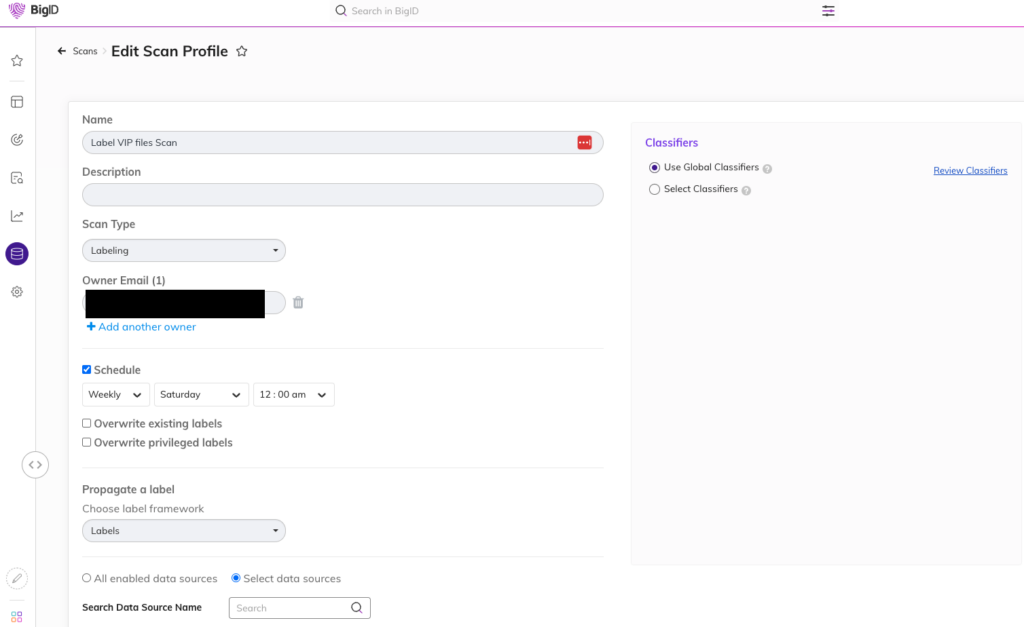

El perfil de escaneo es lo que se debe configurar para que la aplicación de etiquetado aplique las etiquetas de clasificación al objeto. A medida que BigID realiza escaneos en las fuentes de datos, asignará la etiqueta de sensibilidad definida según la consulta a la que desee asignar dichas etiquetas.

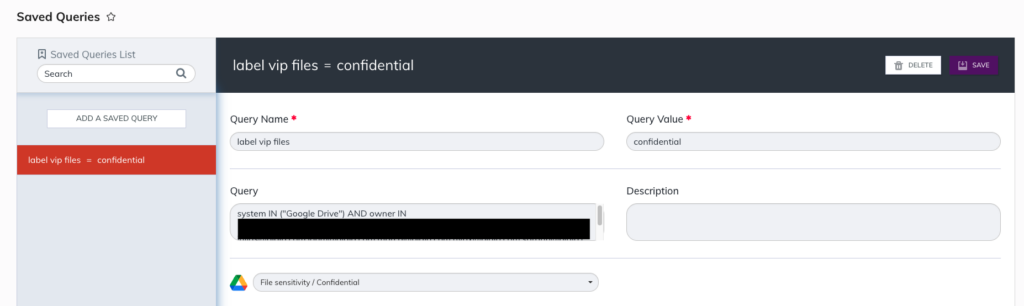

Por ejemplo, si desea asegurarse de que cada archivo creado por el personal electrónico tenga la etiqueta "Confidencial". En las consultas guardadas, el usuario llamará explícitamente a cada miembro del personal electrónico y ejecutará la acción de escaneo y etiquetado. En este punto, todos sus datos confidenciales se etiquetarán con la clasificación de confidencialidad definida, la cual se reflejará tanto en el catálogo de BigID como en la herramienta de colaboración nativa.

El etiquetado automático basado en la clasificación de datos es un objetivo al que la DLP nunca podría llegar. Dado que las soluciones DLP activan eventos basados en infracciones de políticas, la mayoría de las veces es necesario confirmar si los datos son realmente PII, PHI, PCI, etc., lo que implica una pérdida de tiempo mayor.

Además, la DLP solo opera en el endpoint, lo cual ya es demasiado tarde, o se integra con una solución CASB donde las clasificaciones no son tan robustas como las de BigID. Poder integrar BigID en un programa contra amenazas internas es solo una ventaja para optimizar las capacidades técnicas necesarias para un programa exitoso contra amenazas internas.

Entendiendo el acceso

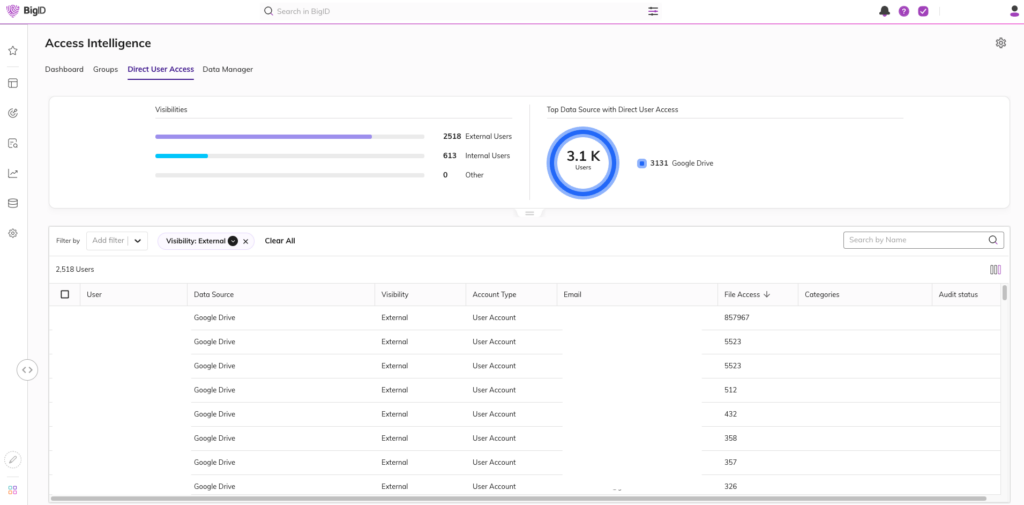

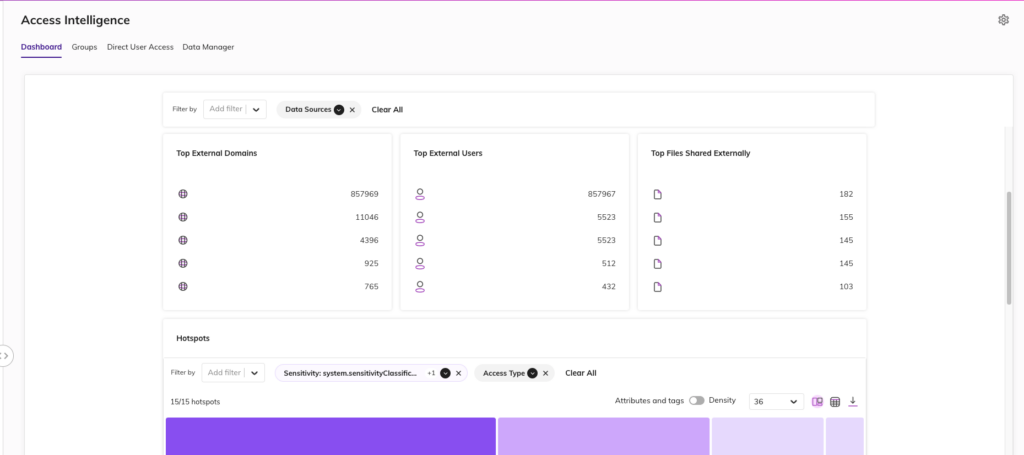

Hoy en día, la mayoría de las organizaciones no cuentan con una forma clara de representar quién tiene acceso a ciertos archivos o soluciones de almacenamiento en la nube. Esto es fundamental para comprender los riesgos ya existentes en sus entornos y así mitigar eficazmente la exposición no deseada. Afortunadamente, BigID cuenta con esta capacidad a través de nuestra Aplicación Access Intelligence.

En esencia, lo que hace que esta aplicación sea tan importante para un programa de amenazas internas es que puede ver quién más tiene acceso a su información fuera de su dominio.

A medida que las organizaciones desarrollan su programa contra amenazas internas, existe un período en el que se revisan los registros de auditoría a través de los registros de la plataforma de colaboración para ver quién compartió documentos fuera de la organización. Desafortunadamente, este método es puntual y corre el riesgo de perder esos registros, dependiendo de los períodos de retención de registros, o incluso del volumen de registros.

Con la aplicación Access Intelligence, los analistas tendrán otro punto de datos al que referirse para saber quién comparte información confidencial fuera de su organización que podría convertirlos en una potencial amenaza interna.

Disponer de esta información fácilmente es fundamental para un equipo de seguridad. Esto, junto con el contexto de los datos en cuestión, agiliza el proceso de investigación para comprender mejor si alguien representa una amenaza interna. Esto permite al equipo de seguridad actuar y revocar el acceso, capacitar a los empleados y reducir el riesgo general de los datos.

Combinado con DSPM

Estas dos características clave junto con nuestro buque insignia DSPM Los productos son imprescindibles para cualquier organización que busque optimizar su programa contra amenazas internas. No existe una herramienta o solución mágica que cubra todos los riesgos de amenazas internas. Estas amenazas son un riesgo centrado en el ser humano y múltiples variables influyen en ello. Sin embargo, BigID puede ayudar a cerrar esas brechas en programas contra amenazas internas, tanto nuevos como existentes. Plataforma DSPM de BigID Está aquí para llenar esos vacíos para proporcionar más contexto en las investigaciones, comprender su exposición existente y armonizar con las herramientas existentes.

Para obtener más información sobre cómo BigID puede ayudar a su organización a minimizar las amenazas internas: consiga hoy mismo una demostración 1:1 con nuestros expertos.