Diariamente, as equipes de segurança enfrentam uma batalha cada vez mais intensa contra violações e ransomware alimentado por credenciais comprometidas. Senhas e segredos Espalhadas por ambientes de nuvem, repositórios de código, canais do Slack e ferramentas de colaboração, essas senhas expõem as organizações a riscos que elas nem sequer preveem. A dura realidade? Muitas dessas senhas não são apenas fracas — elas já foram roubadas.

O crescente desafio: segredos por toda parte, segurança em lugar nenhum.

As empresas de hoje geram e compartilham segredos em uma velocidade sem precedentes. Desenvolvedores incorporam chaves de API diretamente no código dos aplicativos, administradores reutilizam senhas em sistemas críticos e usuários corporativos compartilham credenciais inadvertidamente por meio de plataformas de mensagens ou planilhas. De acordo com o Relatório de Investigações de Violação de Dados da Verizon, Credenciais comprometidas estão envolvidas em mais de 801 mil violações de segurança. Mesmo assim, as organizações continuam subestimando os riscos representados por senhas e segredos que estão à vista de todos.

O Risco Oculto: Credenciais Já Comprometidas

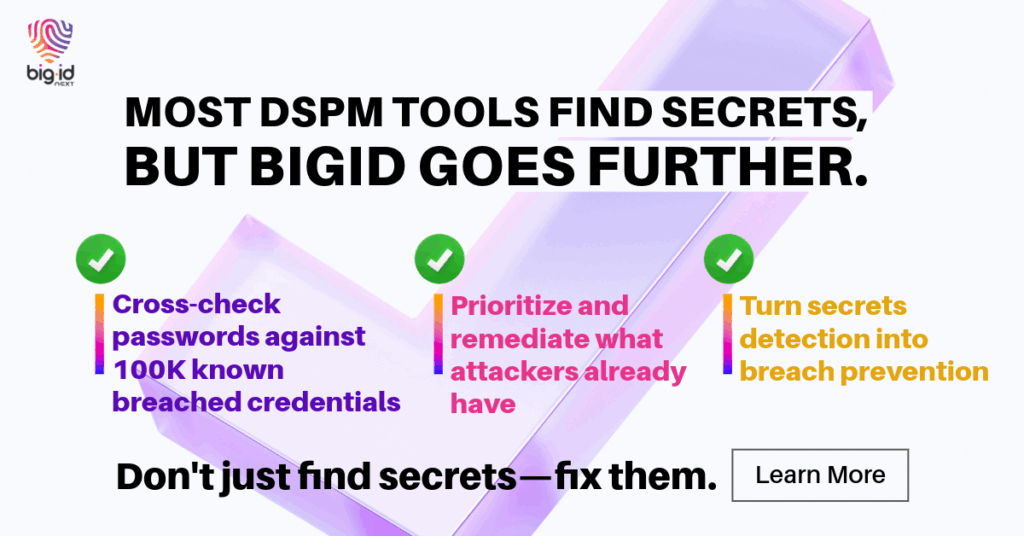

Maioria Soluções DSPM Podem identificar a existência de segredos, mas não conseguem determinar se essas credenciais já foram vazadas. Organizações que utilizam senhas expostas em violações anteriores estão, sem saber, deixando suas portas digitais escancaradas. Os invasores exploram essas credenciais negligenciadas, o que frequentemente leva a violações catastróficas e ataques de ransomware.

Por que as soluções atuais de DSPM não são suficientes?

As ferramentas tradicionais de DSPM baseiam-se principalmente em técnicas básicas de reconhecimento de padrões e varredura estática. Elas:

- Falta contexto do mundo real ao não identificar senhas já conhecidas pelos atacantes.

- Falta de priorização eficaz, inundando as equipes de segurança com alertas sem orientações claras sobre o que corrigir primeiro.

- Não fornece informações sobre a reutilização de credenciais. ou risco persistente em diversos ambientes.

Como resultado, essas ferramentas oferecem apenas visibilidade parcial, deixando as equipes de segurança em uma postura reativa em vez de proativa.

BigID para Inteligência de Credenciais Roubadas

BigID é o primeiro e único Plataforma DSPM que integra informações sobre senhas já comprometidas em sua capacidade de escaneamento de segredos. Ao comparar os segredos descobertos com as 100.000 senhas mais comumente vazadas, o BigID identifica com precisão quais credenciais representam risco imediato.

Com o BigID, as equipes de segurança podem:

- Identificar senhas vazadas conhecidas: Identifique rapidamente senhas já expostas em mercados da dark web.

- Priorize as ameaças reais: Destacar automaticamente as credenciais que os atacantes têm maior probabilidade de explorar.

- Descubra segredos em todos os ambientes: Analisar de forma abrangente repositórios de códigos QR, armazenamento em nuvem, aplicativos de bate-papo e sistemas locais.

- Remediar de forma eficiente: Tome medidas imediatas com fluxos de trabalho automatizados de correção, como exclusão, mascaramento, criptografia e rotação de senhas.

Resultados: Redução de riscos, aceleração da resposta

Utilizando a tecnologia exclusiva do BigID inteligência de credenciais roubadas, As organizações alcançam benefícios de segurança claros e mensuráveis:

- Superfície de ataque significativamente reduzida: Ao eliminar credenciais conhecidas por invasores, as empresas reduzem drasticamente a probabilidade de violações de segurança e ataques de ransomware.

- Remediação rápida e bem fundamentada: As equipes de segurança economizam tempo crucial ao se concentrarem primeiro nas credenciais de maior risco.

- Melhoria na postura de conformidade: A gestão proativa de segredos alinha-se perfeitamente com as estruturas de segurança e os padrões regulamentares.

- Maior eficiência operacional: Fluxos de trabalho automatizados agilizam a resposta de segurança, liberando as equipes para iniciativas estratégicas em vez de apagar incêndios.

Assuma o controle: vá além da detecção e adote uma proteção proativa.

A ameaça de senhas roubadas já está à sua porta. O BigID não apenas ajuda você a visualizar seus segredos, como também ajuda a saber quais deles os invasores já possuem. Antecipe-se às violações de segurança entendendo o verdadeiro risco que seus segredos representam e agindo proativamente para combatê-los.

Pronto para descobrir o que já está comprometido? Agende hoje mesmo uma reunião individual com um de nossos especialistas em segurança de dados!