Seguridad por diseño: el plan para sistemas digitales resilientes

Más allá de la mentalidad de la lista de verificación SbD

Las amenazas de ciberseguridad evolucionan más rápido que nunca; sin embargo, muchas organizaciones aún tratan la seguridad como algo secundario, algo que hay que cumplir una vez que el software ya está desarrollado. La Seguridad por Diseño (SbD) revoluciona este modelo reactivo. En lugar de corregir vulnerabilidades tras el lanzamiento, SbD integra los principios de seguridad en la base misma de los productos y servicios digitales.

Pero ¿qué implica este enfoque? ¿Cómo pueden las organizaciones integrar la seguridad eficazmente sin frenar la innovación? ¿Y dónde encaja la IA en este panorama en constante evolución? Analicémoslo.

¿Qué es la seguridad por diseño?

La Seguridad por Diseño (SbD) es un enfoque proactivo de la ciberseguridad que garantiza que las consideraciones de seguridad se integren en cada etapa del ciclo de vida del desarrollo de software (SDLC). En lugar de implementar controles de seguridad posteriormente, SbD integra medidas de protección desde cero.

Principios clave de la seguridad por diseño:

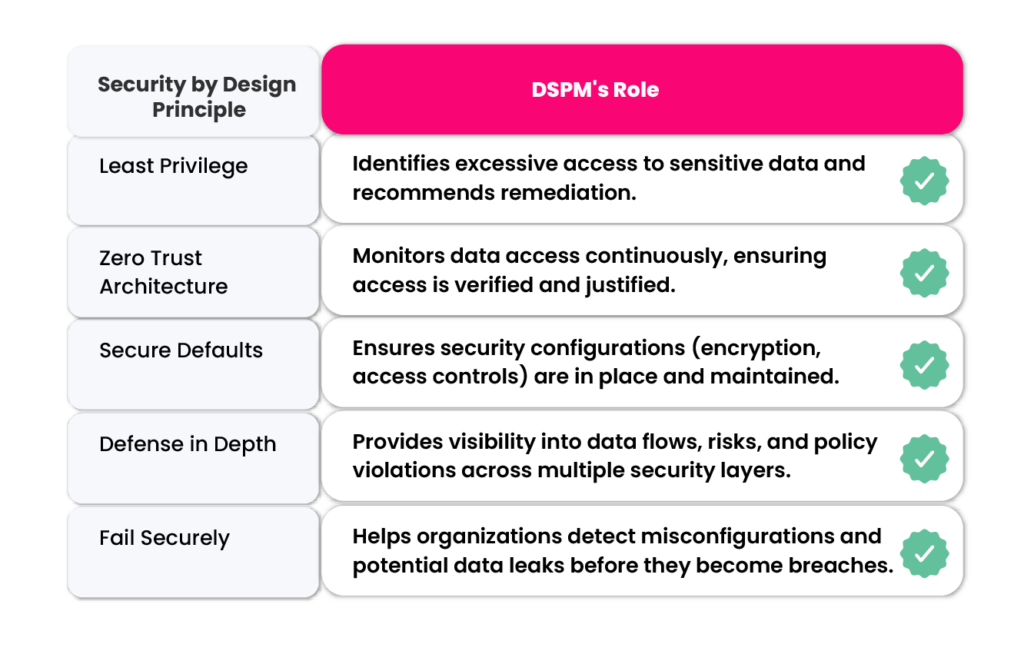

- Mínimo privilegio: Conceder sólo el acceso mínimo necesario.

- Defensa en profundidad: Controles de seguridad en capas múltiples para redundancia.

- Fallar de forma segura: Asegúrese de que los sistemas gestionen las fallas de forma segura.

- Arquitectura de confianza cero: Suponga que ningún usuario o dispositivo es inherentemente confiable.

- Valores predeterminados seguros: Priorice las configuraciones que respetan la seguridad desde el primer momento.

Por qué la seguridad por diseño importa más que nunca

1. El creciente coste de las fallas de seguridad

Un estudio realizado por IBM Se descubrió que el costo promedio de una filtración de datos en 2024 fue de $4.88 millones. Cuanto antes se detecten las fallas de seguridad, más económico será solucionarlas. Integrar la seguridad desde el principio reduce significativamente estos riesgos.

2. Presiones regulatorias y de cumplimiento

Con regulaciones como GDPR, CCPAy NIST 800-53Las organizaciones deben demostrar su compromiso con las mejores prácticas de seguridad. SbD garantiza que el cumplimiento no sea un problema de última hora.

3. Confianza y ventaja competitiva

Los clientes están cada vez más preocupados por la seguridad de sus datos. Las empresas que priorizan la seguridad de datos se distinguen como marcas confiables, lo que puede generar una mayor retención de clientes y crecimiento empresarial.

Cómo alcanzar el éxito con la seguridad por diseño

1. Adoptar un ciclo de vida de desarrollo seguro (SDLC)

La seguridad debe estar presente en cada fase del desarrollo:

- Recopilación de requisitos: Identifique las necesidades de seguridad de manera temprana.

- Fase de diseño: Incorporar modelos de amenazas.

- Codificación: Implementar prácticas de codificación segura.

- Pruebas: Utilice análisis de seguridad automatizados y pruebas de penetración.

- Despliegue: Monitorear y responder a amenazas en tiempo real.

2. Aprovechar los marcos de seguridad

Existen varios marcos que guían a las organizaciones en la implementación eficaz del SbD:

- Marco de ciberseguridad del NIST (CSF): Proporciona un enfoque estructurado para gestionar los riesgos de ciberseguridad.

- Modelo de madurez de garantía de software (SAMM) de OWASP: Ayuda a los desarrolladores a evaluar y mejorar las prácticas de seguridad.

- ISO/IEC 27001: Establece un estándar global para la gestión de la seguridad de la información.

3. Integrar la cultura de seguridad en todos los equipos

La seguridad no es solo un problema de TI. Desarrolladores, diseñadores, gerentes de producto y ejecutivos deben comprender e integrar la seguridad en sus flujos de trabajo.

El papel de DSP y DSPM en la seguridad por diseño

1. DSP y DSPM: Fortalecimiento de la seguridad mediante el diseño

La DSP (Postura de Seguridad de Datos) se refiere al estado general de seguridad de los datos de una organización en entornos de nube, locales e híbridos. La DSPM (Gestión de la Postura de Seguridad de Datos) proporciona monitoreo, clasificación y evaluación de riesgos continuos para implementar las mejores prácticas de seguridad durante todo el ciclo de vida de los datos.

2. Dónde DSPM mejora la seguridad mediante el diseño

3. DSPM en acción: un caso de uso de seguridad por diseño

Imagine una empresa SaaS que gestiona datos financieros de sus clientes:

- Sin DSPM: Los datos confidenciales podrían almacenarse en la nube sin el cifrado adecuado, con acceso excesivo de usuarios o permisos débiles, lo que viola los principios de seguridad por diseño.

- Con DSPM: El sistema detecta automáticamente depósitos S3 mal configurados, marca los permisos excesivos y garantiza que se apliquen las políticas de cifrado.

4. Medición del éxito: Métricas DSPM en Seguridad por Diseño

Para saber si su enfoque de seguridad por diseño está funcionando, utilice DSPM para realizar un seguimiento de lo siguiente:

- Puntuación de riesgo de datos: ¿Qué tan expuestos están sus datos confidenciales?

- Violaciones del control de acceso: ¿Los permisos siguen el criterio del menor privilegio?

- Movimiento de datos y datos ocultos: ¿Se crean copias de datos confidenciales al margen de las políticas de seguridad?

- Preparación para el cumplimiento: ¿Su postura de datos se alinea con GDPR, CCPA¿O estándares NIST?

Los obstáculos en la implementación de la seguridad por diseño (y cómo superarlos)

1. Complejidad percibida y costo

- Desafío: Muchos equipos consideran que SbD es demasiado complicado o costoso.

- Solución: Comience con medidas de seguridad de alto impacto y utilice la automatización para optimizar las pruebas de seguridad.

2. Resistencia del desarrollador

- Desafío: Los desarrolladores pueden sentir que la seguridad frena la innovación.

- Solución: Brindar capacitación en seguridad, integrar la seguridad sin problemas en las herramientas de desarrollo y recompensar las prácticas de codificación seguras.

3. Equilibrio entre seguridad y experiencia del usuario

- Desafío: Las medidas de seguridad demasiado estrictas pueden frustrar a los usuarios.

- Solución: Implemente medidas de seguridad adaptativas, como la autenticación basada en riesgos, que se ajusten según el comportamiento del usuario.

Dónde la IA ayuda (y perjudica) a la seguridad por diseño

La IA como aliada de la seguridad

- Detección y respuesta ante amenazas: Las herramientas de seguridad impulsadas por IA analizan conjuntos de datos masivos para detectar anomalías más rápido que los humanos.

- Revisión automatizada de código: La IA puede identificar vulnerabilidades en el código antes de la implementación.

- Análisis del comportamiento: La IA mejora Zero Trust al detectar comportamientos sospechosos de los usuarios en tiempo real.

La IA como riesgo para la seguridad

- Ciberataques impulsados por IA: Los atacantes utilizan IA para automatizar sofisticadas campañas de phishing o malware.

- Falsos positivos: La IA puede marcar un comportamiento normal como una amenaza, lo que genera fatiga de alerta.

- Preocupaciones sobre la privacidad de los datos: Los modelos de IA requieren grandes cantidades de datos, lo que podría introducir nuevos riesgos de seguridad si se maneja mal.

Incorpore la seguridad a su ADN con BigID

La seguridad por diseño no es una iniciativa puntual, sino un compromiso continuo. La próxima vez que lance un nuevo producto o servicio, pregúntese: ¿La seguridad es parte integral de la estrategia o es solo una idea de último momento?

BigID Es la primera plataforma de datos modular que aborda la totalidad del riesgo de datos en seguridad, cumplimiento normativo e IA. Elimina la necesidad de soluciones dispares y aisladas al combinar las capacidades de DSPM, DLP, gobernanza del acceso a datos, gobernanza de modelos de IA, privacidad, retención de datos y más, todo en una única plataforma nativa de la nube.

Con BigID las organizaciones pueden:

- Conozca sus datos: Clasifique, categorice, etiquete y etiquete automáticamente los datos confidenciales con una precisión, granularidad y escala inigualables.

- Mejorar la seguridad de los datos: Priorice y aborde de forma proactiva los riesgos de los datos, agilice SecOps y automatice DSPM.

- Corrija los datos a su manera: Gestione de forma centralizada la remediación de datos: delegue a las partes interesadas, abra tickets o realice llamadas API en toda su pila.

- Activar Confianza Cero: Reduzca el acceso con privilegios excesivos y los datos sobreexpuestos y optimice la gestión de derechos de acceso para permitir la confianza cero.

- El mejor etiquetado y marcaje de su clase: BigID aplica metadatos de clasificación profunda, etiquetas de confidencialidad y etiquetas de uso de forma automática y consistente, lo que potencia la aplicación posterior en Microsoft Purview, Google Workspace y más allá.

- Inteligencia artificial y seguridad de la IA: El enfoque impulsado por IA de BigID no solo identifica contenido confidencial, sino que también protege los modelos y canales de IA de la exposición y el entrenamiento no autorizado con datos riesgosos.

Para ver cómo BigID puede impulsar sus iniciativas de seguridad: consiga hoy mismo una demostración 1:1 con nuestros expertos.