Cada día, los equipos de seguridad se enfrentan a una batalla cada vez mayor contra infracciones y ransomware alimentado por credenciales comprometidas. Contraseñas y secretos Se distribuyen en entornos de nube, repositorios de código, canales de Slack y herramientas de colaboración, exponiendo a las organizaciones a riesgos que ni siquiera prevén. ¿La cruda realidad? Muchas de estas contraseñas no solo son débiles, sino que ya han sido robadas.

El creciente desafío: secretos por todas partes, seguridad en ninguna parte

Las empresas actuales generan y comparten secretos a un ritmo sin precedentes. Los desarrolladores codifican claves API en aplicaciones, los administradores reutilizan contraseñas en sistemas críticos y los usuarios empresariales comparten credenciales sin darse cuenta a través de plataformas de mensajería u hojas de cálculo. Según... Informe de investigaciones sobre la violación de datos de VerizonLas credenciales comprometidas están implicadas en más del 80% de las filtraciones. Sin embargo, las organizaciones siguen subestimando los riesgos que representan las contraseñas y los secretos ocultos a simple vista.

El riesgo oculto: credenciales ya comprometidas

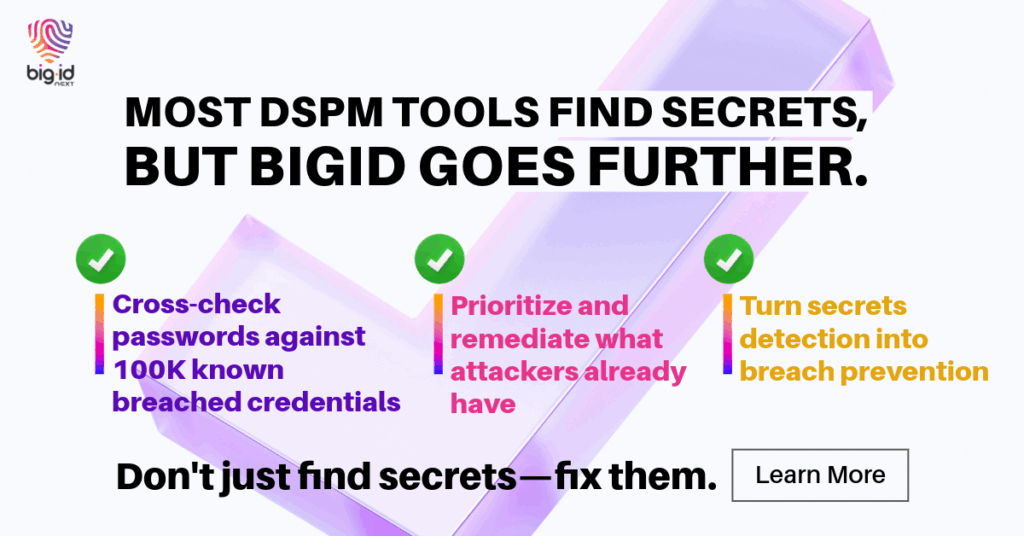

Más Soluciones DSPM Pueden identificar la existencia de secretos, pero no identifican si esas credenciales ya se han filtrado. Las organizaciones que utilizan contraseñas expuestas en filtraciones anteriores están, sin saberlo, dejando sus puertas digitales abiertas de par en par. Los atacantes explotan estas credenciales ignoradas, lo que a menudo provoca filtraciones catastróficas y ataques de ransomware.

Por qué las soluciones DSPM actuales no son suficientes

Las herramientas tradicionales de DSPM se basan principalmente en técnicas básicas de coincidencia de patrones y escaneo estático. Estas:

- Pierde el contexto del mundo real al no identificar contraseñas que ya conocen los atacantes.

- Falta de priorización efectiva, inundando a los equipos de seguridad con alertas sin una guía clara sobre qué remediar primero.

- No se proporciona información sobre la reutilización de credenciales o riesgo persistente en distintos entornos.

Como resultado, estas herramientas solo brindan visibilidad parcial, lo que deja a los equipos de seguridad reactivos en lugar de proactivos.

BigID para inteligencia de credenciales robadas

BigID es el primero y único Plataforma DSPM que integra inteligencia sobre contraseñas ya comprometidas en su capacidad de escaneo de secretos. Al comparar los secretos descubiertos con las 100.000 contraseñas más utilizadas, BigID identifica con precisión qué credenciales representan un riesgo inmediato.

Con BigID, los equipos de seguridad pueden:

- Identificar contraseñas filtradas conocidas: Identifique rápidamente contraseñas ya expuestas en mercados de la web oscura.

- Priorizar las amenazas reales: Resalte automáticamente las credenciales que los atacantes tienen más probabilidades de explotar.

- Descubra secretos en todos los entornos: Escanee repositorios de código, almacenamiento en la nube, aplicaciones de chat y sistemas locales de manera integral.

- Remediar eficientemente: Tome medidas inmediatas con flujos de trabajo de remediación automatizados, como eliminación de contraseñas, enmascaramiento, cifrado y rotación.

Resultados: Reducir el riesgo, acelerar la respuesta

Usando la identificación única de BigID inteligencia de credenciales robadasLas organizaciones obtienen beneficios de seguridad claros y mensurables:

- Superficie de ataque significativamente reducida: Al eliminar las credenciales conocidas por los atacantes, las empresas reducen drásticamente la probabilidad de violaciones y ransomware.

- Remediación rápida e informada: Los equipos de seguridad ahorran tiempo crítico al centrarse primero en las credenciales de mayor riesgo.

- Postura de cumplimiento mejorada: La gestión proactiva de secretos se alinea perfectamente con los marcos de seguridad y los estándares regulatorios.

- Mayor eficiencia operativa: Los flujos de trabajo automatizados agilizan la respuesta de seguridad, liberando a los equipos para dedicarse a iniciativas estratégicas en lugar de a apagar incendios.

Tome el control: vaya más allá de la detección hacia la protección proactiva

La amenaza de las contraseñas robadas ya está a la vuelta de la esquina. BigID no solo te ayuda a ver tus secretos, sino que también te ayuda a saber cuáles tienen los atacantes. Anticípate a las filtraciones comprendiendo el verdadero riesgo de tus secretos y abordándolos de forma proactiva.

¿Listo para descubrir lo que ya está comprometido? ¡Programe una reunión individual con uno de nuestros expertos en seguridad de datos hoy mismo!